近年、サイバーセキュリティへの脅威が増加する中、企業や個人は強固なセキュリティ対策を求めています。それがエンドポイントセキュリティと呼ばれる手法です。その背景には、サイバー攻撃の巧妙化とともに、リモートワークなど社外での業務が増え、エンドポイントの範囲が広がっていることも関係しています。

この記事では、エンドポイントセキュリティの中でも、「EDR(Endpoint Detection and Response)」や「XDR(Extended Detection and Response)」といった新しいセキュリティ製品の基本的な概念とその違い、さらに求められる機能や背景について詳しく解説します。

サイバー攻撃について知りたい方はこちら

目次

EDR、XDRとは?セキュリティ上の違いを比較解説

EDRやXDRに求められるセキュリティ製品の機能と背景

EDRやXDRのメリットと導入の考慮点

使えるねっとのXDRソリューション

使えるクラウドバックアップで「想定外の事態」をゼロに

FAQ

.jpg)

EDRとXDRは、どちらもサイバー攻撃に対する防御手段ですが、そのアプローチや機能には明確な違いがあります。EDRは主にエンドポイントに焦点を当て、リアルタイムでの脅威検出と対応を行います。一方、XDRはエンドポイントだけでなく、複数のセキュリティレイヤーを統合し、より広範な視点から脅威を検出・対応することが可能です。このセクションでは、両者の具体的な機能や利点を比較し、どのような状況でそれぞれが有効かを考察します。

EDRとは

EDRとは「Endpoint Detection and Response」の略で「エンドポイント検出対応」と訳すことができます。ここでいう「エンドポイント」とは、パソコンやスマートフォン、サーバなどの端末を指します。

エンドポイントセキュリティに対して、端末にデータが到達するまでのネットワークを保護し、マルウェアなどが入り込まないようにするセキュリティ手法を「ゲートウェイセキュリティ」といいます。ファイアウォールやIPS(Intrusion Prevention System)、URLフィルタリングなどはゲートウェイセキュリティに含まれます。

「エンドポイントセキュリティ」と聞いても、ピンとこないかもしれません。しかし、多くの方々が使っているアンチウイルス(AV)ソフトも端末にインストールして使用するエンドポイントセキュリティの一種です。しかし、AVはシグネチャーと呼ばれる定義ファイルを使ったパターンマッチングによって端末を保護する手法であるため、定義外のマルウェアには対応できないという弱点があります。

それに対して、NGAV(Next Generation Anti-Virus)と呼ばれる「次世代アンチウイルス」はシグネチャーに加え、挙動を目印にしてマルウェアの侵入を防ぐ仕組みです。しかし、それでもますます巧妙化するサイバー攻撃から端末を守るには限界があります。

そこで、EDRは対象となる端末にエージェントやセンサーと呼ばれるアプリケーションを導入し、端末の挙動を監視します。それにより、ゲートウェイセキュリティやAV、NGAVでは侵入が防げなかった脅威を検知、調査し、封じ込めて、復旧します。

マルウェア対策について知りたい方はこちら

XDRとは

では、XDRはEDRとどのように異なるのでしょうか?XDRは「Extended Detection and Response(拡張検出と対応)」という名称からも分かるとおり、端末にとどまらず、AIと高度な分析を駆使して、組織のテクノロジー環境全体の多数のドメインを監視します。エンドポイント以外にもSWG(セキュアWebゲートウェイ)やクラウドなどさまざまなデータを集積し、高度な分析、インシデントへの高度な自動対応も可能です。

また、XDRを使用しない場合、どうしても複数の異なるEDRを使用する必要があり、アラートの数が多すぎたり、インシデント発生時に状況を迅速に把握できなかったりなどの運用性の低下が懸念されます。それに対して、XDRはエンドポイントだけでなく、全体を統合管理するため、運用の負荷を軽減することができるのです。

一般的にXDRのシステムは以下の手順でマルウェアを監視、検知し、セキュリティインシデントを防ぎます。

・データを収集して、整理・標準化を行い、高品質データを分析用に利用できるようにします。

・機械学習やAI機能を利用してデータを分析し、サイバー攻撃や悪意のある攻撃をリアルタイムに検知します。

・インシデントの重大さに基づき優先順位を付けて、最も重要なサイバー攻撃に対応できるようにします。

.jpg)

現代のサイバーセキュリティにおいて、EDRやXDRが求められる背景には、攻撃手法の高度化や多様化があります。従来のゲートウェイセキュリティは水際でマルウェアの侵入を防ぐことを前提にしていましたし、AVやNGAVも既知のマルウェアを対象にしている点で限界がありました。

しかし、マルウェアの攻撃の高度化、多様化により、サイバーセキュリティそのものの考え方を変化させることが求められています。つまり、未知のマルウェアの侵入を許したとしても被害を最小限に抑える仕組みが必要になってきているのです。

加えて、EDRやXDRなどエンドポイントセキュリティがゲートウェイセキュリティよりも重視されるようになった大きな要素に、テレワークなど場所を選ばない働き方があります。

従来はオフィスに出社して勤務するのが当たり前で、データの管理や共有は社内ネットワークを経由していました。この働き方では、ネットワークセキュリティは「社外」と「社内」に分ける「境界型防御」であり、ゲートウェイセキュリティと親和性が高いといえます。

しかし、コロナ禍で多くの企業はテレワークを導入し、自宅やサテライトオフィスなど社外からインターネットを経由してデータにアクセスし、管理するケースが増えてきました。これではネットワークを「社内」「社外」に分けるだけではセキュリティを担保できません。そのため、EDRなどのエンドポイントセキュリティが重視されることになったのです。

脅威に対抗するために求められている機能とは?

企業は、これらの脅威に対抗するために、迅速かつ効果的な対応ができるセキュリティ製品を必要としています。以下では、具体的にどのような機能が求められているのか、またそれがどのように企業のセキュリティ戦略に寄与するのかを探ります。

・情報を収集し、分析する機能

エンドポイントだけでなく、クラウドやSWGなどからセキュリティイベントに関する情報を収集し、それらを相関的に分析します。根本原因を検出し、迅速な対応が可能になります。

・自動対応

この機能において鍵になるのが機械学習です。マルウェアの攻撃を事前に封じ込めるためには機械学習による自動対応が必要です。

・インシデント発生後に適切な対応をするための機能

セキュリティ担当者がサイバー攻撃の傾向や特徴を深掘りするためには統計処理機能や条件指定検索機能などを兼ね備えていることが求められます。

手軽で効果的な情報セキュリティ対策について知りたい方はこちら

.jpg)

EDRやXDRなどのエンドポイントセキュリティ製品を導入するメリットは多岐にわたります。例えば、迅速な脅威検出、効率的なインシデント対応、そして全体的なセキュリティの強化などが挙げられます。ここでは特にXDRのメリットと導入前に考慮すべき点について解説します。

XDRのメリット

XDRを導入する主なメリットは以下の3つです。

セキュリティが向上する

XDRを導入する最大のメリットはセキュリティ向上により、多様化するサイバー攻撃から自社の機密情報を守ることができる点です。XDRはエンドポイントだけなく、さまざまなレイヤーから情報を収集し、統合的に脅威を分析するため、未知のマルウェアも素早く検出して守ってくれます。

被害を最小限に抑える

XDRはネットワーク全体を横断的に監視するため、一つのサーバやエンドポイントに侵入してもシステム全体に「飛び火」せずに被害を最小限に抑えることができます。

コスト削減

XDRにより、複数の製品やツールを導入する必要はなくなります。また、一般的にXDRはセキュリティイベントの分析、検出、封じ込めを自動で行います。そのため、専用のセキュリティチームは必要なく、管理コストや運用負担が軽減されます。

導入の際の注意点

XDRを導入する際には以下の3点に気を付けましょう。

既存のセキュリティインフラと統合

XDR導入の際には、既存のゲートウェイセキュリティやほかのエンドポイントセキュリティとどのように統合するかに注意を払いましょう。互換性やスムーズな連携が可能かチェックが必要です。

導入コスト

XDRの導入は複数のセキュリティツールの導入よりもコスト削減になると前述しましたが、さまざまなケースが考えられます。どの程度のセキュリティレベルを求めるか、企業規模がどのくらいかによっても導入コストは変わってきます。特に中小企業の場合は、セキュリティ対策にかけられるコストにも限界があるでしょう。

スケーラビリティ

スケーラビリティとはシステムや機器、ソフトウェアの拡張可能性を指し、将来の利用負荷の増大にどの程度柔軟に対応できるかを示しています。XDRを選択する際には、自社の将来性やビジネス領域なども考慮する必要があります。

.png)

一口にXDRといっても、このセキュリティソリューションを活用した製品はたくさんあります。ここでは、数あるXDRソリューションの中でも、使えるねっとが提供する「使えるクラウドバックアップ」を紹介します。

使えるクラウドバックアップは初期費用不要で簡単に導入できる完全クラウド型のバックアップソリューションで、データ保護・使うための機能を一つにまとめ、企業規模や業種業態に関わりなくご利用いただけます。

使えるクラウドバックアップが選ばれる理由とは?

使えるクラウドバックアップが選ばれる主な理由は以下のとおりです。

効率的かつ安全

使えるクラウドバックアップを使えばワンクリックでバックアップが可能。使えるクラウドバックアップが採用しているのは、すべてのアプリ、ファイル、ユーザアカウント、各種設定を含むシステムイメージ全体を一気にバックアップするイメージバックアップです。そのため、万が一データが消失してもすぐに復元でき、業務を再開できるのです。

また、使えるクラウドバックアップは米軍採用の最高レベルセキュリティを採用。すべてのファイル転送をAES-256で保護していますし、ファイルをアップロードする前に暗号化を実施しているため、安心です。

高度なランサムウェア対策

使えるクラウドバックアップにはAIベースのテクノロジー「アクティブプロテクション」を搭載しています。この機能によって、ファイル、バックアップデータ、バックアップソフトへの疑わしい改変を即座に検出、遮断し、即時データ復旧を行います。既知のランサムウェアはもちろん、未知のランサムウェア攻撃を検知し、大切なデータをしっかり守ります。

圧倒的なコストパフォーマンス

使えるクラウドバックアップを導入するのに初期費用は必要ありません。ランニングコストのみで月額2,200円~、1日あたり73円~で、最適なプランを選べます。また、操作も管理も簡単で、遠隔操作での設定変更も可能。時間もコストも節約できます。

さらに、「使えるクラウドバックアップ」には、高度なサイバープロテクションを実現するアドバンスセキュリティ機能をオプションにて搭載可能です。以下でアドバンスセキュリティ+XDR機能について紹介します。

アドバンスセキュリティ+XDR機能の紹介

アドバンスセキュリティ+XDR機能には以下のサービスが含まれます。

・高度なアンチウイルス&アンチマルウェア

・エクスプロイト防止、URLフィルタリング

「エクスプロイト」とは、OSやソフトウェアなどの脆弱な部分を突いた攻撃 や、脆弱性を狙うプログラムのことを指します。

・フォレンジックモードバックアップ

「フォレンジック」とは、サイバー攻撃を受けた時の分析や原因究明、不正行 為発覚時の処理に利用される調査・分析技術のことです。

・バックアップデータのマルウェアスキャン

・セーフリカバリ

・ホワイトリスト

・集中管理されたインシデントページでインシデントを管理

・インシデントのスコープと影響を可視化

・推奨事項と修復手順

・脅威フィールドを使用して、一般に公開されているワークロードに対する攻撃を確認

・セキュリティイベントを180日保存

使えるクラウドバックアップを導入することで、より巧妙になるサイバー攻撃からも自社の大切なデータをしっかり守ることができます。そのための必要なサービスが揃っていますが、特にXDRソリューションを搭載することで、高度なセキュリティが実現可能です。

多くの企業にとってセキュリティインシデントは「想定外の事態」です。さまざまな手段を講じていてもサイバー攻撃を受けることはあります。しかし、ランサムウェア攻撃などが続く中、自社が被害に遭ったとしても「想定していませんでした」と弁明して責任を逃れることはできません。

ゲートウェイセキュリティや従来のエンドポイントセキュリティに加えて、XDRソリューションを兼ね備えた使えるクラウドバックアップを導入することで「想定外の事態」を限りなくゼロに近づけることができます。

30日間の無料トライアルを実施していますので、気になる方はお気軽にお問い合わせ下さい。

.jpg)

1. EDRとXDRの違いは何ですか?

EDR(Endpoint Detection and Response)はパソコンやスマートフォン、サーバなどのエンドポイントに侵入した脅威の検知・隔離・調査・復旧を行うのに対し、XDR(Extended Detection and Response)はエンドポイントを含め、ネットワークやクラウドセキュリティも実現します。

2. 中小企業のEDR導入率は?

一般財団法人 日本情報経済社会推進協会が発表した「企業IT利活用動向調査2024」によると、サイバー攻撃対策向けのセキュリティツール・サービスとして「EDR/NGAV(次世代マルウェア対策ツール)」を「導入済み」と回答した企業は全体の37.2%、「導入予定」と回答した企業は22.1%でした。

3. XDRを導入する効果は?

XDRを導入することでシステム全体を統合的に監視し、データを収集・分析することでセキュリティレベルが向上します。また、担当者の負担を減らし、コスト削減にもつながります。

「使えるクラウドバックアップ」の詳細はこちら>>

.jpg)

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)

テレワークの増加で、サイバーセキュリティの重要性はますます高まっています。企業のセキュリティ対策として大切なポイントはもちろんたくさんありますが、なかでも「メールセキュリティ」は真っ先に対応すべき分野のひとつです。

この記事では、中小企業を含めてすべての企業がメールセキュリティに注力すべき理由と具体的な対策について解説します。

迷惑メールの実態について知りたい方はこちら

目次

被害が絶えない「標的型メール攻撃」

メール経由で感染するマルウェア「Emotet」の脅威とは?

「読まない・開かない」努力だけでは限界になりつつあるメールセキュリティ

「使えるメールバスター」で危険なメールをシャットアウト

FAQ

.jpg)

メール経由のウイルス・マルウェア感染は、多様化し続けるサイバー攻撃の手法のうち、依然として一番被害の多いタイプだといわれています。特に増えているのは、特定の個人や企業を狙った「標的型メール攻撃」です。

標的型メール攻撃は、取引先や顧客などを装ったメールを送信して、マルウェアの仕込まれたリンクや添付ファイルをクリックさせようとする巧妙な攻撃手法です。一見通常のビジネスメールに見えるので、普段から注意していないと、知らないうちにうっかりマルウェアをダウンロードしてしまうことになりかねません。

IPA(独立行政法人 情報処理推進機構)は毎年「情報セキュリティ10大脅威」を発表しています。最新の2024年版では「標的型攻撃による機密情報の窃取」は第4位で、9年連続でランクインしています。

2024年3月に警察庁によって発表された「令和5年におけるサイバー空間をめぐる脅威の情勢等について」には、警察が把握した標的型メール攻撃の具体的事例が挙げられています。いくつか紹介しましょう。

・メール本文のリンクからファイルをダウンロードさせ、そのファイルを開くことで不正プログラムに感染させる標的型メールが部品加工メーカーに送信された

・実在の組織になりすましてメールを送信し、添付ファイルを開かせ、実在するウェブサイトのログイン画面を装い、ID・パスワードの入力を求めるフィッシングサイトに誘導した

・知人になりすまして「論考を作成したので興味があれば送る」とのメールを送り、何度かやり取りした後、不正プログラムが仕掛けられた添付ファイルを送信した

業界や組織に関わりなく、広く標的型攻撃の被害が発生していることがお分かりいただけるのではないでしょうか?

スパムメール(迷惑メール)について知りたい方はこちら

.jpg)

さらにここ数年、標的型メール攻撃に似た新たなマルウェア「Emotet(エモテット)」が全世界的に猛威を振るっています。Emotetは標的型メール攻撃と同じく、巧妙に仕組まれたスパムメール内のリンク・添付ファイルをクリックすることで感染します。Emotetが怖いのは、一旦感染してしまうと、社内ネットワークにどんどん攻撃を仕掛けて増殖していく点です。

Emotetは2段階のプロセスを経て感染します。最初の段階はWordやExcel、OneNote形式のファイル、またはそれらを圧縮したパスワード付きのZipファイルが添付されたメールを受信することです。添付ファイルではなく、URLリンクが本文に挿入されている場合もあります。いずれにしても、受け取った添付ファイルやURLを開くことでEmotet本体がダウンロードされる仕組みです。

2022年7月27日以降、MicrosoftはWindowsアップデートを適用することで、インターネットやメールから入手したOfficeファイルについてはマクロが無効化されるようになりました。これにより、Emotetを感染させていた「コンテンツの有効化」ボタンが表示されなくなり、Emotetへの感染リスクも低減しました。

その甲斐あってか、IPAによると2023年4月~12月において、Emotetの被害届はなかったとのことです。ただ、他のマルウェアでもそうであるように休止と再開を繰り返しており、Emotetに関しても今後いつ大規模な攻撃が始まるか分からないため、警戒を緩めないようにしなければなりません。

.jpg)

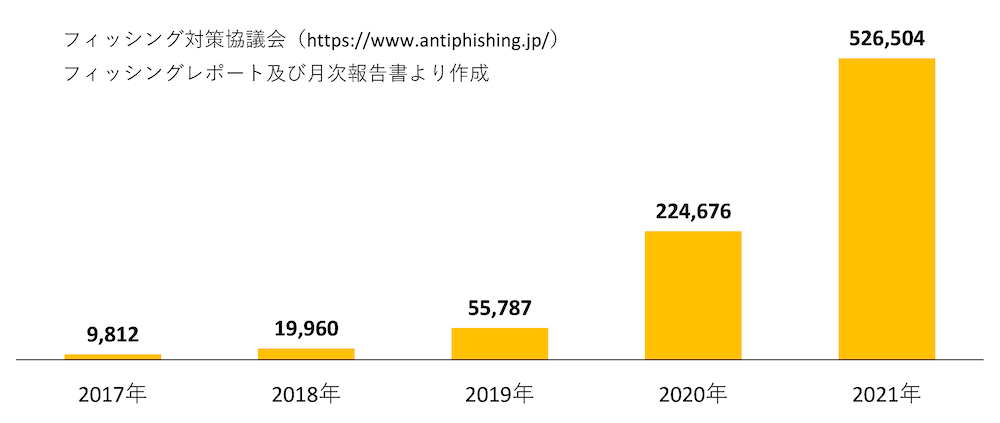

メールセキュリティに関しては、Emotetの感染再拡大のリスクに加え、フィッシングメールの激増にも注目しなければなりません。フィッシング対策協議会が毎年発表しているフィッシングレポート2024年版によると、2019年のフィッシング詐欺報告件数は5万件を超える程度だったのが、2023年はおよそ120万件にまで増えています。

その背景にはフィッシングメールの配信量の増大とともにフィッシング詐欺の認知度向上もあり、単純に5年余りで20倍以上に増加したとはいえないものの、悪化していることは確かです。2023年には212のブランドを騙ったフィッシングが確認されており、金融系からオンラインサービス、官公庁、クレジットカードまで多種多様でした。

各企業も注意喚起を促してはいるものの、メール受信者を騙す手口もどんどん巧妙化しています。最近では、よほど気をつけないとスパムであることを見抜けないようなものも多く、受信者側の用心や基本的なウイルス対策ソフトだけでは感染リスクを防げない状況になってきています。

こうした現状から考えると、今後のメールセキュリティは「読まない・開かない」から「受け取らない」へとシフトしていく必要があるのではないでしょうか。

スパムメールへの対処法について知りたい方はこちら

.png)

使えるねっとの「使えるメールバスター」は、巧妙化し進化し続けるメール攻撃に対応するのに最適な、最新のソリューションです。使えるメールバスターには、以下のような特徴があります。

・完全クラウド型だから、個々のPCへのソフトウェアインストールや最新版更新が不要。メールサーバの負荷も最大80%軽減

・標的型攻撃メールを含め、迷惑メールがメールサーバに届く前にブロックし、検出率はほぼ100%、スパム撃退率99.98%の実績

・ランサムウェア対策やMicrosoft 365にも対応

・学習型AI技術を活用した独自のフィルタリングシステムで、未知の脅威もシャットアウト。データの収集と分析を行い、新しいパターンのスパムやマルウェアなどを検知できるように絶えず進化

・高性能なサービスにも関わらず、ユーザフレンドリーな操作性で特別な研修や専門スタッフは必要なし

・初期投資不要&月単価11,770円(1年契約)であり、1メールアドレスあたりの単価は39円~の優れたコストパフォーマンス

使えるメールバスターは、30日間の無料トライアルも好評受付中です。メールのセキュリティ対策強化に、ぜひ検討してみてください。

「使えるメールバスター」の詳細はこちら>>

.jpg)

(1)迷惑メールを見分ける方法とは?

迷惑メールを見分けるポイントは3つあります。「相手先のメールアドレスがおかしくないか」「メールの宛先(「To」欄)が不自然ではないか」「本文の内容に違和感がないか」をチェックしましょう。

(2)メールを用いたサイバー攻撃にはどんなものがありますか?

メールを用いたサイバー攻撃には、メールの添付ファイルからマルウェアをダウンロードさせるEmotetや標的型攻撃、フィッシングメールなどがあります。フィッシングメールはここ5年で激増しており、この手段も巧妙化しているため、見分けるのが難しくなっています。

(3)迷惑メールを受け取ったらどうすればよいですか?

迷惑メールと思われるメールを受け取ったらすぐに削除しましょう。添付ファイルや本文のURLをクリックしなくても、なかには開いただけで感染するメールもあるため注意が必要です。

.jpg)

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)

企業が取り組むべきリスクマネジメントとして、最上位に挙げられるのがサイバー攻撃対策です。

ここでは、サイバー攻撃の定義や目的、最新動向や代表的種類を理解した上で、企業がとるべき効果的な対策について解説します。

クラウドバックアップのおすすめサービスについて知りたい方はこちら

クラウドバックアップについて知りたい方はこちら

目次

サイバー攻撃とは?

攻撃者がサイバー攻撃を行う目的

サイバー攻撃の最新動向

【2022年最新】日本企業のサイバー攻撃の被害事例

サイバー攻撃の代表的な種類

企業が必ず行うべきサイバー攻撃への対策

サイバー攻撃対策に役立つ「使えるクラウドバックアップ」

FAQ

サイバー攻撃とは、パソコンやスマートフォン、サーバなどに対し、システムの破壊、データの改ざんや窃取を目的として、ネットワークを通じた悪意をもってなされる行為のことです。

サイバー攻撃の対象は企業だけに限らず、個人のほか不特定多数を無差別に攻撃する場合もあり、その目的や手段もさまざまです。

企業が保有する個人情報や機密情報がますます膨大になり、資産としての価値も増していることから、サイバーセキュリティは担当部署だけの取り組みではもはや不十分です。むしろ、企業は経営課題としてとらえ、各部署が連携して一体となって対策を講じるべきです。

サイバー攻撃は誰によって行われるのか

サイバー攻撃を行う主体はさまざまです。金銭の窃取や詐取を目的とした犯罪者・犯罪グループ、機密情報を狙う諜報員や産業スパイ、悪意ある組織(ハッカー集団など)のメンバーなどが含まれます。

サイバー攻撃は金銭目的以外にも、企業のイメージダウンを狙った犯行もありますし、自らの政治的、社会的主張に基づき政府機関を攻撃するケースもあります。さらには、単に世間を騒がせる愉快犯的なものも見られます。

警察庁「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」(2021年3月発表)によると、不正アクセス行為の被疑者(令和2年)の44.8%が20~29歳、20.9%が14~19歳で、犯行が低年齢化しているのが近年の特徴です。

かつては専門的な知識が必要とされたサイバー攻撃ですが、最近では、ランサムウェア攻撃に必要なツールがすべて含まれたキット「RaaS(サービスとしてのランサムウェア)」が安価で手に入るようになりました。そのため、特別なスキルがない素人でも企業を脅かすサイバー攻撃が行えるようになり、その敷居は年々下がっています。

サイバー攻撃の対象

サイバー攻撃の対象は、大きく分けて組織と個人の2つに分けられます。サイバー攻撃が金銭目的の場合、企業が攻撃対象になることが多いですが、別の社会的、政治的目的を持って、政府や行政機関など公的組織が攻撃されることもあります。

また、個人を対象にする場合は、特定個人だけでなく不特定多数を狙ったサイバー攻撃もあります。

参考:「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」(警察庁)

(https://www.npa.go.jp/cyber/pdf/R030304_access.pdf)を加工して作成

上述の通り、攻撃者がサイバー攻撃を行う目的はさまざまですが、主な3つについて具体的に説明します。

情報・金銭の窃取や売買により利益を収奪する

攻撃者がサイバー攻撃を行う目的の多くは、情報・金銭を収奪し、売買などにより利益を得ることです。

前出の警察庁「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」(2021年3月発表)によると、令和2年に検挙された不正アクセス禁止法違反の動機別内訳で最も多かったのは、「不正に経済的利益を得るため」(46.8%)で、「顧客データの収集等情報を不正に入手するため」(23.6%)、「好奇心を満たすため」(13.3%)、「嫌がらせや仕返しのため」(9.7%)と続きます。

この調査結果から分かるように、サイバー攻撃のほぼ半分は経済的利益を得るために行われます。令和元年度版の「情報通信白書」は、米国シンクタンクの戦略問題研究所がMcAfeeの協力を得て行った分析結果を引用していますが、それによると2017年にサイバー攻撃により生じた損害は全世界で6,080億ドルになったとのことです。

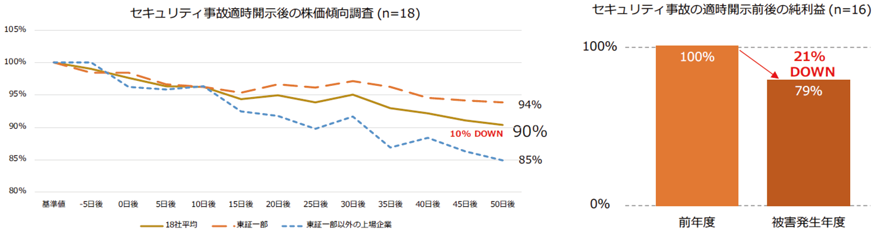

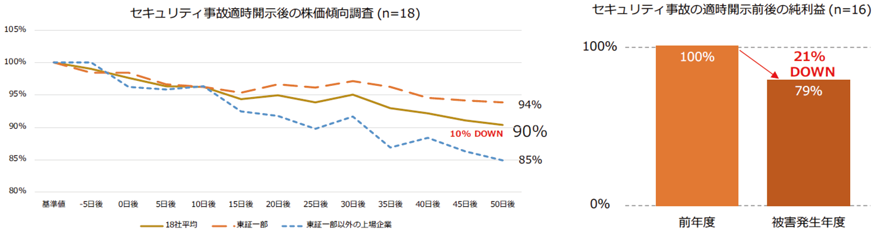

また、同白書によると、企業がサイバー攻撃を受け、情報流出等の適時開示を行ったところ、企業の株価は平均10%下落し、純利益は平均21%減少しました。

参考:「令和元年版情報通信白書 サイバー攻撃等の経済的損失」(総務省)

(https://www.soumu.go.jp/johotsusintokei/whitepaper/ja/r01/html/nd113320.html)を加工して作成

競合や敵対する組織の信用を失墜させる

サイバー攻撃は、企業が競合他社の、あるいは国家が敵対する組織の信用を失墜させるためにも行われます。

例えば、近年ランサムウェア攻撃で身代金を支払わない企業が増加しているため、盗んだデータを競合企業に販売するサイバー攻撃グループもあるとのことです。

また、2010年に米国とイスラエルがStuxnet(スタックスネット)というマルウェアを使用してイランの核施設を攻撃して以来、国家も間接的に資金を提供してハッカーを雇い、敵対する組織を標的にしたサイバー攻撃を行っています。具体的には、スパイ活動や敵対する国家の重要インフラや企業を攻撃したり、国内の政治的意見を混乱させるために偽情報を拡散したりしています。

人々の認知や意思決定に対して影響を与える

さらにサイバー攻撃によって、人々の認知や意思決定に影響を与えようとする集団もいます。ハッキングによって政治的意思表示を行う「ハクティビスト」と呼ばれる人たちです。

2010年代初め「アノニマス」などのハッカー集団で知られたハクティビストですが、国家間の機密文書を窃取し、流出させるなどの手法で言論の自由を守ると主張しています。

また、敵対する国家によって同様のサイバー攻撃がなされることもあります。例えば、2019年の英国総選挙の際に、米英自由貿易協定に関する政府の機密文書が盗み出され、SNSを通じて情報が流出しました。英国政府は、ロシアが同選挙に干渉しようとしていたことは間違いないと結論したとのことです。

最近増加しているサイバー攻撃として、個人を対象にしたものではフィッシング詐欺、企業を対象にしたものではランサムウェア攻撃が挙げられます。

フィッシング詐欺とは、実在するECサイトの名前などで電子メールやショートメッセージを使ってリンクを送信し、偽のWebサイトに接続させてクレジットカード番号などの個人情報を窃取する手法です。

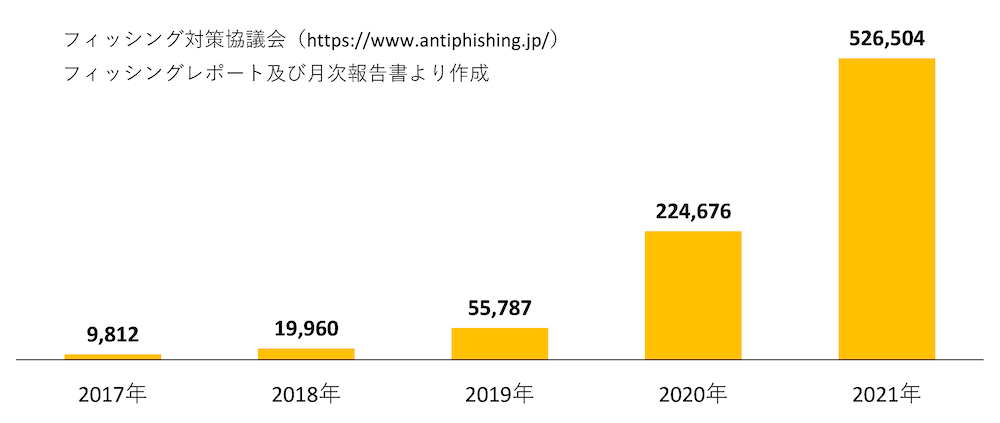

フィッシング対策協議会が公表している「フィッシングレポート」等によれば、2021年中のフィッシング報告件数は52万6,504件で、2020年の22万4,676件に比べて倍以上に増加しています。

出典:日本サイバー犯罪対策センター

ランサムウェアとは、サイバー攻撃によって対象組織のシステムやデータを使用できなくした上で、復旧と引き換えに多額の身代金を要求するサイバー攻撃のことです。

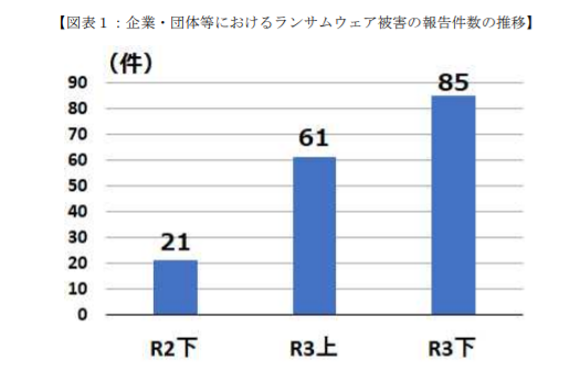

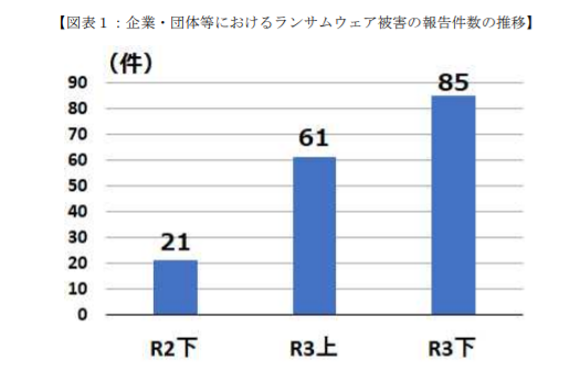

警察庁が2022年4月に公表した「令和3年におけるサイバー空間をめぐる脅威の情報等について」によると、企業・団体等におけるランサムウェア被害は、2021年中に都道府県警察から警察庁に報告があった件数は146件(上半期61件、下半期85件)で、2020年下半期の21件から右肩上がりで増加しています。

参考:「令和3年におけるサイバー空間をめぐる脅威の情勢等について」(警察庁)

(https://www.npa.go.jp/publications/statistics/cybersecurity/data/R03_cyber_jousei.pdf)を加工して作成

サイバー攻撃関連の通信がこの10年間で約33倍に

サイバー攻撃関連の通信は2012年からの10年間で約33倍になりました。

国立研究開発法人情報通信研究機構(NICT)サイバーセキュリティネクサスによると、2021年に観測されたサイバー攻撃関連通信は合計5,180億パケットに上り、1IPアドレス当たり約175万パケットが1年間に届いた計算になります。これは2012年の53,206パケットの約33倍にあたります。

リモートワーク環境の脆弱性を狙った攻撃が急増

コロナ禍で増えたリモートワーク環境の脆弱性を狙ったサイバー攻撃も急増しています。

IPA(情報処理推進機構)が毎年発表している「情報セキュリティ10大脅威」によると、「テレワーク等のニューノーマルな働き方を狙った攻撃」は2021年は第3位、2022年は第4位にランクインしました。

リモートワークがセキュリティ環境の脆弱性を生む一つの理由は、個人所有の端末の利用です。オフィスで使用していた企業所有の端末ほどセキュリティ環境が高くなく、マルウェア感染のリスクが高くなります。

また、脆弱性対策が不十分なVPN機器を利用し続けると、サイバー攻撃の対象となるリスクが高まり、認証情報や組織の機密情報が外部に流出する被害に遭う恐れがあります。

2022年に発生した国内企業・組織を標的にしたサイバー攻撃のうち、注目すべきなのは3月に発生した大手自動車メーカーへのサプライチェーン攻撃です。自動車部品メーカーがランサムウェア攻撃を受け、データが暗号化されました。それをきっかけとして国内大手自動車メーカーへの部品供給が滞り、結果的に国内14工場28ラインの稼働が1日ほど停止しました。

中小企業であった部品メーカーへの攻撃をきっかけとして、親会社や取引先にまで影響を与えた事例で、どの企業でもサイバー攻撃を受ける可能性があり、セキュリティ対策を経営課題としてとらえるべきことを銘記させられました。

また、市民の健康を支えるインフラである医療機関を狙ったサイバー攻撃も増加しています。2022年10月には、沼津市の医療機関の電子カルテアプリがランサムウェアによって暗号化され起動しなくなりました。また同月には大阪府にある大阪急性期総合医療センターが、同じくサイバー攻撃により電子カルテが閲覧不能になりました。

参考:株式会社サイバーセキュリティクラウド 「【2022年最新】日本企業のサイバー攻撃被害事例|トレンドや対策を知ろう」

ここでは、代表的なサイバー攻撃を紹介します。サイバー攻撃の種類を理解しておくことで、適切な対策を講じることが可能になるはずです。

マルウェア感染

マルウェアとは、ユーザの端末に不利益をもたらすソフトウェアやコードの総称です。マルウェアに社内のパソコンやサーバが感染すると、データが破壊され、閲覧・使用が不能になります。また、端末内の機密データや顧客情報が抜き取られる可能性もあります。そうなると、被害者からの損害賠償請求や刑事罰に課されることにもなりかねず、被害は甚大です。

マルウェアについて知りたい方はこちら

エモテットについて知りたい方はこちら

ランサムウェア攻撃

上述した通り、ランサムウェアとは、サイバー攻撃によって対象組織のシステムやデータを使用できなくした上で、復旧と引き換えに多額の身代金を要求するサイバー攻撃のことです。

ランサムウェアについて知りたい方はこちら

標的型攻撃

標準型攻撃とは、「高度サイバー攻撃」とも呼ばれ、明確な目的を持って特定のターゲットを狙って行われるサイバー攻撃を指します。従来型が不特定多数を対象にしていたのとは対照的に、特定の企業や組織を対象に段階的かつ執拗に攻撃する点が特徴で、従来のセキュリティソフトでは検知できず、対策が困難だといわれています。

DoS攻撃・DDoS攻撃

DoS(ドス)攻撃とは、悪意をもってサーバに大量のデータを送り付け、アクセスを集中させることでサーバをパンクさせる攻撃のことです。 DDoS(ディードス)攻撃は、DoS攻撃の進化版で、複数のIPから大量のアクセスを送るため、犯人を特定することが難しく、対策がより困難です。

ビジネスメール詐欺

ビジネスメール詐欺とは、海外の取引先や自社の職位の高い経営層になりすまして、偽の電子メールを送り、送金を促す詐欺のことです。近年、金銭被害が多額になる傾向があり、日本国内でも増加しています。

SQLインジェクション

SQLとは「Structured Query Language」の略称で、多くのWebサイトやECサイトで使用されているデータベースサーバを操作する「命令文」のことです。そのため、SQLインジェクションの脆弱性が攻撃されると、外部からデータベースを操作され、個人情報や機密情報が漏えいしたり、Webサイトが改ざんされたりします。

ゼロデイ攻撃

ゼロデイ攻撃とは、ソフトウェアの脆弱性が発見され修正パッチが公開される前(ゼロデイ)のタイミングで仕掛けられるサイバー攻撃です。修正プログラムが適用されていない状態で攻撃を受けるため、対策は困難です。

クロスサイト・スクリプティング(XSS)攻撃

クロスサイト・スクリプティング(XSS)攻撃とは、Webサイトの脆弱性を狙い、ターゲットを悪質なサイトへ誘導するスクリプトを埋め込むことで個人情報を窃取したり、マルウェア感染させたりする攻撃です。

フィッシング

フィッシング詐欺とは、実在するECサイトの名前で電子メールやショートメッセージを使ってリンクを送信し、偽のWebサイトに接続させてクレジットカード番号などの個人情報を窃取する手法です。上述したように個人を対象にしたフィッシングは年々増加しています。

IPAが公開した「(個人を対象にした)情報セキュリティ10大脅威2022」の第1位が「フィッシングによる個人情報の詐取」であり、2021年も第2位でした。

サプライチェーン攻撃

サプライチェーン攻撃とは、標的とする企業を直接標的とするのではなく、サプライチェーンを狙うことです。その理由は、一般的にサプライチェーンは親会社よりもセキュリティ対策が手薄だからです。事例の部分で取り上げたようにその被害はグループ企業や取引先全体に拡大し、甚大になります。

Webサイトへの不正アクセス・改ざん

サイバー攻撃者はWebサイトの脆弱性を狙い不正アクセスを試みると、その中の情報を改ざんしたり、情報を窃取したり、データを消去したりします。また、Webサイトのリンクやファイルの参照先を不正に書き換え、訪問者をウイルスに感染させます。

今やホームページは企業の「顔」ともいうべき存在ですから、その中の情報が不正確だったり、利用者が被害を受けたりすることになれば、企業のイメージダウンは避けられません。

リモートワークを狙った攻撃

リモートワークを狙った攻撃は増加しており、VPN機器や端末の脆弱性を狙ったもの以外にも、RDP(リモートデスクトップ)使用もマルウェアなどの感染のリスクを高めます。RDPは離れた場所で端末にアクセスできる便利な機能ですが、内部の利用者だけでなく、外部の第三者の侵入経路にもなってしまいます。

パスワード関連の攻撃

パスワード関連の攻撃にはいくつかのパターンがありますが、よく知られているものに「ブルートフォースアタック(総当たり攻撃)」があります。

パスワードはアルファベットや数字、記号などの組み合わせのため、そのあらゆる組み合わせを試せば必ずログインできます。現在は誰でも手に入れることができるツールが普及しており、単純なパスワードではあっという間にパスワードが解析されてしまいます。

例えば、数字+アルファベット大文字+小文字の6文字の組み合わせであれば、約1秒で解析されてしまいますが、記号を加えて10文字の組み合わせにすれば解析には5年かかります。

内部不正による故意の情報漏えい

サイバー攻撃は外部の犯罪者によるものとは限りません。企業や組織の内部の人間が経済的利益を得ることを目的として、あるいは個人的な恨みを動機として、故意に情報漏えいさせることもあります。

参考:サイバーセキュリティ.com 「サイバー攻撃とは?その種類・事例・対策を把握しよう」

(https://cybersecurity-jp.com/column/14651#05)

サイバー攻撃への対策は、企業の経営課題でも優先事項に置くべきものです。ここでは、企業が必ず行うべき3つの対策について説明します。「備えあれば患いなし」という言葉が示す通り、前もって対策を講じておくことで、取り返しのつかない被害が発生することを未然に防ぐことができます。また、各従業員にサイバー攻撃に対する危機意識を持たせることも可能です。

パソコンやブラウザへの対策

経営層は今一度自社のセキュリティポリシーを見直し、社内のセキュリティ体制を万全にするためにどの分野にどれだけの投資をするかを決めるべきです。明確な方針の策定があってはじめて、情報管理担当者は具体的な対策をとることができます。

その中には、端末で使用しているOSやソフトウェアのアップデート、セキュリティポリシーに適合するセキュリティソフトの導入、安全な無線LAN機器の管理などが含まれます。

サーバへの対策

自社でサーバを運用している場合、情報管理担当者はWebサーバで利用しているOSやソフトウェアの脆弱性対策、運用アカウントの管理の徹底、ログ監視の強化などの対策も必要です。

また、定期的にセキュリティ診断を実施することで、サーバやネットワークの脆弱性をみつけることができ、早めの対策が可能になります。情報セキュリティ専門家による診断サービスを利用するのも一つの方法です。

参考:「安心してインターネットを使うために 国民のためのサイバーセキュリティサイト」(総務省)

(https://www.soumu.go.jp/main_sosiki/cybersecurity/kokumin/business/business_admin_11.html)を加工して作成

社員への対策

全社的にサイバー攻撃対策に取り組むためには経営層や担当者だけではなく、すべての社員のセキュリティ意識を向上させることが不可欠です。定期的なセキュリティ教育や研修を実施し、ひとり一人が当事者意識を持つことが大切といえるでしょう。

.png)

使えるねっとが提供する「使えるクラウドバックアップ」はサイバー攻撃対策にも有効です。その理由を3つ説明します。

データスキャンでウイルスを検出

「アクティブプロテクション」はAIベースのテクノロジーで、ファイルやバックアップデータ、バックアップソフトへの疑わしい改変を即座に検出し、データを復旧することで大切なデータを保護します。

脆弱性診断でセキュリティ対策としても安心

バックアップデータと同時にシステムに問題がないか脆弱性診断も行います。

未知のランサムウェア攻撃を識別する際にも非常に有効

Petya、WannaCry、Osirisなどの最新のランサムウェアからもシステムとデータを保護するので、既知のランサムウェアはもちろん、未知のランサムウェアの攻撃を識別する際にも効果的です。

大企業だけでなく、中小企業にとってもサイバー攻撃対策は喫緊の課題です。

用途や容量に合わせて多彩なプランから選べる使えるクラウドバックアップは月単価1,870円(税込)から、30日間の無料トライアルも実施しています。

※本文の一部について、独立行政法人情報処理推進機構 「情報セキュリティ10大脅威 2022」

(https://www.ipa.go.jp/security/vuln/10threats2022.html)を基に作成

.jpg)

(1)サイバー攻撃の流れは?

2000年代を境にサイバー攻撃の流れは大きく変化しました。以前は個人の攻撃者が不特定多数を攻撃していましたが、現在は標準型攻撃が増え、サイバー犯罪者が組織化されています。

具体的には依頼者の要請に応じて、事前調査、マルウェア作成、マネタイズ、マネジメント担当者がアンダーグラウンドのマーケットで集められ、綿密な計画が立てられ、サイバー攻撃が実行されます。

(2)実際にサイバー攻撃を受けた場合はどう対応するべき?

サイバー攻撃を受けたら、警察・弁護士などに連絡します。また、被害が拡大しないよう技術的な対策が求められるため、外部のセキュリティ専門家にいちはやく連絡することも欠かせません。

(3)2021~22年中、サイバー攻撃が集中した時期は?

帝国テータバンクが2022年3月に発表したデータによると、22年2月中旬から3月中旬にかけてサイバー攻撃を受けた企業が3割に上り、攻撃を受けた時期として最も多かったようです。この時期は、事例の部分で触れた大手自動車メーカーへのサプライチェーン攻撃が発生した時期でもありました。

.jpg)

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)

新型コロナウイルスの影響で、ビジネスでもオンラインやデジタルの重要性が増しています。こうした動きは働き方などの面でメリットが多い一方、その隙を狙ったサイバー攻撃(ランサムウェア・マルウェアなど)が急増しているのも事実です。

存在感を増す「ランサムウェア」で被害事例相次ぐ

現在特にリスクが高まっているのが、「ランサムウェア」と呼ばれるサイバー攻撃。ランサムウェアは、感染したPCのファイルを暗号化し、読み取れなくしてしまうウイルスです。

ランサムウェアの攻撃者は、被害者に「身代金」を要求してきます。身代金を支払えば、ファイルの暗号化を解除して、元通りにするというわけです。

ランサムウェアには様々な種類があり、2017年頃に流行したWannaCry(ワナクライ)は記憶に新しいところ。今年はMAZE(メイズ)というランサムウェアが世界的に流行していて、日本でも徐々に被害が目立ってきています。

ランサムウェア対策の難しさ

ランサムウェア対策の難しさは、「手口が巧妙化していて、感染を予防するのが難しい」「一旦感染してしまうと、データを取り戻せる確率は低い」という2点に集約されます。

ランサムウェアは、いま一番攻撃者に“選ばれている”人気の手法とも言え、日々手口や技術が進化しています。主な感染経路はスパムメール内のリンクや添付ファイルですが、攻撃者が送るメールは取引先を騙るなどとても自然で、事前に気づくのが難しいケースも少なくありません。

また一度ランサムウェアに感染してしまえば、暗号化されたファイルを復旧させることは非常に困難です。仮に攻撃者が要求する「身代金」を支払ったとしても、データが元通りになる保証はありません。むしろ「身代金を全額払ったのに暗号化が解除されず、結局失ったデータは諦めて泣き寝入りするしかなかった」という事例のほうが圧倒的に多いと言われています。

「使えるクラウドバックアップ+」のランサムウェア対策が画期的な理由

最近使えるねっとからリリースされた「使えるクラウドバックアップ+(プラス)」は、年々高まるランサムウェア・マルウェアのリスクに対応するため特別に開発された、画期的なサービスです。

▼クラウドにバックアップするから、万一感染しても安心

使えるクラウドバックアップ+は、「バックアップ機能」と「セキュリティ対策」を統合した総合的なソリューション。PCの全データを、安全なクラウドサーバへ定期的にバックアップします。そのため、万一会社のローカルPCがランサムウェアに感染してしまっても、クラウドから感染前のファイルを復旧させるだけで済むんです。

▼AIベースの次世代型ランサムウェア検出機能を搭載

使えるクラウドバックアップ+には、最新の次世代型ランサムウェア・マルウェア検出機能を搭載しています。AI技術によって未知の脅威も検出・ブロックできるため、圧倒的な高確率・高精度でランサムウェア感染を防ぐことが可能です。

▼今の時代に必要なセキュリティ対策がオールインワンに

使えるクラウドバックアップ+には、ウイルス自動スキャン、脆弱性診断、パッチ管理、マルウェア隔離など、今の時代に必要とされる膨大なセキュリティ対策機能がまるごと搭載されています。もう、バックアップやセキュリティ対策のために複数のツールを細かく使い分ける必要はありません。

使えるクラウドバックアップ+に少しでも興味のある方は、ぜひお気軽にお問い合わせくださいね。

「使えるクラウドバックアップ+」の詳細はこちら

お問い合わせ

新型コロナウイルスのパンデミックによって、わたしたちの働き方はおおきく変わりました。リモートワーク導入が急激に進んだ結果、その隙を狙ったサイバーセキュリティ攻撃が顕著に増加しています。今日は、コロナ時代に会社のデータとビジネスを守るために必要なサイバーセキュリティについて考えてみました。

31%の企業が「1日1回以上」の頻度でサイバー攻撃を経験

パンデミック発生後にサイバーセキュリティの脅威が高まっていることは、数々の統計で明らかになっています。アクロニス社が世界の3,400社を対象に今夏実施した調査(※1)によれば、計31%の企業が「過去3ヶ月に最低1日1回以上サイバー攻撃を受けている」と回答。9%の企業は、1時間に1回以上の攻撃を受けているといいます。攻撃の種類として多く報告されているのは、フィッシング詐欺、DDoS攻撃、ビデオ会議を狙った攻撃などです。

リモートワークへの対応でITコストは増加の一途

リモートワークへの対応は、企業のITコストにも影響を与えています。アクロニス社の同調査では、92%の企業が「リモートワーク移行のためにあたらしいテクノロジーやソフトウェアを導入した」と回答。72%の企業は、パンデミックでITコストが増大したと答えています。

高まるフィッシング詐欺の脅威に無防備な企業の実態

リモートワーク時代においては、サイバーセキュリティ対策がかつてなく重要な意味合いを持ちます。しかし企業のあいだで、最新のサイバー攻撃の動向に即した有効な対策が進んでいるとは言えません。たとえば、いま一番被害が増えている攻撃のひとつに「フィッシング詐欺」がありますが、フィッシング対策に効果的なURLフィルタリングを重視している企業はすくないのが現状。アクロニス社の調査では、サイバーセキュリティソリューションを選ぶときに重視する機能としてURLフィルタリングを選択したのはたった2%に過ぎませんでした。

コロナ時代に必要なセキュリティ対策をワンストップで

リモートワークが当たり前になり、サイバー攻撃のリスクが高止まりしているコロナ&ポストコロナ時代には、最新の動向を踏まえた、プロアクティブで柔軟なセキュリティ対策が求められます。しかしそれを実現するにはさまざまなソフトウェアを導入して複雑なオペレーションで並行管理する必要があり、これまでとくに中小企業にとっては現実的ではありませんでした。

そこで使えるねっとが先日あらたにローンチしたのが、「使えるクラウドバックアップ+(プラス)」です。使えるクラウドバックアップ+は、クラウドバックアップ機能とあわせて、いまの時代に必要なサイバーセキュリティ対策を単一のソフトウェアにまとめた、統合型のワンストップソリューション。以下の5つの分野をカバーする機能を網羅し、「使えるクラウドバックアップ+さえ導入しておけば安心!」という状態を実現します。

・特定:脆弱性診断、データプロテクションマップなど

・防御:マルウェア/ランサムウェアからの防御、保護ポリシーの集中管理など

・検知:ハードドライブのヘルスコントロール、ダッシュボードレポートなど

・対応:マルウェアの隔離、バックアップに組み込まれたパッチ管理など

・復旧:バックアップとディザスタリカバリ、リモートデスクトップなど

サイバーセキュリティ対策の簡易化とコスト削減にぴったりな「使えるクラウドバックアップ+」の便利さを、ぜひ一度体感してみてください。

使えるクラウドバックアップ+の詳細はこちら>>

お問い合わせ>>

※1:Acronis Cyber Readiness Report 2020 (PDF)

数あるサイバー攻撃の中でも被害が多いランサムウェア。感染するとウイルスによってパソコン等のデータが暗号化され、アクセスできなくなります。暗号化を解除するには、攻撃者が要求する「身代金」を支払わなければいけません。

これまでランサムウェアといえば個人や一般企業が狙われるケースがほとんどでしたが、最近になって医療機関をターゲットにした攻撃が相次いでいます。

医療機関を狙ったサイバー攻撃が急増、その理由とは

ランサムウェアの攻撃者は、近年その戦略を変えつつあると言われています。当初被害は個人が中心でしたが、数年前からメインターゲットはより高額な身代金を得られる企業にシフト。ここ最近は、医療機関を狙う攻撃が増えてきました。医療機関のデータには患者の既往歴、カルテなど治療に重要な情報が含まれており、復旧の必要性・緊急性が高い(=身代金が支払われる可能性が高い)からです。

さらに今年に入り、新型コロナウイルス感染拡大による医療現場の混乱に乗じて、攻撃者は医療機関を狙った動きを強めています。実際に海外では、コロナ禍で逼迫中の病院がランサムウェアに感染し、身代金を払わざるを得なくなった事例が次々と出てきました。

進む身代金の高額化 支払ってもデータ復旧できないケースも

医療機関をターゲットにしたランサムウェア攻撃では、要求される身代金の相場がどんどん上がっています。医療機関の規模によるものの、一般的に身代金は数百万円〜2,000万円程度となることが多く、過去には1億円以上を要求されたケースもありました。

また、仮に身代金を支払ったとしても、データをちゃんと復旧できる保証はないのがランサムウェアの難しいところ。身代金支払い後にデータを完全復旧できる確率は5割程度と言われています。

医療機関のランサムウェア対策には何が必要か

ランサムウェア対策でまず必要なのは、従業員全員のサイバーセキュリティに対する意識を高めることです。

「不審なメールの添付ファイルやリンクは開かない」「メール送信者のアドレスを逐一確認する」「単純なパスワードを使用しない」といった基本を徹底するだけで、ランサムウェア感染の確率は下げられます。従業員を対象にした講習、トレーニングなどを開催するのもいいでしょう。

クラウドバックアップで万全の備えを

もちろん、いくら気をつけていても、ランサムウェア感染リスクをゼロにすることはできません。

そこで強くおすすめしたいのが、日頃から定期的にバックアップを取っておくこと。クラウドなど、普段のデータ保管先とは別の場所にバックアップを取っていれば、万一ランサムウェアに感染しても、バックアップ先からデータを素早く完全復旧させることができます。身代金を払う必要だって当然ありません。

使えるねっとの「使えるクラウドバックアップ」は、医療機関にも対応した人気のクラウドバックアップソリューション。最新プロトコル「AES-256」による厳重な暗号化、AIを活用したランサムウェア保護機能「Active Protection」搭載など、高水準なセキュリティ対策が好評です。

低コストで高セキュリティなバックアップソリューションをお探しの方は、ぜひお気軽にお問い合わせください。30日間の無料お試し期間もご用意しています。

使えるクラウドバックアップの詳細はこちら

お問い合わせ

「パスワードは、できるだけ長く複雑に、色々な記号、数字、アルファベットを織り交ぜて……」とは、よく聞く話ですよね。でも実はセキュリティの専門家の間では、「パスワードをやたら複雑にするのはあまり意味がない」というのが共通の見解になりつつあるんです。一体なぜなのでしょうか?

複雑なパスワードはあまり意味がない? その理由とは

多くの専門家が「パスワードを複雑にするのはそこまで大事なことではない」と指摘するのは、サイバー攻撃者がパスワードを盗み出す主だった手口に対して、パスワードの複雑さがほとんど無意味だからです。

たとえば、パスワード流出の経路として大きな割合を占めるのが、フィッシングです。フィッシングの場合、攻撃者はメールなどでユーザーを偽サイトに誘導し、本当のサイトだと騙して、パスワードを入力させます。パスワードをどれだけ複雑にしていようと、ユーザーが自分でそれを入力して送信してしまうのですから、意味がありません。

また、セキュリティ対策が甘い企業のデータベースを攻撃してユーザーのログイン情報を盗み出し、そのパスワードを使って他の様々なサービスへの不正ログインを試みるというのも代表的な攻撃手法のひとつ。この場合も、攻撃者はユーザーのパスワードを丸ごと盗んでしまうので、パスワードが複雑だろうと簡単だろうと関係ありません。

そのほか、ユーザーのパソコンをウイルス感染させ、キーボードのタイピング履歴を記録するマルウェアをインストールさせるという手法もよく知られています。タイピング内容がすべて攻撃者に送信されるので、当然パスワードも筒抜けに。この場合もやはり、パスワードを複雑にすることは役立ちません。

パスワードの複雑さよりも重要なこと

それでは、パスワードが盗まれることを防ぐには、何が重要なのでしょうか。パスワード流出とそれによる不正ログインを予防するのに効果的なポイントをまとめました。

■パスワードの使い回しをしない

パスワードを複数のサービスで使い回すことは、とても危険です。インターネットユーザーの8割以上がパスワードの使い回しをしているというデータもありますし(※1)、攻撃者は「多くの人は複数サイトでパスワードを使い回している」と熟知しています。

そのため、何らかの手口でひとつのサービスのログイン情報を盗み出してから、そのパスワードを使って手あたり次第色々なサービスで不正ログインを試してみるケースが非常に多いのです。この攻撃から身を守るための手段はただひとつ。パスワードの使い回しをしない、ということだけです。

■二段階認証を有効にする

「パスワード入力+SMSで受信したセキュリティコードの入力」などの二段階認証を、オプションとして導入するサービスが増えています。二段階認証が導入されているサービスでは、積極的にその機能をオンにしましょう。二段階認証を有効にしていれば、仮にパスワードが盗まれたとしても、攻撃者はアカウントにそのまま不正ログインすることができません。

■よく使われるシンプルすぎるパスワードは避ける

いくらパスワードの複雑さにあまり意味がないとはいえ、シンプルすぎるパスワードはもちろん危険です。よく使われる「password」「pass123」「123456」「admin」「abc123」などのパスワードは絶対に避けましょう。複雑さにこだわる必要はありませんが、たとえばペットの名前を入れるなど、ちょっとしたオリジナリティを加えることは大切です。

■企業はセキュリティ対策製品の有効活用を

個人ユーザーではなく企業の場合は、基本的な総合セキュリティソフトだけではなく、必要に応じて様々なセキュリティ対策製品を組み合わせることも効果的です。

たとえばクラウド型WAFの「使えるwaffle」は、ホームページへのWeb攻撃を一切遮断。Webハッキング、個人情報漏えい、サイト改ざんを防ぎます。また「使えるクラウドバックアップ」は、御社の重要なデータをすべて丸ごと安全にバックアップしつつ、ランサムウェア対策機能で様々な脅威・攻撃をブロックします。ぜひこうしたソリューションを活用して、サイバー攻撃対策を万全にしてくださいね。

使えるwaffleの詳細はこちら

使えるクラウドバックアップの詳細はこちら

お問い合わせはお気軽にどうぞ!

※1:パスワードの利用実態調査 2017 – トレンドマイクロ株式会社

企業の間でOffice365の導入が広がるにつれ、それを狙ったサイバー攻撃も増加しています。今やOffice365を使用している企業にとっては、Office365専用のセキュリティ対策を取るべき時代に入ってきていると言えるでしょう。今回は、Office365をターゲットにしたサイバー攻撃の現状と対策についてご紹介します。

Office365がサイバー攻撃の主要なターゲットに

Office365は国内外ですでにかなりの普及度を見せており、現在もっとも勢いのあるビジネスサービスのひとつです。現在米国「フォーチュン500」企業の約8割が導入しており、「日経225銘柄」企業のうちでも約7割がOffice365を導入しています(※1)。国内のOffice365導入企業にはトヨタ自動車、日本航空、ヤマハ、ソフトバンク、楽天などの大企業が含まれ、Office365は業務環境のスタンダードとして定着しつつあると言えるかもしれません。

しかしこれだけ普及が進めば、サイバー攻撃の格好の標的になってしまうのも現実です。実際Office365のアカウントを狙った攻撃は増えており、しかも多様化しています。

最近ではOffice365内でのソフトウェア連携やメールシステム管理などを行う「管理者アカウント」を狙った攻撃も急増中。管理者アカウントはセキュリティがないがしろにされがちで、不正アクセスされても気付きづらいのが特徴です。また一度管理者アカウントを乗っ取られてしまうと、社内のOffice365システム全体の高度なアクセス権限が奪われる危険性もあり、注意喚起がなされています。

巧妙化するフィッシングメールの手口

Office365のログインID・パスワードを盗み出そうとするフィッシングメールの手口も巧妙化しています。たとえば近年は、「差出人は取引先の本物のアドレス(乗っ取られたもの)、件名は以前の実際のメール件名にRe: をつけたもの、本文下には以前の実際のメール本文の引用を記載」といったフィッシングメールが登場。これではよほど注意しないと、フィッシングメールだと見抜くのは難しそうですよね。

また、フィッシングメールである可能性を怪しんで、本当かどうか確認のメールを送った人宛てに、自動返信システムを利用して「本当に自分が送ったメールだからリンク先のページでログインしてほしい」という旨のメールを返す手口も確認されています。

バックアップでセキュリティ対策の第一歩を

それでは、こうしたOffice365を狙ったサイバー攻撃に備えるためには、どういった対策を取ればいいのでしょうか。まず何よりもおすすめしたいのが、Office365のデータをバックアップすることです。Office365のメールやファイルなどすべてのデータを日頃から完全にバックアップしていれば、万が一のことがあってもデータロスの事態に陥らずに済みます。

使えるねっとの「Office365プロテクション」は、Exchange、OneDrive、SharePointなどOffice365のすべてのデータを、完全にバックアップして保護する新ソリューションです。Office365プロテクションなら、¥580/月~の低価格で、手軽に安心を手に入れることができます。

Office365プロテクションの詳細や価格表はこちら

お問い合わせ

実はMicrosoftもOffice365のバックアップを推奨

ちなみに、Microsoft自身もOffice365の定期的なバックアップを推奨しているってご存知でしたか? Microsoftはそのサービス規約で、「本サービスに保存しているお客様のコンテンツおよび本データは、定期的にバックアップするか、第三者のアプリおよびサービスを使用して保存することをお勧めします」と表明しています(※2)。

Microsoft認定の公式リセラーである使えるねっとのOffice365プロテクションで、ぜひOffice365の安全・安心を確かなものにしてくださいね。

※1:Microsoft説明資料「Office 365のご紹介」よりデータ引用

※2:Microsoftサービス規約より引用

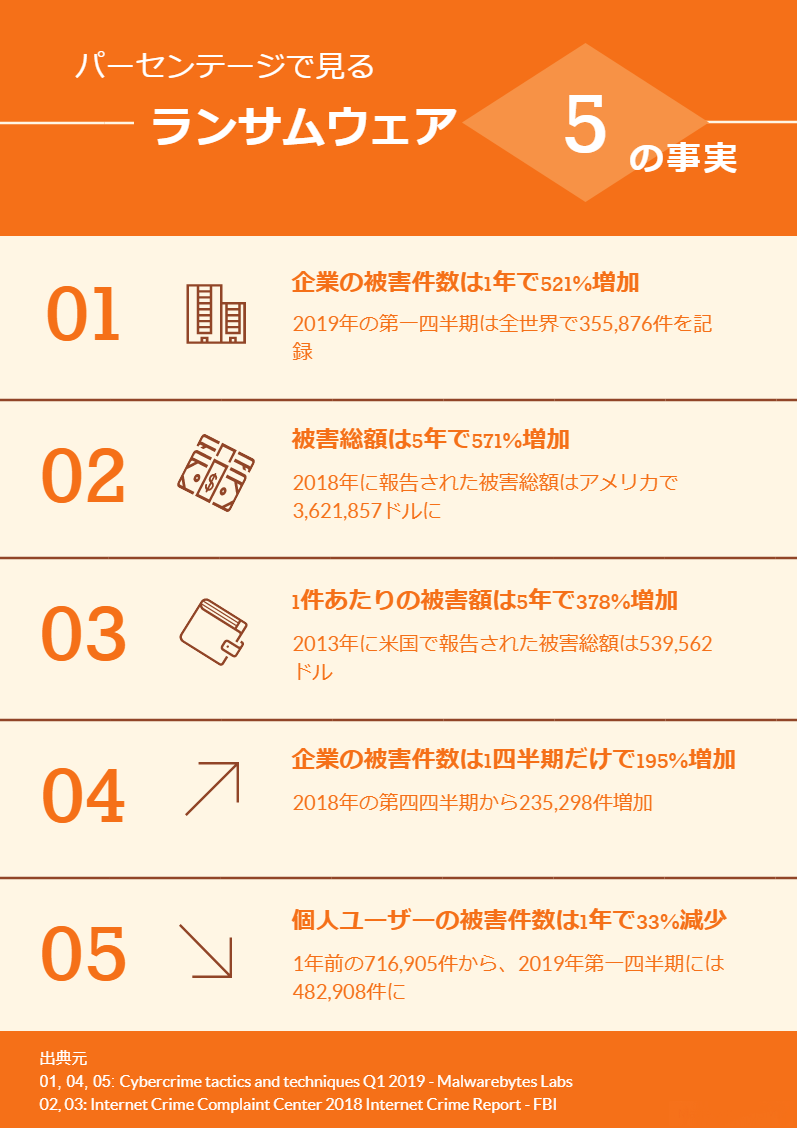

企業のランサムウェア被害件数が、たった1年で500%超も増加した――。そんな衝撃的なニュースが飛び込んできました。この驚きの数字が浮かび上がったのは、米カリフォルニア州に拠点を置く大手サイバーセキュリティ企業、Malwarebytes社の最新レポート。一体ランサムウェアの動向に、何が起きたのでしょうか?

過去の記憶になりかけていたランサムウェア

一時期全世界的に大流行し、ニュースでも盛んに取り上げられるなど世間を騒がせたランサムウェア。しかしピークだった2016年頃を過ぎると、ランサムウェアの流行は徐々に下火となり、しばらく漸減傾向が続いていました。

ランサムウェアの存在感が低下していく中、入れ替わるように仮想通貨マイニングウイルスなど新たなタイプのマルウェアが続々登場します。そのため一部では「ランサムウェアはもう過去のもの」だという声すら出始めていたのです。

水面下で起きていた「標的のシフト」

ところがランサムウェア被害の数が減っていく裏では、ある変化が静かに進行していました。攻撃者による「標的のシフト」です。

FBI傘下の米国インターネット犯罪苦情センター(IC3)が毎年公表している報告書に、それを裏付けるようなデータが掲載されています。報告書によれば、2016年にIC3まで報告されたランサムウェアの被害件数は全米で2,673件。以降1,783件、1,394件と毎年減少していますが、一方でランサムウェアによる損失額は約240万ドルから360万ドル超にまで跳ね上がっているのです(※1)。

件数自体は減っているのに被害額が大幅に増えているのは、攻撃者が個人をターゲットにするのを止め、代わりに多額の身代金を支払う能力のある企業を標的にし始めたことを示唆しています。

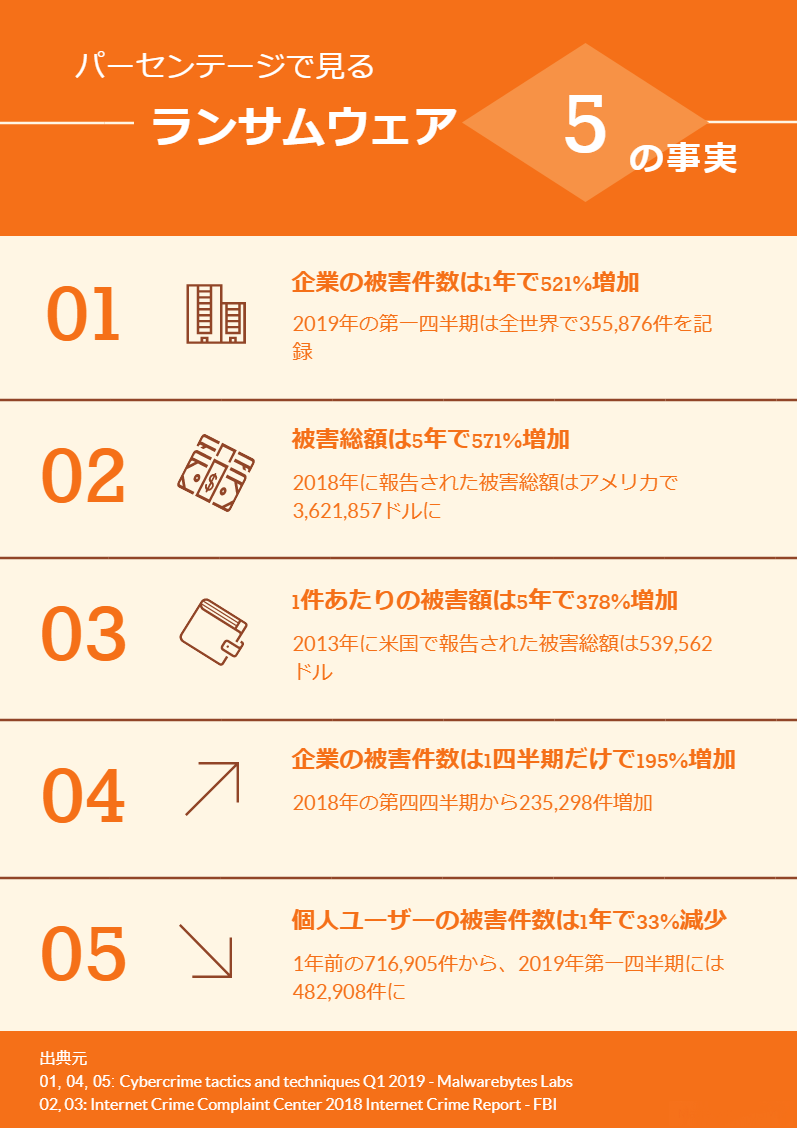

企業の被害件数521%増でターニングポイントに

そしてここへ来て明らかになったのが、冒頭でご紹介したニュース。全世界で企業のランサムウェア被害件数が、2019年第一四半期に521%も増加(前年同期比)したと言うのです。

.png)

こちらは、2018年第一四半期から2019年第一四半期までのランサムウェア被害件数の変動を、個人ユーザーと企業に分けて示したものです(Malwarebytes社のレポートを基に作成)。個人ユーザーの被害件数(黒色)が漸減を続ける中、企業の被害件数(赤色)が急増し、2019年第一四半期には一気にその差が縮まっています。そもそもの絶対数を考えれば、個人ユーザーの被害件数のほうが圧倒的に多いのは当たり前。これほど肉薄しているのは異常事態だと言えます。

Malwarebytes社のレポートでも指摘されていますが、この急上昇にはアメリカで今年初めに猛威を振るったランサムウェア「Troldesh」の大流行も多分に影響しています。しかしながら上のシート(Malwarebytes社およびIC3のレポートを基に作成)を見ても分かる通り、ランサムウェア攻撃の標的が個人から企業へと急速にシフトしているのは厳然たる事実です。

「バックアップしておけば大丈夫」は本当か?

「万が一ランサムウェアに感染してしまっても、普段からバックアップさえ取っておけば大丈夫なんじゃない?」と思われた方もいるはず。でも、本当にそうでしょうか?

これは半分真実で、半分そうではないと言えます。ランサムウェア対策としてバックアップが非常に重要なのは事実。バックアップしているのとしていないのとでは、ランサムウェアの標的になってしまったときの運命が大きく違います。

ただ、より確実なランサムウェア対策を期すには、「とりあえずどこかにバックアップしていればOK」という姿勢では不十分です。たとえばもし、バックアップ先が通常使うサーバと常時繋がれている社内サーバだったとしたらどうでしょう? ランサムウェアの被害に遭ったとき、バックアップサーバまで感染してしまう可能性は十分あります。だからクラウドバックアップを活用するなど、バックアップ場所にまで気を使うことが大切なのです。

ランサムウェアの攻撃者がターゲットを企業に絞り込みつつあるのは、もはや明白です。経営者の方やIT・セキュリティ担当者の方は、ぜひ手遅れになる前に、万全のランサムウェア対策を講じてくださいね。

▼ランサムウェアからデータを守る「Active Protection」テクノロジー搭載の使えるクラウドバックアップ

▼お問い合わせ

※1:一連のデータはIC3に報告されたケースのみをカウントしているため、実際の被害件数・損失額はこれより遥かに多いと見られます。

【参考文献】

Cybercrime tactics and techniques Q1 2019 – Malwarebytes Labs

Internet Crime Complaint Center 2018 Internet Crime Report – FBI

.jpg)

.jpg)

.jpg)

.png)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.png)

.jpg)

.jpg)

.png)

.jpg)

.jpg)

.png)