今、Microsoftの定番クラウドサービス「Microsoft 365(旧Office 365)」のバックアップサービスが人気なのをご存知ですか?

Microsoft 365といえば、Word、Excel、Exchangeなどがクラウド経由でいつでもどこでも利用でき、オンラインストレージOneDriveなどもセットで使えるサブスクリプション型サービスです。コロナ禍で導入が進み、現在も多様な働き方を実現するツールとして多くの企業で活用されています。

Microsoft 365のデータはそもそもクラウド上にあるのに、なぜさらにバックアップする必要があるのかと疑問に思われるかもしれません。

この記事では主な5つの理由について解説するとともに、そのための効果的なソリューションについてご紹介します。

目次

Microsoft 365(旧Office 365)に含まれる機能とは?

Microsoft 365(旧Office 365)にバックアップが必要な理由

Microsoft 365プロテクションでバックアップは安心

FAQ

.jpg)

まず、中小企業をはじめ多くの企業が活用しているMicrosoft 365について解説しましょう。

Microsoft 365の公式HPによると、Office 365からMicrosoft 365に変更したのは、「個人と企業それぞれのニーズに合わせて、サブスクリプションに含まれる機能と利点の範囲をより適切に表現するため」とのことです。

実際、Microsoft 365が想定しているユーザは「家庭向け」「一般法人向け」「大企業向け」の3つに分けられ、以下のようなラインナップを取り揃えています。

|

家庭向け

|

・Microsoft 365 Family

・Microsoft 365 Personal

|

|

一般法人向け

|

・Microsoft 365 Business Basic

・Microsoft 365 Business Standard

・Microsoft 365 Business Premium

・Microsoft 365 Apps for business

|

|

大企業向け

|

・Microsoft 365 E3

・Microsoft 365 E5

・Microsoft 365 F1

・Microsoft 365 Apps for enterprise

|

ここでは、多くの中小企業が導入していると思われるもっともスタンダードなプランであるMicrosoft 365 Business Standardに含まれる機能について概観します。

コロナ禍で一気に利用者が急増したクラウドサービスOneDriveは従業員1人あたり1TBのストレージが提供されるのに加え、Teamsでの通話、チャット、ビデオ会議が可能です。また、ファイル共有のためのSharePointやメール&スケジュール管理ツールのExchangeも利用できます。

Microsoft 365 Business Basicでは、多くの企業が活用しているビジネスツールであるWord、Excel、PowerPoint、OutlookはWeb版とモバイル版のみですが、Microsoft 365 Business Standardではデスクトップ版を含みます。加えて、Microsoft 365 Business Basicには含まれていない動画編集やデザインのためのツールであるMicrosoft Clipchampと、コラボレーションワークスペースを提供してくれるMicrosoft Loopも利用可能です。

.jpg)

クラウドベースのサービスであるMicrosoft 365を利用中は自動ですべてのデータをバックアップしてくれているはずと思いがちです。しかし、以下の5つの理由からMicrosoft 365のバックアップサービスは必須です。

①Microsoft 365は誤操作やローカル環境でのトラブルまではサポートしてくれない

Microsoftはあくまでプラットフォームを提供しているに過ぎないので、ユーザ側のミスやトラブルによるデータ消失には責任を負ってくれません。

たとえば、従業員の操作ミスでファイルを削除してしまったり、会社のパソコンのエラーで消去されてしまったりすると、Microsoft 365のクラウドからもファイルが自動的になくなることになります。

Microsoft個人アカウントを使用してOneDriveにサインインしている場合、ゴミ箱内のアイテムは30日間保存されるとはいえ、その後は完全に消されて復元不可になってしまうので、ゴミ箱機能だけに頼るのは危険です。

②退職で削除したユーザアカウントのデータはすべて消えてしまう

社員が退職してMicrosoft 365のアカウントを削除することになった場合、そのユーザのメールなどはすべて完全に消えてしまいます。退職した社員のメールデータが後々必要になってくるケースは意外に多いものです。退職者のアカウントをずっと残しておくという手もありますが、それではライセンス料がいつまでもかかる一方で、無駄なコストがかさんでしまいます。

③ランサムウェアなどサイバー攻撃への備えにはバックアップが不可欠

社内のPCがランサムウェアに感染してファイルが暗号化されてしまうと、そのままMicrosoft 365のクラウドにも暗号化されたファイルがアップロードされることになります。Microsoft 365の機能でファイルのバージョンを数世代さかのぼって復元することは可能ですが、復元できる期間・世代には限界があり、感染にすぐ気づかなければファイルを感染前の状態に戻すことは不可能になってしまいます。

ランサムウェアについて知りたい方はこちら

サイバー攻撃対策やパッチ管理など、クラウドバックアップの多彩な機能を知りたい方はこちら

④サービス障害は意外とよく発生するので、過信は禁物

確かにMicrosoftのクラウドは安定性に優れており、サービス側で重大なトラブルが発生することはほぼありません。しかしちょっとしたサービス障害は意外とよく起きているので、過信は禁物です。こうしたサービス障害時にも業務に支障が出ないようにするには、普段からのバックアップが欠かせません。

例えば、2024年7月には、Microsoft 365とAzureの一部サービスに障害が発生し、世界的に利用できなくなるインシデントが起こりました。しかも、2週間足らずの間に2度システム障害が発生し、多くの企業に影響を及ぼしました。

実際、Microsoftのサービス規約には以下のような条件が明記されています。

「マイクロソフトは、本サービスの稼動状態を維持するよう取り組んでいますが、すべてのオンライン サービスには中断および停止が時折発生します。マイクロソフトは、結果としてお客様に生じることがある中断または損失について一切責任を負いません。停止が発生した場合、お客様は、保存しているお客様のコンテンツまたは本データの取得ができなくなることがあります。本サービスに保存しているお客様のコンテンツおよび本データは、定期的にバックアップするか、第三者のアプリおよびサービスを使用して保存することをお勧めします。」

⑤社内からのセキュリティ脅威にも対策が必要

企業のセキュリティ脅威は、今や社外からだけではなく社内にも存在します。不満を抱える従業員によるファイル消去など最近増えているケースに対応するには、Microsoft 365データの外部バックアップが一番効果的です。

.jpg)

Microsoft 365のバックアップには、簡単・シンプルな操作で高速にメール、ファイル、フォルダーを完全保護・バックアップできる「Microsoft 365プロテクション」がおすすめです。簡単なセットアップの完了後、Microsoft 365の全てのメール、ファイルはクラウドに直接バックアップされます。追加のプログラムは必要ありません。

Microsoft 365プロテクションには以下のような特徴があります。

Exchange、OneDrive、SharePointのエージェントレスバックアップ

Exchange、OneDrive、SharePointの全ファイルは弊社長野データセンターに直接バックアップされます。エージェントを介さないサービスのため、ユーザの機器上で他のプログラムが必要とされず、迅速かつシームレスなご利用が可能です。

簡単・シンプルで分かりやすい操作と管理画面

バックアップデータの管理やバックアップの設定などは、シンプルでわかりやすいWebベースの管理画面で簡単に操作できます。アクロニス社が開発した直感的なインターフェイスでバックアップ・復元の進行状況を一目で確認できるほか、ステータスに関する通知メールを送信することも可能です。

柔軟な復元機能と高度な検索

ユーザ間やグループ間での復元、権限付きでの復元など柔軟な復元が可能です。また、バックアップしたメールやファイルは、日付、ファイル名、受信者、送信者など様々な項目で検索できるため、作業効率が大幅にアップします。

低コストで明瞭な料金体系も好評です。詳しくはぜひMicrosoft 365プロテクションのサービスページをチェックしてみてください。

.jpg)

(1)Microsoft 365のバックアップ方法は?

Microsoft 365にバックアップ機能は搭載されていますが、リスクマネジメントの観点から別にバックアップサービスを選定し、導入しておくことが必要です。導入の際にはコストが安いだけでなく、RPO/RTO(目標復旧時点/目標復旧時間)やオンプレミス環境からハイブリッドに切り替えられるかなど、データ保護に対するビジネス要件を確認しておきましょう。

(2)Microsoft 365のデータ保存先はどこですか?

Microsoft 365で作成したファイルの保存先は、クラウドサービスのOneDriveか、自分のパソコン上の領域かを選ぶことができます。OneDriveにデータを保存した場合、そのデータにアクセスし、共有したり、編集したりするにはネット環境であることが必要です。

(3)Microsoft 365 Backupとは何ですか?

Microsoft 365 Backupは、Microsoft 365で作成したデータをバックアップして、システム障害やサイバー攻撃から保護することができます。バックアップデータはクラウドまたはオンプレミスに保存可能です。

.jpg)

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)

写真左から アクロニス APJ & MEAセールスおよびグローバルチャネル担当SVP

パーシャ・エルショフ氏、弊社取締役 営業統括部長 西澤 真、

アクロニス 最高営業責任者 カーチャ・イワノワ氏、

アクロニス・ジャパン 代表取締役社長 川崎 哲郎氏

先日こちらでもお知らせした通り、2024年5月22日(水)にアクロニス・ジャパン株式会社(以下、アクロニス・ジャパン)が開催したAcronis #CyberFit Summit Japan 2024にて、使えるねっとは「ベスト・パフォーミング・サービスプロバイダー・パートナー2024」を受賞しました。

「ベスト・パフォーミング・サービスプロバイダー・パートナー」は、サイバーセキュリティとデータ保護のリーディングカンパニーであるアクロニス・ジャパンの国内プロバイダーの中で最も実績を上げ、貢献度が高かった1社に贈呈される賞です。

この記事では、授賞式当日の様子や受賞の意義、アクロニス・ジャパンや使えるねっとの展開するサービスなどについて解説します。

目次

「ベスト・パフォーミング・サービスプロバイダー・パートナー」とは?

授賞式当日の様子

アクロニス・ジャパンとは?

アクロニス・ジャパンの製品について

使えるねっとが提供するサービスとは?

使えるねっと×アクロニスで最強のソリューションを

FAQ

今回、使えるねっとが受賞した「ベスト・パフォーミング・サービスプロバイダー・パートナー」とは、2023年度から2024年3月末において、MRR(月間経常収益)及びARR(年間経常収益)に換算した場合の実績において、日本国内のパートナーで最も優れた成績を収めた企業に贈られる賞です。

この説明だけでは賞の意義についてピンと来ない方も多いと思います。まず、MRRとARRについて説明しましょう。MRRとARRはSaaSやクラウドストレージサービスなど、サブスクリプション型ビジネスモデルにとっては欠かせないKPI(重要業績評価指標)の一つです。

サブスクリプション型ビジネスモデルにおいては、買い切り型企業のように売上高を計算するだけでは、成長率を正確に把握することができません。MRRやARRに基づき収益全体のうち継続収入が占める割合が分かると、企業として安定的に成長しているかどうかが見えてくるのです。つまり簡単にいえば、今回の受賞によって、使えるねっとはアクロニス・ジャパンの数あるパートナーの中で中長期的に安定して成長していることが客観的に評価されたといってよいでしょう。

アクロニス・ジャパンのパートナーには使えるねっと以外にどんな企業があるのでしょうか?アクロニス・ジャパンのパートナーには現在のところ「ディストリビューター」6社、「Platinumパートナー」6社、「Goldパートナー」19社、販売代理店32社が含まれます。使えるねっとはその中のPlatinumパートナーに含まれています。パートナーには大塚商会、GMOグローバルサイン・ホールディングス株式会社、さくらインターネット株式会社、ビッグローブ株式会社などの大企業が名を連ねています。

Acronis #CyberFit Summit Japan 2024は、アクロニス・ジャパンがパートナー向けに開催する年次イベントです。2024年は5月22日(水)13時からイベント会場およびオンライン配信のハイブリッド形式で行われました。

このイベントでは、アクロニス・ジャパンのパートナーとともに、サイバー脅威を取り巻く状況をより深く理解し、収益を確保しながら継続してビジネスを成長させるための実際的な知見が提供されました。

まず、最初に川崎哲郎氏(アクロニス・ジャパン株式会社 代表取締役社長)から挨拶があり、13時10分から門林雄基氏(奈良先端科学技術大学院大学 サイバーレジリエンス構成学研究室 教授)による、「レジリエンスの発想でサイバーインシデントに備える」というテーマの30分の特別講演が行われました。大手オンラインショッピングの事例などをもとに、サイバーレジリエンスの如何によって売上に3倍の差がつくことや、サイバーレジリエンス向上に必要な6つの取り組み方をご提言いただきました。

続いてカーチャ・イワノワ氏(アクロニス 最高営業責任者)、パーシャ・エルショフ氏(アクロニスAPI&MEAセールスおよびグローバルチャネル担当SVP)によりパートナーアワード授賞式が行われ、7社のパートナー企業が受賞しました。弊社取締役 営業統括部長 西澤真にも、栄えある「ベスト・パフォーミング・サービスプロバイダー・パートナー」が贈られました。

14時35分から川崎哲郎氏による「日本への注力: サイバーセキュリティリスクと国内市場戦略」、16時5分からは劉彬洋氏(Virtuozzo セールスエンジニア)による「経済不安定時代のクラウド基盤の最適解: Virtuozzo による安定したビジネス基盤の構築」というプログラムが行われました。

16時15分から、ユーリ・アベルキエフ(アクロニス プロダクトマネジメント担当SVP)と佐藤匡史(アクロニス・ジャパン株式会社 ソリューションズエンジニアリング統括部 統括部長)両氏による「未来への投資: アクロニステクノロジーロードマップ」というセッション、17時15分からは井本大貴氏(アクロニス・ジャパン株式会社 プロダクトトレーニングエキスパート)による「パートナー様ご支援: 成功のためのプラットフォーム」という講演が行われました。各プログラムの合間には、パートナー企業を代表して3社の成功事例も取り上げられました。

17時45分に安倍正人氏(アクロニス・ジャパン株式会社 ディストリビューション営業統括部 統括部長)の閉会の挨拶により、式は幕を閉じました。

アクロニスは2003年にシンガポールで設立されたスイス企業ですが、現在は世界15カ所のオフィス、50カ国以上に拠点を置き、グローバルにサイバーセキュリティソリューションを提供しています。

アクロニスは、マネージドサービスプロバイダー(MSP)、中小企業(SMB)、およびエンタープライズ企業のIT部門向けに、ネイティブに統合されたサイバーセキュリティ、データ保護、およびエンドポイント管理を提供するグローバルなサイバープロテクション企業です。アクロニス社のソリューションは効率性に優れており、最小限のダウンタイムで刻一刻と変化するサイバー脅威を特定し、防止・検出・対応・修復・復元を行います。また、多様で分散したIT環境のニーズを満たす独自の機能により、MSP向けに市場で包括的なセキュリティソリューションを提供しています。

Acronis Cyber Protectionソリューションは150カ国に26言語で提供、2万社を超えるサービスプロバイダーで利用され、78万社を超える企業のサイバーセキュリティを保護しています。また、これまで「IDC MarketScape: Worldwide Cyber-Recovery Leader」、「Gold medal for Endpoint protection」など100以上の賞を受賞し、各国の企業、メディアから高い評価を受けています。

アクロニス・ジャパン株式会社はアクロニスの日本法人として2008年に設立、東京都港区の六本木ヒルズ森タワーに拠点を置き、従業員数は60名(2023年8月現在)です。

アクロニスのビジネスソリューションには以下のようなものがあります。

|

ソリューション

|

特徴

|

|

Acronis Cyber Protect

|

バックアップおよびDR、マルウェア対策、エンドポイントの遠隔操作を含め、中小企業が必要とするあらゆるソリューションを提供します。

|

|

Acronis Disk Director

|

ローカル、リモートマシンのディスクとボリュームの最適化、保護、管理を行う多機能なツールキットです。

|

|

Acronis Cyber Files

|

ITでセキュリティおよびコンプライアンスに関わる管理を行いながら従業員がコンテンツに安全にアクセス、同期、共有できるようにします。

|

|

Acronis Snap Deploy

|

構築済みのオペレーティングシステムのマスターイメージを一気に複数のマシンに展開します。

|

|

Acronis DeviceLock DLP

|

包括的なDLP(エンドポイントデータ漏えい防止)で機密情報漏えいを元から阻止します。

|

中でも、世界各国の企業にサイバーセキュリティソリューションのスタンダードとして活用されているのがAcronis Cyber Protectです。「プロアクティブ」「アクティブ」「リアクティブ」という3つの層から成るサイバーレジリエンスで、破壊的なサイバー攻撃から企業のデータを保護します。

「プロアクティブ」では脆弱性判断、パッチ管理、バックアップからのマルウェア除去などを行い、「アクティブ」では継続的データ保護、リアルタイム脅威対策、情報に基づく脅威調査を実施、さらに「リアクティブ」では、セキュリティインシデントへの迅速な対応、攻撃に対するロールバックでのデータリカバリ、統合ディザスタリカバリで鉄壁の守りを固めています。

Acronis Cyber Protectは、VB100認定テストにおいてマルウェアを100%を検出、ウイルス対策比較テストの4つのソリューションのうち、誤検知は0%でした。使えるクラウドバックアップも、このAcronis Cyber Protectを採用しています。

使えるねっと株式会社は1999年にレンタルサーバ事業を開始し、2002年に会社設立、2009年に「使えるねっと株式会社」に社名変更し、現在はクラウドサービス事業を展開しています。

使えるねっとが提供しているビジネスソリューションには以下のようなものがあります。

|

ソリューション

|

特徴

|

|

使えるクラウド

バックアップ

|

・アクロニス社のCyber Protectを採用し、ランサムウェア、災害、ヒューマンエラーなどあらゆる危機からデータを守ります。

・データを守る&データを使うための機能を一つにまとめた一体型ソリューション。

・イメージバックアップで迅速かつ効率的なバックアップと復元が可能。AES-256暗号化で安全にデータを転送。

・AIベースのテクノロジー「アクティブプロテクション」を搭載し、ランサムウェアやウイルス等のマルウェア対策が可能。

・初期費用は一切必要なし、ランニングコストのみの費用で月単価2,200円~、1日あたり73円~、圧倒的なコストパフォーマンス。

・30日間無料トライアル可能。

|

|

使えるファイル箱

|

・ユーザ数無制限の圧倒的コストパフォーマンスを誇るクラウドストレージサービス。

・エクスプローラー、Finderでアクセス、普段通りの操作でクラウドストレージを利用できます。

・モバイルアプリを活用して、現場とオフィスのデータをタイムレスに共有。

・ユーザごとに権限を設定可能、共有情報の管理が簡単。

・暗号化技術の中でも高い強度を誇るAES256ビット暗号化を採用。

・ウェブ管理画面のSSL化で、データ通信の暗号化。

・1年契約で月単価21,230円(税込)~

|

|

使えるメールバスター

|

・標的型攻撃メールをはじめ、迷惑メールがメールサーバに届く前にブロック。

・学習型AI技術のフィルタリングシステムで検出率はほぼ100%。スパム、ウイルス、フィッシング、ランサムウェア、マルウェアなどあらゆる攻撃の対策として有効なメールセキュリティサービス。

・業界最安レベルで1アカウントあたり39円/月〜で迷惑メール対策(300ユーザ、11,770円/月)。

・完全クラウド型でソフトウェアインストールが不要。

メールサーバの負荷も最大80%軽減できる。

|

.png)

使えるクラウドバックアップは、アクロニス社のサービスプロバイダー向けクラウドソリューション「Acronis Cyber Protect」をベースとしたサービスです。すべてのアプリ、ファイル、ユーザアカウント、各種設定、さらにはオペレーティングシステムを含むシステムイメージ全体を一気にバックアップする「イメージバックアップ」を採用。そのため、万が一データが消失してもすぐに通常業務が再開できます。

また、「アクティブプロテクション」を搭載し、不正アクセスやマルウェアなどのサイバー攻撃、ゼロデイ攻撃からPCやサーバを守ります。「アクティブプロテクション」はアクロニス社が開発した高度なランサムウェア対策であり、ランサムウェア攻撃からデータを守るための人工知能(AI)ベースのテクノロジーです。ファイル、バックアップデータ、バックアップソフトに疑わしい改変がなされると、ただちに検出・遮断し、即時データを復旧、破壊的なランサムウェア攻撃から企業の大切なデータを保護します。既知のランサムウェアはもちろんのこと、未知のランサムウェアの攻撃も許しません。

2022年4月に施行された改正個人情報保護法によると、「個人情報取扱事業者は外国にある第三者に個人テータを提供する場合、本人の同意が必要」と規定されています。この点、使えるクラウドバックアップのデータセンターは国内の長野県に設置されており、多くの事業者からも高い評価を得ています。

プランは用途や容量に合わせて、多彩なプランからお選びいただけます。月単価2,200円~の低コストでPCからサーバまであらゆるデータをバックアップいたします。

さらに、使えるねっとはクラウド製品の販売パートナーも募集しています。パートナープログラムは、「OEMパートナー」と「取次代理店パートナー」の2種類。弊社は長年のサブスクリプションビジネスの実績があり、貴社のクラウドビジネスをしっかりとバックアップします。

使えるねっとの「OEMパートナー」と「取次代理店パートナー」はどう違う?

「OEMパートナー」は使えるねっとで提供しているサービスを自社サービスとして販売していただけます。契約はパートナー様とエンドユーザ様との間で締結、料金請求、回収まで行っていただきます。それに対し、取次代理店パートナーは、使えるねっとで提供しているサービスをエンドユーザ様に取り次いでいただき、手数料をお支払いする契約形態です。

OEMパートナーのメリットとは?

多数のクラウド製品を扱う使えるねっとの高品質な製品を自社ブランドとして取扱い可能。また、ストックビジネスで安定的な収益を見込めます。さらに価格設定や販売形態を自由に選べるため、企業の特長に合わせた利益を出しやすい契約です。

「使えるクラウドバックアップ」の詳細はこちら>>

.jpg)

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)

警察庁によれば、2023年に報告されたランサムウェアの被害は197件で、2022年比で14.3%減でしたが、引き続き高い水準で推移しています。また、これはあくまでも警察庁に報告された件数であり、氷山の一角に過ぎません。企業だけでなく、医療機関や非営利の組織も対象にするランサムウェアの被害はとどまるところを知りません。

この記事では、ランサムウェアから自分の会社や組織を守るために最低限知っておくべきことを解説します。

クラウドバックアップについて知りたい方はこちら

目次

ランサムウェア(Ransomware)とは?

ランサムウェアが脅威とされる理由

2023年のランサムウェアの特徴

2024年に予測されるランサムウェアの特徴

ランサムウェアの主なタイプ

ランサムウェアの種類と特徴

発見されているランサムウェア

ランサムウェアの感染経路とは?

ランサムウェア攻撃の4つのフェーズ

ランサムウェアの被害の現状

日本や海外のランサムウェア被害事例(企業)

ランサムウェアの感染防止対策7つ

ランサムウェアに感染したときの対処法

ランサムウェア感染に備えたバックアップ「3-2-1」ルール

「使えるクラウドバックアップ」ならウイルス・ランサムウェア対策を兼ねられる

FAQ

ランサムウェアとは、企業のコンピュータやサーバなど端末に入り込んで、その内部で悪影響を及ぼすソフトやコードである「マルウェア」です。マルウェアの種類やもたらす被害はさまざまですが、ランサムウェアはその中でも悪質な実害をもたらすことで知られています。

以下では、ランサムウェアの言葉の意味や、ランサムウェアがもたらす主な4つの被害について解説します。

マルウェア対策とは何かを知りたい方はこちら

ランサムウェアの言葉の意味

「ランサムウェア(Ransomware)」の「ランサム(Ransom)」とは身代金、「ウェア」はSoftware(ソフトウェア)を意味します。つまり、「ランサムウェア」は造語であり、ランサムウェアに感染するとコンピュータ内のデータは暗号化されるなどの被害に遭います。そして、それを解除し復元するためには身代金を支払わなければならないのです。

ランサムウェアが及ぼす被害

企業や組織の端末がランサムウェアに感染すると、甚大な被害が及びます。まず、端末のシステムがロックされてしまうため、業務が停止してしまいます。また、機密情報が盗取される情報漏えいの被害も想定されますし、結果として各ステークホルダーからの信用を失いかねません。そして、その名前が示す通り身代金を支払うことになれば、金銭的な被害は甚大です。以下で詳しく解説します。

システムダウンによる業務上の被害

ランサムウェアに企業の端末が感染すれば、システムがダウンします。現在、企業の業務や工場の生産活動の多くはシステム化されているため、結果として企業の業務は停止に追い込まれることになります。

2022年2月にランサムウェアが原因でトヨタ自動車の国内全14工場28ラインの稼働が停止したのは記憶に新しいところです。結果的に工場の稼働が停止したのはわずか1日だけでしたが、合計1万3,000台以上の車両生産に遅れが出ました。

また、医療機関の被害も相次いでおり、2022年にランサムウェアによるサイバー攻撃を受けた大阪急性期・総合医療センターでは電子カルテの閲覧・利用ができなくなるなどの被害が発生しました。同センターは2023年3月にランサムウェアによるサイバー攻撃に関して報告書を発表しましたが、それによると、サイバー攻撃者は給食事業者のデータセンターに不正侵入し、VPNによる閉域網で接続されている大阪急性期・総合医療センターへ侵入を広げたとのことです。

参考:「医療機関等におけるサイバーセキュリティ対策の強化について(注意喚起)」(厚生労働省)他

(https://www.mhlw.go.jp/content/10808000/001079508.pdf)を加工して作成

金銭的な被害

ランサムウェアによる金銭的な被害は大きく2つに分けられます。1つは上述したように通常業務がストップすることで莫大な利益損失が生まれることです。企業であれば顧客や取引先から、医療機関であれば患者から損害賠償を請求されるリスクも考えられます。もう1つは、データの暗号化を解除し、復元するために相手の要求を受け入れて身代金を支払うことでも金銭的被害に遭います。

情報漏えいの被害

近年、被害が多発しているランサムウェアの中には「二重脅迫型」があります。つまり、データを暗号化し、身代金を要求するだけでなく、もし身代金を支払わなければ、窃取した情報をWebサイト上に公開すると脅すのです。その場合、最悪の結果として、業務停止だけでなく、顧客情報などの機密情報が漏えいすることにもなりかねません。

顧客や関係者からの信頼喪失

以上に挙げたような業務停止や情報漏えいが生じれば、顧客や各関係者からの信頼を喪失してしまいます。これまでの事例をみると、多くの大企業や大病院も被害を受けており、中小企業の経営者や担当者としては「どうしようもないのでは?」と思うかもしれません。しかし、各ステークホルダーはそのようには見てくれません。金銭だけでなく、培ってきた信頼を取り戻すのは大変なことです。

.jpg)

IPA(情報処理推進機構)は2023年5月に「中小企業の情報セキュリティ対策ガイドライン」を4年2カ月ぶりに改版(第3.1版)しましたが、その背景にはサイバーセキュリティの脅威の増大が挙げられます。同機構によると「サプライチェーンを構成する中小企業においては発注元企業への標的型攻撃の足掛かりとされる懸念も指摘されており、早急な対策実施が必須」とのことで、大企業に比べてセキュリティ意識が薄く、対策が不十分な中小企業が攻撃のターゲットになりやすいことが指摘されています。

さらに、総務省も一般利用者を対象にした「国民のためのサイバーセキュリティサイト」を2024年5月にリニューアルしました。その趣旨について、総務省は「サイバー攻撃は日々複雑化・巧妙化が増しています。こうした環境変化に対応するため、『国民のためのサイバーセキュリティサイト』の掲載内容を見直すこととしました。サイバー攻撃の被害を受けないように自衛するため、また意図せず他人に迷惑をかけないようにするために、日常的な習慣とすべきセキュリティ対策を分かりやすくまとめなおしました」としています。

2023年においてもっとも注目すべき事例は、取扱貨物量日本一を誇る名古屋港の港湾コンテナターミナルの管理システムがランサムウェア攻撃によって停止したことでしょう。なぜなら、これは港湾という社会インフラがサイバー攻撃によって停止に至った、国内で初めての事例だからです。

また、IPA(情報処理推進機構)が発表した組織にとっての「情報セキュリティ10大脅威2024」によると、第一位は「ランサムウェアによる被害」、第二位が「サプライチェーンの弱点を悪用した攻撃」、第三位が「内部不正による情報漏えい等の被害」、第四位が「標的型攻撃による機密情報の窃取」でした。

中小企業のセキュリティ対策について知りたい方はこちら

2024年には、脆弱性の悪用と認証情報の侵害により、ランサムウェア攻撃が企業や組織を脅かすことが予測されています。その背景には、多くの企業がさまざまなシステムをクラウド化し、セキュリティをアカウント認証に頼る部分が増えている点が挙げられます。もっとも、それはクラウドストレージのセキュリティがオンプレミスに劣っているというよりも、多要素認証や管理権限などの基本的なセキュリティ管理を怠ったり、ミスが発生したりするリスクがあるからです。

オンプレミスについて知りたい方はこちら

クラウドストレージのセキュリティについて知りたい方はこちら

一口にランサムウェアといっても、さまざまな種類があります。そして主な類型は以下の2つです。それは画面ロック型と暗号化型ですが、画面ロック型ランサムウェアはやや原始的なタイプのもので、2015年頃からランサムウェアの主流は暗号化型へと移行してきました。暗号化型が優勢になった理由は仮想通貨が広く利用されることと関係があることが指摘されています。

暗号化型

暗号化型のランサムウェアは、攻撃対象となった端末内のすべて、もしくは大部分のデータを暗号化して使えないようにします。暗号化型の代表的な例として、世界的に甚大な被害をもたらした「WannaCry」(後述)があります。暗号化型が優勢になったのは、企業が保有する個人データの量が増え、その重要度が増していることから、それを暗号化することで、サイバー犯罪者は多額の身代金を要求できるようになったからです。

画面ロック型

画面ロック型は暗号化型よりも原始的なタイプのマルウェアです。画面にどんな手段を講じても閉じないウインドウを表示したり、デスクトップに壁紙を表示したりすることで、コンピュータを操作不能にします。

暗号化型に比べて駆除しやすいといわれていましたが、その分、誰でも簡単に生成、拡散できるため、2007年〜2010年ごろ全世界的に台頭しました。しかし、2015年頃からは暗号化型のランサムウェアが増加しています。

参考:カスペルスキー 「ランサムウェア、その歴史」

ここでは、さらにランサムウェアの種類を細かく見ていきます。「ばらまき型」、「標的型」、「RaaS(ラース)」です。従来のランサムウェアはばらまき型でしたが、近年標的型へ移行してきています。また、SaaSならぬRaaSがランサムウェア被害拡大に拍車をかけています。大切なのは、なぜそうした変化が生じているかということです。自社の情報資産を守るためにはまず敵を知ることです。

ばらまき型ランサムウェア

その名の通り、無差別にフィッシングメールをばらまき、感染した企業や組織から身代金を奪うタイプのランサムウェアです。各企業や組織から多額な身代金を奪うよりも、攻撃対象を広げることで一定程度の「利益」を確保しようするものです。 ばらまき型は身代金の要求額は固定であることが多いですが、次項で説明する標的型の場合、サイバー攻撃者は標的組織の規模によって要求額を変化させます。

サイバー攻撃とは何かを知りたい方はこちら

標的型ランサムウェア

近年、ばらまき型に変わって増加しているのが標的型ランサムウェアです。このタイプは企業や組織を無差別に攻撃するのではなく、狙い撃ちにします。攻撃対象は大企業に絞られ、調査や攻撃は綿密に行われます。身代金の額もどんどん巨額になる傾向にあり、ばらまき型の身代金は数万〜数十万円だったのが、標的型では数億〜数十億円にのぼるともいわれています。

RaaS(ラース)

ここでいうRaaSとは「Retail as a Service(小売のサービス化)」ではなく、「Ransomware as a Service」(ランサムウェアのサービス化)のことです。

サイバー犯罪組織によって開発されたRaaSは、熟練したハッカーだけでなく、専門的な知識を持ち合わせない素人のハッキング参入を可能にしました。RaaSにはランサムウェア攻撃を仕掛けるためのキットが含まれており、まるでSaaSのように、支払う「利用料」によって機能やサポートにランクが設けられています。それに加えてサイバー攻撃が成功すれば、アフィリエイトは支払われた身代金からコミッションを支払うという仕組みです。

これまで発見されたランサムウェアは200種類を超えるといわれています。それらすべての特徴を把握し、感染経路や自社の機密データを保護する方法について理解することは容易ではありません。そこで、ここでは広範囲に被害をもたらしているランサムウェアのうち6つを取り上げます。

WannaCry

上述したように、WannaCryは暗号化型のランサムウェアの1つです。2017年5月に世界中で猛威をふるい、合計約23万台ものコンピュータに被害をもたらしたといわれています。

主な攻撃対象はMicrosoft Windowsですが、同社は事前にWannaCryからシステムを保護するためのセキュリティパッチをリリースしていました。にもかかわらず、多くのユーザや企業がシステムのアップデートをしていなかったために、被害が拡大してしまいました。

Locky

Lockyは2016年初頭に登場し、全世界ですでに100を超える国で検出されています。主に「請求書通知」を装ったメールに添付されたファイルを通じて感染します。Lockyは「ばらまき型」に分類されますが、その数は年を追うごとに増大しており、2016年当時1日5万通だったものが、2017年には1日2,300万通まで急増しました。身代金はビットコインで支払われる仕組みです。

Bad Rabbit

2017年10月頃から登場したBad Rabbitは当初、ロシアや東ヨーロッパを中心に被害をもたらしていましたが、その後日本でも被害が確認されています。Bad Rabbitが急速に拡大した理由にその感染経路が挙げられます。ニュースや情報関連の公式サイトを閲覧するだけで感染する「ドライブバイダウンロード攻撃」であり、ユーザが気付いたときにはすでに手遅れになっています。

PETYA/GoldenEye

2017年6月頃からヨーロッパを中心に確認されたPETYA/GoldenEyeは感染すると強制的にコンピュータが再起動、身代金要求のメッセージ画面が表示されます。恐ろしいドクロの画面が表示されることもあり、被害者を恐怖に陥れます。さらに、オフィスなどでは1台が感染するとネットワークを経由して別の端末に感染が広がる可能性もあります。

SNAKE(EKANS)

SNAKE(EKANS)は特定の企業や組織を狙う標的型の1つです。日本企業の中では、大手自動車メーカーであるホンダが攻撃を受け、2020年6月に工場が操業停止に追い込まれました。そもそも、このランサムウェアは産業用制御システムを念頭において設計されていると指摘されています。

CryptoWall

CryptoWallも標的型ランサムウェアであり、特定の企業や組織を名乗って送られてきたメールに添付されているファイルを開いたり、記載されているURLをクリックしたりすることで感染します。2014年以降、何度かバージョンアップすることで、強力になっています。感染の大部分は米国、カナダ、オランダ、ドイツで発生しており、身代金はビットコインによる支払いが要求されます。

参考:HP 「ランサムウェアとは。感染の種類と事例、万が一かかった時の対策方法まで徹底解説」

ここでは、ランサムウェアの主な感染経路について解説します。文字通りのウイルスについても、重要なのはマスクや手洗いをするなどして感染しないように予防することです。ランサムウェアも全く同じです。感染してからでは遅いので、端末内部にランサムウェアを感染させないため、感染経路にいつも気を配っておかなければならないのです。

VPN

VPNとは、「仮想プライベートネットワーク(Virtual Private Network)」のことです。インターネットに特定の人だけが利用できる仮想の専用線を設定することを指します。

2024年3月に警察庁が公開した「令和5年におけるサイバー空間をめぐる脅威の情勢等について」によると、2023年のランサムウェア被害の63%はVPN機器からの感染でした。テレワーク等に利用される機器等の脆弱性を利用して侵入したと考えられます。

リモートデスクトップ

リモートデスクトップは、自宅のPCなどから遠隔地にあるオフィスのホストPCを操作できる技術のことであり、テレワークの拡大に大きな役割を果たしました。リモートデスクトップを感染経路として用いるランサムウェアとして2020年9月頃から急増している「Phobos」があり、日本国内においても深刻な被害をもたらしています。

メール(添付ファイル)

近年増加している標的型ランサムウェアにおいては、取引先の社員や顧客になりすまして送られてくるメール、および添付ファイルが感染経路として用いられています。ビジネスにおいて「怪しいメールは開かない」、「URLや添付ファイルをクリックしない」のは常識ですが、件名が「請求書」や「見積書」となっているため、警戒心がゆるみ、思わず開いてしまうのです。

Emotet(エモテット)感染対策や対処法について知りたい方はこちら

Webサイト

Webサイトを用いた感染方法には大きく分けて「水飲み場型攻撃」と「フィッシングサイト」があります。水飲み場型攻撃とは、攻撃の対象となるユーザがよく訪れるWebサイトを改ざんし、そこに不正プログラムを仕掛けておく手法です。この場合、改ざんされたWebサイトを訪れるだけで感染してしまいます。

それに対して、フィッシングサイトとは、ECサイトや金融機関のサイトなどに偽装したWebサイトのことを指します。

外部メモリ

外部メモリとは、USBメモリや外付けのハードディスクなどを指します。かつて企業内で情報を共有する場合、外部メモリを介してやりとりすることがほとんどでした。この場合、外部メモリがランサムウェアに感染していたら、端末に差し込むだけで自動的に読み込みが始まり、ランサムウェアがインストールされてしまいます。

参考:株式会社大塚商会 「ランサムウェアとは? 感染経路や被害の影響、対策方法についてご紹介」

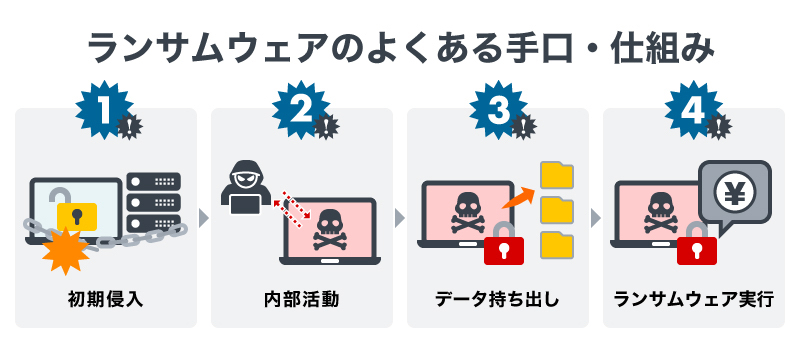

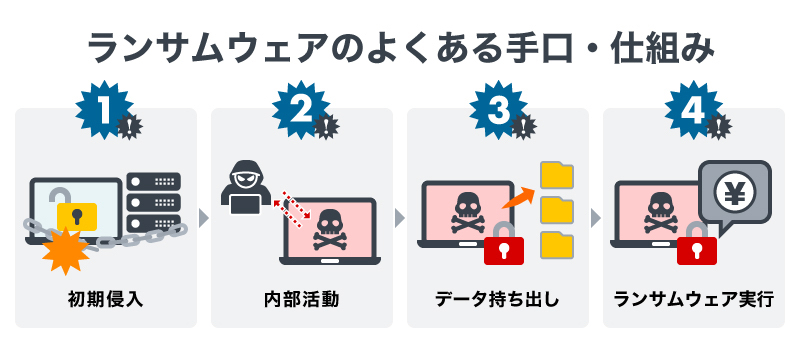

ランサムウェア攻撃は一般的に①初期侵入、②内部活動、③データ持ち出し、④ランサムウェア実行という4つのフェーズを経ます。

1. 初期侵入

企業や組織のネットワークに侵入するために、主にVPN機器などのネットワーク機器の脆弱性や、リモートデスクトップの脆弱なパスワードが標的にされ、悪用されます。また、受信者の関心を引く内容、あるいは重要だと思われるようなメールを用いて、添付ファイルを開かせる手口もあります。添付ファイルを開いたら最後、ランサムウェアが自動的にインストールされます。

脆弱性とは何かを知りたい方はこちら

2. 内部活動

攻撃者は遠隔操作ツール(RAT)を用いて、できる限り強力な権限を取得しようと試みます。内部活動においては多くの場合、セキュリティソフトによって検知・検出されないよう正規ツールが用いられます。こうした攻撃者の手口は正規の環境を悪用する「環境寄生型」と呼ばれます。

3. データ持ち出し

強力な権限を得て内部ネットワークの機密情報や個人情報にアクセスできるようになった攻撃者は、それらを窃取し、持ち出します。データの持ち出しまでの時間はさまざまですが、最新型のランサムウェアの場合、初期侵入からデータ持ち出しまでの平均所要日数は1週間程度といわれています。

参考:EnterpriseZine 「侵入からデータ流出までたった6.55日 最新ランサムウェア被害から対策を考える」

4. ランサムウェア実行

最終段階として標的となった組織に対してランサムウェアを展開し、実行します。その際、セキュリティソフトを停止しファイルを暗号化したら、端末上に身代金要求画面を表示し、相手を脅迫するのです。

二重の脅迫(ダブルエクストーション)

上述した近年増加している「二重の脅迫型ランサムウェア」とは「暴露型」、「侵入型」とも呼ばれています。単にデータを暗号化するだけでなく、盗取したデータをWebサイト上で暴露します。つまり、データ復元のための身代金要求と、支払いがない場合は不特定多数に公表すると迫ることで金銭を要求する、二重の脅迫というわけです。

.jpg)

大阪商工会議所が2017年に従業員50人以下の建設、製造、卸売、サービス業を中心とした中小企業に対して行った調査によると、315社中97社、実に30%近くがサイバー攻撃の被害を受けており、中でもランサムウェアに感染した企業は全体の7%である22社にも及びました。さらに同商工会議所が2019年5月にサプライチェーン上に対して行った調査では、4社に1社がサプライチェーン上の取引先のサイバー攻撃被害が自社に及んだ経験があるにも関わらず、約7割がサプライチェーン上の取引先のサイバー攻撃に対する取り組み、被害について把握していないという実態が明らかになりました。

また、NTTビジネスソリューションズが2022年4月に行った調査でも、サイバー攻撃被害発生時のサプライチェーンへの影響認識は役職別で差異があることが明らかになりました。自社がサプライチェーン攻撃の被害にあった場合でも3割以上の経営層・役員は「サプライチェーンへの影響はない」と回答したとのことです。

ランサムウェアが登場したのは最近だと多くの方は考えているかもしれませんが、このプログラム自体は約30年前から存在していました。しかし、日本だけでなく、海外の大企業や行政機関や医療機関、世界各地のプラットフォームを脅かす存在になったのは、近年のことです。ここでは、その中の主な被害事例を紹介します。

石油パイプラインへの攻撃

2021年5月にアメリカの石油パイプライン企業Colonial Pipeline(コロニアル・パイプライン)はサイバー攻撃を受け、5日間にわたる操業停止に追い込まれました。このランサムウェア攻撃を仕掛けたのはDarkSide(ダークサイド)という犯罪者グループで、440万ドルの身代金を要求するとともに、支払われない場合は盗取したデータを公表するという二重の脅迫を行いました。

同社は米東海岸の燃料供給の約45%を担っていたため、ガソリン供給に混乱が生じ、結果的に要求された身代金を支払わざるをえなくなる状況に追い込まれました。

国内大手自動車メーカーへの攻撃

2022年2月26日にトヨタの主要取引先である小島プレス工業がランサムウェア攻撃を受けました。被害拡大を防ぐため、同社はすべてのネットワークを遮断した結果、業務継続に必要なシステムも停止、その影響は部品供給先にも波及しました。3月1日にはトヨタ自動車が国内全14工場28ラインの稼働を停止しました。

結果的に工場の稼働停止は1日だけでしたが、合計1万3,000台以上の生産に影響が出たといわれています。

国内大手ゲーム会社への攻撃

2020年11月、大手ゲーム会社カプコンはサイバー犯罪集団「Ragnar Locker(ラグナロッカー)」の攻撃を受け、顧客や株主情報など最大35万件の個人情報を盗取されました。カプコンも二重の脅迫を受け、データの公表を防ぐために1,100万ドルの身代金を支払うように要求されましたが、それに応じなかったようです。

国内地方病院への攻撃

2021年10月に徳島県のつるぎ町立半田病院はランサムウェアの攻撃を受け、院内のカルテが見られなくなるなどの被害を受けました。感染経路はVPN装置だったといわれています。その後、2022年1月4日に通常診療を再開しました。個人情報の漏えいは確認されませんでした。

しかし、2022年10月になって、犯行声明を出した「ロックビット」が「病院側から3万ドルを受け取り、復元プログラムを提供した」と主張していると一部メディアが報道し、物議を醸しました。

国内酒蔵メーカーへの攻撃

月桂冠は2022年4月にランサムウェア攻撃を受け、最大3万件の個人情報が盗取された可能性があるとしました。同社によると外部に持ち出された痕跡は確認されていないとのことですが、「ダークウェブ」において悪用されるリスクもあります。

侵入の経路としては、インターネット回線に接続したネットワーク機器の脆弱性が悪用された可能性が高いとされています。

名古屋港のコンテナターミナル管理システムへの攻撃

前述したように2023年7月、名古屋港に5つあるコンテナターミナルを一元的に管理するシステムがランサムウェアに感染し、サーバのデータが暗号化されました。復旧まで約3日を要し、最終的に約2万本のコンテナ搬出入に影響があったと推計されています。

国交省の調査によると、ランサムウェアの感染経路はいくつかの可能性が考えられるものの、被害状況からVPN機器からの侵入によるものとの説が有力視されています。

大型商業施設の運営会社への攻撃

2024年2月、西日本で大型商業施設「ゆめタウン」などを運営するイズミの社内システムがランサムウェア攻撃を受けました。同社は被害の拡大を防ぐためにグループ全体を含む全サーバを停止し、社内外のネットワークも遮断、これにより基幹システムや財務会計システム、データの共有ファイルサーバも使用不能に陥りました。

さらに同社は、ランサムウェア攻撃の影響で、クレジットカードの会員の氏名、電話番号、住所、生年月日、性別など最大約778万件の情報が漏えいした可能性があるとしています。

以上で、ランサムウェアの種類や感染した場合に発生する甚大な被害について説明しました。「どれだけ注意していても避けられない」と最初から諦めるのではなく、中小企業であってもランサムウェアに感染しないための防止対策をできるだけ講じておくことが重要です。ここでは、主な感染防止対策7つについて説明します。

ランサムウェアの感染防止対策

前述したように、ランサムウェアはメールやWebサイト等から感染します。そのため、感染を防ぐためには、そうした感染経路を踏まえておくことが大切です。ここでは、ランサムウェアの主な感染防止対策4つについて解説します。それは、ウイルス対策ソフトを導入し、パスワードを徹底的に管理し、VPN機器の脆弱性対策を講じ、不審なメールやサイトを開かないことです。

ウイルス対策ソフトを導入する

ランサムウェアの感染を防止するために、必ずやっておかなければならないのはウイルス対策ソフトの導入です。ウイルス対策ソフトは、新たにリリースされるランサムウェアに対応するために日夜アップデートされています。定期的に定義ファイルを更新して最新の状態を保つことで、マルウェアやハッキング等を仕掛けられるリスクを軽減できます。

ウイルス対策やパッチ管理など、クラウドバックアップの多彩な機能を知りたい方はこちら

パスワードは徹底的に管理する

もし、パスワードが初期設定のままだったり、容易に見抜かれるものだったりする場合は速やかにパスワードを変更しましょう。総当たり攻撃でパスワードが見破られるまでの時間は、パスワードの桁数が多ければ多いほど長くなります。

また、可能なら、2要素認証等の強固な認証手段を導入するほか、IPアドレス等によるアクセス制限と組み合わせるのが理想でしょう。

VPN機器の脆弱性対策

VPN機器の脆弱性対策として、VPNの認証パスワードは複雑にし、頻繁に更新するようにしましょう。また、「Windows OSの脆弱性」を狙ったWannaCry のような犯行を防ぐためにも、OS等の脆弱性パッチは常に最新のものを適用する必要があります。VPN接続時に不明点やトラブルがあれば、早急に運用担当者に問い合わせることをおすすめします。

不審なメールやサイトを開かない

不審なメールやサイトに注意しましょう。例え、知人や企業等からの電子メールと思えるものであっても、送信元が詐称されていたり、件名だけでは不正なメールと見抜けなかったりするものがあります。添付ファイルやリンク付きのメールは、必ず真意を確かめてから開くよう心がけましょう。また、フィッシングメールの対策トレーニングを社内で実施することも不可欠です。

ランサムウェアの感染リスク軽減対策

ランサムウェアに感染してしまった場合も、以下の対策を講じていれば被害を最小限に抑えることが可能です。それは、ちょうどウイルス感染しないためにマスクや手洗いを徹底するだけでなく、高い免疫力があればウイルスが体内に広がらないことに似ています。ここでは、3つの方法を取り上げます。どの規模の企業もすぐに導入できるポイントです。

ネットワーク内に不審なアクセスがないか監視する

ランサムウェアの感染リスクを軽減するためには、ネットワーク内に不審なアクセスがないか常に監視しておきましょう。日頃からネットワーク内をモニタリングしておけば、不審なアクセスを早期発見でき、感染拡大を抑えられます。OS のログ監視機能や EDR(Endpoint Detection and Response)製品の活用がおすすめです。

アクセス権限の範囲は最小限にとどめる

ランサムウェアの被害を最小限に抑えるためには、人為的なミスもできるだけ減らすための工夫が必要です。例えば、被害の範囲が拡大しないよう、ユーザアカウントに割り当てる権限やアクセス可能とする範囲などは必要最小限にとどめるようにしましょう。それに加え、誰にどのようなアクセス権限を与えるかを「見える化」するなどの対策も講じましょう。

こまめにバックアップを取る

ランサムウェアによる暗号化からデータを守るためには、こまめにバックアップを取ることは欠かせません。しかし、ランサムウェアによってバックアップデータが暗号化される事例も報告されているため、バックアップはネットワークから切り離して行うようにしましょう。後述しますが、バックアップの際にはアメリカ国土安全保障省が提唱した「3-2-1ルール」を検討します。

クラウドバックアップとは何かを知りたい方はこちら

クラウドバックアップのおすすめサービスについて知りたい方はこちら

ランサムウェアに感染しないように対策を講じ、仮に感染した場合にも被害が拡大しない措置をとりますが、万が一ランサムウェアに感染してしまった場合は、感染を拡大させないためにも早急な対処が必要になります。ここでは、3つの対処法について解説します。それは、感染状況を確認し、ネットワークを切断し、警察に通報することです。

感染状況を把握し組織内で共有する

ランサムウェアに感染したらまずすべきこと、それは感染状況を把握し、組織内で共有することです。簡単なことではありませんが、落ち着いて現状を分析しなければ解決策は見えてきません。

具体的には、感染したファイルやサーバ、データを特定し、ログを参考に不審なプロセスを特定し、外部に通信が送出されていないか状況を確認します。そして、把握した感染状況は組織全体で共有し、支店や提携会社などにも速やかに連絡しましょう。

インターネットや外部サーバを切断する

インターネットや外部サーバにつながっている限り、ランサムウェアの感染が広がる可能性があります。そのため、被害を最小限に食い止めるために、できるだけ早くインターネットや外部サーバを切断するようにしましょう。LANケーブルでつないでいるなら、すぐに抜きます。また、無線LANやWi-Fiでつながっている場合はルーターなどの機器の電源をオフにします。

警察のサイバー犯罪相談窓口などに相談・通報する

警察のサイバー犯罪相談窓口などに通報、相談することも忘れないようにしましょう。被害を受けた企業としてはできるだけその事実を知られたくないはずです。できれば、内部だけで解決したいと願う気持ちもあるでしょう。しかし、自社の利益だけでなく、社会全体のことを考えれば、被害を拡大させないようにすることが大切です。そうすることで、結果的には顧客や取引先との信頼関係も維持できるのです。

バックアップの世界では、データを完璧に守るためには「3-2-1ルール」を遵守する必要があるといわれています。「3-2-1 ルール」は、もともと米国土安全保障省のCISAが運営するセキュリティ組織US-CERTが2012年に提唱したものですが、当初は手間がかかりすぎて現実的ではないと考えられていました。しかし前述したように近年のランサムウェアのまん延、高度化からデータを守るためのルールとして再評価されるようになっています。

3-2-1ルールとは、以下の3つのルールのことです。

・3つのバックアップを作成する

・2つの異なるメディアに保存する

・1つは離れた場所にバックアップする

3つのバックアップを作成する

バックアップが1つや2つだけだと、元のデータだけではなく、そのバックアップも消失してしまったり破壊されてしまったり、という事態が考えられます。3つのバックアップを作成することで、こうした可能性を限りなく低くすることができます。

2つの異なるメディアに保存する

1つの方法だけでバックアップを取っていると、同じ理由でデータが壊れてしまうかもしれません。DVDとハードディスク、テープとオンライン、などのように2つ以上の方法で保存していれば安心です。

1つは離れた場所にバックアップする

もし自宅やオフィスが、火災に遭ってしまったら? 日本は地震も多いので、そうした災害の被害に遭ってしまうこともありえます。そんなとき、1つの場所にすべてのバックアップが置いてあったら大変です。少なくとも1つは離れた場所にバックアップを取っておくことで、火災や水害、地震などにも備えることができます。

BCP対策とは何かを知りたい方はこちら

(3).png)

クラウド型のバックアップサービスは、上記の「3-2-1ルール」にぴったりの、とても有用な選択肢だといえるでしょう。クラウドに保存することで、普段のオフィスから離れた場所にバックアップを取ることになりますし、DVDやハードディスクといった既存の方法とは別にデータを保存できます。

使えるねっとのクラウド型バックアップサービス、「使えるクラウドバックアップ」もぜひチェックしてみてください。簡単設定で設備投資も一切不要、しかもファイルだけではなく、すべてのアカウントや設定、OSまで一緒にバックアップするという、とても画期的で安心なサービスといえるでしょう。

また「使えるクラウドバックアップ」は、ランサムウェア攻撃からデータを守るための人工知能ベースのテクノロジー、「アクティブプロテクション」を標準搭載。ファイル、バックアップデータ、バックアップソフトへの疑わしい改変を即座に検出・遮断し、すぐにデータ復旧することで大切なデータを保護します。

既知のランサムウェアはもちろん、未知のランサムウェア攻撃を識別する上でも効果的です。

ランサムウェアに感染!アクティブプロテクションを使用した場合/使用しなかった場合の、検証ビデオはこちら

用途や容量に合わせて多彩なプランから選べるクラウドバックアップは月単価2,200円(税込)から、多くの中小企業の皆さまに長く使っていただきたいと思っています。

30日間の無料トライアルも実施中、是非お気軽にお試しください。

使えるクラウドバックアップの詳細はこちら>>

.jpg)

ランサムウェアの身代金を払わないとどうなるの?

ランサムウェアの身代金を払わなければデータの暗号化が解除されない、とサイバー攻撃者は脅迫しますが、仮に支払ったとしてもデータの安全が保証されるわけではありません。ランサムウェア攻撃を受けた時点でデータが破損していることもありますし、再度ランサムウェア攻撃や脅迫を受けるリスクを助長することにもなりかねません。

ランサムウェアの潜伏期間はどのくらい?

ランサムウェアの潜伏期間とは、端末がランサムウェアの初期侵入を受けてから、最終的にデータを持ち出されるまでの期間のことです。平均潜伏期間は15日間といわれています。しかし、最新のランサムウェアでは、その期間はさらに短縮される傾向にあります。潜伏期間が短ければ短いほど、対策を講じるのが難しくなります。

ランサムノートの意味とは?

ランサムウェアとは、身代金を要求するマルウェアですが、ランサムノートとは、身代金を要求する文書のことです。企業や組織の端末がランサムウェアに感染した場合、パソコンの画面などに、データがすでに暗号化され、専用のロック解除のソフトウェアがなければファイルの復元は不可能であること、そのためには身代金の支払いが必要であることなどが通知されます。

.jpg)

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)

新型コロナウイルスのパンデミックによって、わたしたちの働き方はおおきく変わりました。リモートワーク導入が急激に進んだ結果、その隙を狙ったサイバーセキュリティ攻撃が顕著に増加しています。今日は、コロナ時代に会社のデータとビジネスを守るために必要なサイバーセキュリティについて考えてみました。

31%の企業が「1日1回以上」の頻度でサイバー攻撃を経験

パンデミック発生後にサイバーセキュリティの脅威が高まっていることは、数々の統計で明らかになっています。アクロニス社が世界の3,400社を対象に今夏実施した調査(※1)によれば、計31%の企業が「過去3ヶ月に最低1日1回以上サイバー攻撃を受けている」と回答。9%の企業は、1時間に1回以上の攻撃を受けているといいます。攻撃の種類として多く報告されているのは、フィッシング詐欺、DDoS攻撃、ビデオ会議を狙った攻撃などです。

リモートワークへの対応でITコストは増加の一途

リモートワークへの対応は、企業のITコストにも影響を与えています。アクロニス社の同調査では、92%の企業が「リモートワーク移行のためにあたらしいテクノロジーやソフトウェアを導入した」と回答。72%の企業は、パンデミックでITコストが増大したと答えています。

高まるフィッシング詐欺の脅威に無防備な企業の実態

リモートワーク時代においては、サイバーセキュリティ対策がかつてなく重要な意味合いを持ちます。しかし企業のあいだで、最新のサイバー攻撃の動向に即した有効な対策が進んでいるとは言えません。たとえば、いま一番被害が増えている攻撃のひとつに「フィッシング詐欺」がありますが、フィッシング対策に効果的なURLフィルタリングを重視している企業はすくないのが現状。アクロニス社の調査では、サイバーセキュリティソリューションを選ぶときに重視する機能としてURLフィルタリングを選択したのはたった2%に過ぎませんでした。

コロナ時代に必要なセキュリティ対策をワンストップで

リモートワークが当たり前になり、サイバー攻撃のリスクが高止まりしているコロナ&ポストコロナ時代には、最新の動向を踏まえた、プロアクティブで柔軟なセキュリティ対策が求められます。しかしそれを実現するにはさまざまなソフトウェアを導入して複雑なオペレーションで並行管理する必要があり、これまでとくに中小企業にとっては現実的ではありませんでした。

そこで使えるねっとが先日あらたにローンチしたのが、「使えるクラウドバックアップ+(プラス)」です。使えるクラウドバックアップ+は、クラウドバックアップ機能とあわせて、いまの時代に必要なサイバーセキュリティ対策を単一のソフトウェアにまとめた、統合型のワンストップソリューション。以下の5つの分野をカバーする機能を網羅し、「使えるクラウドバックアップ+さえ導入しておけば安心!」という状態を実現します。

・特定:脆弱性診断、データプロテクションマップなど

・防御:マルウェア/ランサムウェアからの防御、保護ポリシーの集中管理など

・検知:ハードドライブのヘルスコントロール、ダッシュボードレポートなど

・対応:マルウェアの隔離、バックアップに組み込まれたパッチ管理など

・復旧:バックアップとディザスタリカバリ、リモートデスクトップなど

サイバーセキュリティ対策の簡易化とコスト削減にぴったりな「使えるクラウドバックアップ+」の便利さを、ぜひ一度体感してみてください。

使えるクラウドバックアップ+の詳細はこちら>>

お問い合わせ>>

※1:Acronis Cyber Readiness Report 2020 (PDF)

新型コロナウイルスの影響で、”駆け込みテレワーク”とも言える現象が起きています。緊急事態宣言の発令後、全国のテレワーク実施率は27.9%にまで上昇。都内に限れば49.1%の正社員がテレワークで勤務している状況です(※パーソル総合研究所調べ)。このうち68.7%の人は現在の職場で初めてのテレワークだといい、不慣れなテレワークは大小様々なトラブルも誘発しています。

今増えているサイバー犯罪の手口

特に深刻なのが、サイバーセキュリティを巡るインシデントです。テレワーク拡大で企業のセキュリティ対策が緩くなったのに付け入るように、サイバー犯罪が急増しています。

【現在増えているサイバー犯罪】

1. フィッシングメール

会社のIT部門、上司、取引先などを騙って偽のウェブサイトなどに誘導し、個人情報やログイン情報を盗み出す悪質なメール

2. マルウェア攻撃

一見まともに見えるメールを送りつけて添付ファイルやリンクをクリックさせ、密かにウイルスやランサムウェアをダウンロードさせるサイバー犯罪

3. ビデオ会議システムを悪用した攻撃

今利用が広がっているビデオ会議ソフトの脆弱性を悪用してユーザーのパソコンを乗っ取ったり、ビデオ会議への招待メールを騙ったスパムメールを送信したりする攻撃手法が流行

見直すべきサイバーセキュリティの基本とは

従業員が一度でもサイバー攻撃の被害に遭ってしまうと、金銭的被害、機密流出、社会的信用の失墜など、企業が受けるダメージはあまりにも大きく、経営にも直接的な打撃となります。テレワークでセキュリティ対策が甘くなっている今こそ、サイバーセキュリティの基本を見直すべきです。

【テレワーク時代に守りたいセキュリティ対策の基本】

1. メールのセキュリティ対策を徹底する

サイバー攻撃に一番使われているのは今も昔もメールです。少しでも怪しく感じたメールは、電話など別の手段で送信者に確認の連絡を取り、安易なリンクのクリック・添付ファイルのダウンロードを避けることが大切。スパムメールをブロックするシステムの導入も欠かせません。

ウイルス撃退率100%、スパム撃退率99.98%のメールセキュリティサービス「使えるメールバスター」

2. 簡単なパスワードを使用しない

業務用パソコンやビジネスツールのログインに、「1234」「abc123」「qwerty」「password」「admin」などの簡単なパスワードを使っていませんか?こうしたパスワードは、サイバー攻撃の被害に遭う確率を大幅に高めます。

3. パソコンのOSやソフトウェアは常に最新に

OSやソフトウェアのアップデートには、脆弱性の修正などセキュリティ上とても重要な変更が含まれています。アップデートの通知があったらすぐにインストールすることを心がけましょう。

4. セキュリティ対策がきちんとしたツールを選ぶ

テレワークのセキュリティ水準を効果的に上げるには、ツール選びをしっかりすることが何よりの近道です。テレワークで使うツールは、セキュリティを最優先に選びましょう。

テレワークの命運を左右する”ツール選び”

テレワークに必要な高水準セキュリティと安心感を叶えるなら、使えるねっとのビジネスソリューションがおすすめ。最新のプロトコルを使用した徹底的な暗号化、非常に細かいアクセス権限ポリシー、不正ログインを厳重にブロックする認証システム――。使えるねっと製品には、あらゆる面から最先端のセキュリティ対策が施されています。

テレワークを導入するなら、すぐに使えてコストもお手頃、それでいてセキュリティは抜群の使えるねっとで。気になる方はぜひお気軽にお問い合わせください。

数時間で自社オフィスと同じセキュアなテレワーク環境を構築できる「使えるどこでもオフィス」

テレワーク中も社内で安全にファイル共有できる「使えるファイル箱」(2020年6月末まで無償提供中)

たった5分の設定でPCを丸ごとバックアップ可能な「使えるクラウドバックアップ」

お問い合わせフォームはこちら

平成から令和への改元、消費税10%への引き上げなど、何かと変化の多かった2019年。クラウド市場の動向に目を向けてみると、企業の間でクラウドソリューション導入が着実に進んだ一年でもありました。今回は、オリンピック開催も控えた2020年のクラウド市場の行方について展望してみたいと思います。

2020年に本格化? 日本企業のクラウド導入

欧米に比べるとビジネスでのクラウド利用があまり進んでいないとされてきた日本ですが、今年はその潮目が変わる年になりそうです。その徴候のひとつと言えるのが、中央省庁で始まったクラウドシステム採用の動き。昨年末、日本政府は各省庁で使われている基幹システムをクラウドに全面移行する方針を打ち出しました。実際のシステム切り替えは今年秋から始まる予定で、今後政府の「お墨付き」をもらったとも言えるクラウドの活用が、大企業や地方自治体などでも進んでいきそうです。

クラウドが人手不足解消&生産性向上のカギに

2020年も引き続き様々な業界で課題となりそうな人手不足問題への対策としても、クラウドが注目されています。人手不足はここ数年深刻化していて、少子高齢化が進んでいることからこの先も劇的な改善はあまり見込めません。そのためビジネスの維持・成長の方策として生産性向上の必要性が高まっていますが、そのカギと言えるのがクラウドなのです。

クラウドを活用することで、従来手作業で行っていた業務や、多数の手間と人手を要していた業務の自動化・効率化が可能となり、特に日本企業の大多数を占める中小企業の人手不足解消・生産性向上に寄与すると見られています。中小企業庁の2018年版「中小企業白書」によれば、中小企業の労働生産性は大企業と比較すると製造業で約56%、情報通信業で約64%、専門・技術サービス業で約57%にとどまっているのが現実(※1)。この状況を打破する特効薬として、2020年はクラウドの果たす役割が大いに期待されています。

ますます高まるサイバーセキュリティの重要性

一方、企業でのクラウド普及が本格化していることから、サイバーセキュリティの重要性がかつてなく高まっています。特に今年は東京オリンピックが開催されることもあり、日本企業がサイバー攻撃の標的にされるリスクが高く、警戒が必要です。過去のリオ・オリンピックやロンドン・オリンピックでも実際に開催国へのサイバー攻撃が急増しているため、2020年はどの企業も、これまで以上に万全のセキュリティ対策を取ることが求められます。

「安心・かんたん・便利」な使えるねっとのクラウドソリューション

業界のパイオニアとして早くからクラウド製品を提供してきた使えるねっとには、最高水準のセキュリティと、シンプルで簡単な使い心地を両立した人気ソリューションが揃っています。たとえば「使えるクラウドバックアップ」は、OSを含むシステム全体をバックアップし、短時間ですべてのデータを復元することができる定番のバックアップソリューション。BCP対策やディザスタリカバリ対策に最適で、数多くの企業で採用されています(導入事例紹介はこちら)。シンプルでリーズナブルな料金プランも魅力です。

また、業務効率化・生産性アップには、ファイルサーバ型クラウドストレージ「使えるファイル箱」がおすすめ。チームでの共同作業がより簡単になるほか、「いつでも、どこでも、だれとでも」つながるワークスタイルが手軽に実現します。クラウド活用のことなら、ぜひ実績20年の使えるねっとにお任せください!

お問い合わせはこちらからお気軽にどうぞ

※1:中小企業の労働生産性 – 2018年版中小企業白書、中小企業庁(PDF)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.png)

.jpg)

.jpg)

.jpg)

(3).png)

.jpg)

.jpg)