総務省の情報通信白書(令和3年度)によると、2020年にクラウドサービスを一部でも利用していた企業の割合は68.7%であり、2019年の64.7%から4.0ポイント上昇しました。

今後、ますますその割合は増えていくことが予想されますが、クラウドが今のビジネスに必要不可欠なツールになった理由と背景、またその活用法について基本からしっかりと説明します。

目次

そもそも、ファイル共有とは?

「クラウド」「非クラウド」ファイル共有方法8つ

クラウドファイル共有サービスとは?

クラウドファイル共有サービスの主な機能

クラウドでファイルを共有する7つのメリット

クラウドでファイルを共有する2つのデメリット

クラウドファイル共有サービスを選ぶ際のポイント

クラウドファイル共有サービスおすすめ8選

ファイル共有サービス「使えるファイル箱」なら簡単で効率的

FAQ

.jpg)

ファイル共有とは、ネットワークを通じてある端末内にあるデータにほかの端末からアクセスすること、またはその仕組みのことです。クラウド活用法の本質は、このファイル共有にあるといっても過言ではないでしょう。

おそらく誰もが毎日のビジネスで「ファイルを共有する」という言い回しを使っていると思いますが、改めてその内容について深掘りしてみましょう。

クラウドストレージのおすすめ比較を知りたい方はこちら

法人向けクラウドストレージの比較を見たい方はこちら

これまでの傾向

ファイル共有とはその名の通り、ファイルやフォルダを1人のユーザだけでなく、他のコンピューターなど、複数のユーザで共有して編集したりすることをいいます。これまでもオフィスではファイルの共有がなされてきましたが、主にWindowsやMacなどOS上での操作であり、LAN内での共有がメインでした。

これからのニーズ(クラウド)

しかし、冒頭で触れたようにファイルの共有はクラウドの利用がメインになりつつありますし、今後もそのニーズは高まっていくことでしょう。その理由を2つ挙げましょう。

理由1:ファイルサイズが大きくて添付できない場合の対策が必要

これまで自分の手元にあるファイルを共有したい場合、LAN内での共有に加えて、メールに添付して送るのが一般的でした。しかし、テキストファイルならまだしも、昨今は画像や動画などのサイズの大きなファイルのやり取りや共同作業も増えており、メールでは添付ファイルのサイズの上限を超えてしまいます。

この点、クラウドを利用すれば共有できるファイルの大きさに上限がありません。手元のパソコンで対象ファイルをクラウド上に保存し、そのリンクを相手にメールやチャットで送れば、相手はそのリンクを開いてアクセスすることが可能です。

理由2:テレワークでオンライン上での共同作業が増えた

東京都産業労働局 によると、2023年12月の都内企業(従業員30人以上)のテレワーク実施率は46.1%だったそうです。コロナ禍当時と比較すると減少傾向にありますが、相変わらず多くの企業がテレワークを多様な働き方の選択肢として維持していることが分かります。オフィスであれば、ファイル共有のために社内サーバにアクセスしたり、USBメモリや外付けHDDなどを経由してやりとりしたりすることもできましたが、テレワークではそれも難しくなり、端末や場所を選ばないクラウドでのファイル共有が必須になってきています。また、新しい働き方として、休暇と仕事を組み合わせる「ワーケーション」も提唱されていますが、ノートパソコンだけでいつでもどこでも自由に仕事をするためには、クラウドの活用は絶対に欠かせないといえるでしょう。

参考:東京都公式ホームページ テレワーク実施率調査結果 2023年12月

テレワーク導入の要となるクラウドストレージについて知りたい方はこちら

ここでは、代表的なファイル共有方法を8つご紹介いたします。従来は「非クラウド」型が主流でしたが、近年は「クラウド型」のファイル共有が多くの企業によって導入されています。

8つのファイル共有方法を分類すると以下のようになります。

・非クラウド型

USBメモリ、メールの添付ファイル、ファイル転送サービス、ファイルサーバ、ホスティングサービス、NAS

・クラウド型

クラウドサービス、クラウドストレージ

それぞれの特徴、メリット、デメリットについて説明します。

1. USBメモリ

USBメモリには容量が1TBを超えるものもあり、動画やたくさんの写真を一気に共有することが可能です。また、「USB3.0」を超える転送速度「USB3.1」や「USB3.2」といった超高速規格も登場し、4K動画などを共有する際も不便を感じることはありません。

ただ、USBメモリの一番のデメリットはUSBメモリ自体を紛失すると、中に保存した情報まるごと漏えいしてしまう点です。実際に、2022年6月に官公庁の受託職員が、約46万人分の住民基本台帳情報などを保存したUSBメモリを紛失してしまった事件が起きました。ここまで大規模な情報漏えいはまれですが、類似の事件は枚挙にいとまがありません。皮肉なことに、USBメモリが大容量になればなるほど、情報漏えいの規模も大きくなってしまうのです。

参考:wiz LanScope 「USBメモリ紛失は他人事ではない!事例から学ぶ、今だからこそ見直したいUSBメモリ管理とその対策!」

2. メールの添付ファイル

メールにファイルを添付して共有する方法は、今でも手軽で一般的だといえるでしょう。ただ、添付できるファイルの大きさには制限があるため、高画質の画像や動画を送るには不向きです。

また、ファイルを「添付する」というものの、実際は「コピー」しているため、添付するたびにファイルが増えることになり、ファイルサーバやメールサーバを圧迫します。また、どれだけ注意していてもメールを誤送信するリスクがあるため、添付した重要な情報が無関係な第三者の手に渡るセキュリティ上のリスクは拭えません。

3. ファイル転送サービス

ファイル転送サービスとは、Webサイト上にファイルをアップロードし、専用のURLを発行して、相手に共有する方法です。相手はそのURLからアクセスし、データをダウンロードできます。ファイル転送サービスの最大のメリットは、メールには添付できないような大容量のデータを相手と共有できる点です。また、無料で利用できるファイル転送サービスも多くあるため、コストパフォーマンスの高さも魅力といえるでしょう。

ただ、情報漏えいなどのセキュリティリスクの不安は拭えません。ファイル転送サービスの中にはダウンロードの履歴が残らないものもあります。また、リンクとパスワードが漏えいしてしまうと、誰でも簡単に機密情報をダウンロードできてしまいます。

4. ファイルサーバ

大容量のデータも含め、社内の従業員間でデータを共有するのに従来から用いられてきた方法です。自社のセキュリティポリシーに合わせて自由にカスタマイズできる点が魅力です。

ただ、社外の取引先などコラボレータを社内LANにアクセスさせるのはリスクが高いといえます。また、増大するテレワークなどの新しい働き方にも十分対応できません。VPNを使って繋ぐのが一般的ですが、ランサムウェアなどサイバー攻撃の対象になる可能性も指摘されています。

5. ホスティングサービス

ホスティングサービスとは、通信業者などがデータセンター内に設置されたサーバを貸し出すサービスです。社内にサーバを設置すると、自社で保守管理が必要ですが、ホスティングサービスの場合、その手間やコストを節約できます。

ただ、自社でファイルサーバを設置し、システムを構築する場合に比べてカスタマイズに限界があります。また、多くのユーザが利用するサービスであり、トラブルが発生した際にはすぐに対応してもらえるとは限りません。さらに、サーバがダウンすると、格納されているデータにアクセスが不能になり、業務に大きな支障をきたします。

6. NAS

NASとは、「Network Attached Storage」の略で、ネットワークに繋げて使用するストレージです。ネットワークに接続された記憶媒体という点では、ファイルサーバに類似していますが、導入の手間がかからない点がメリットです。また、データの増加に合わせてストレージを増やすことも容易です。ただ、その分、細かなカスタマイズには対応できない点は覚えておきましょう。

NASとファイルサーバの違いについて知りたい方はこちら

7. クラウドサービス

クラウドサービスとは、物理サーバ上の仮想マシンやCPU・メモリ・ストレージを「リソース」として扱い、クラウド化して提供するサービスです。代表的なサービスはAWS、Google Cloud、Microsoft Azureなどです。

クラウドサービスは、主にSaaS(サース)、PaaS(パース)、IaaS(アイアース、イアース)の3種類に分類されます。もっともよく知られているSaaSは財務会計、顧客管理などのソフトウェア機能を提供します。PaaSは、仮想化されたアプリケーションサーバやデータベースなどアプリケーション実行用のプラットフォームを提供、IaaSは、ハードウェアやインフラ提供を行います。

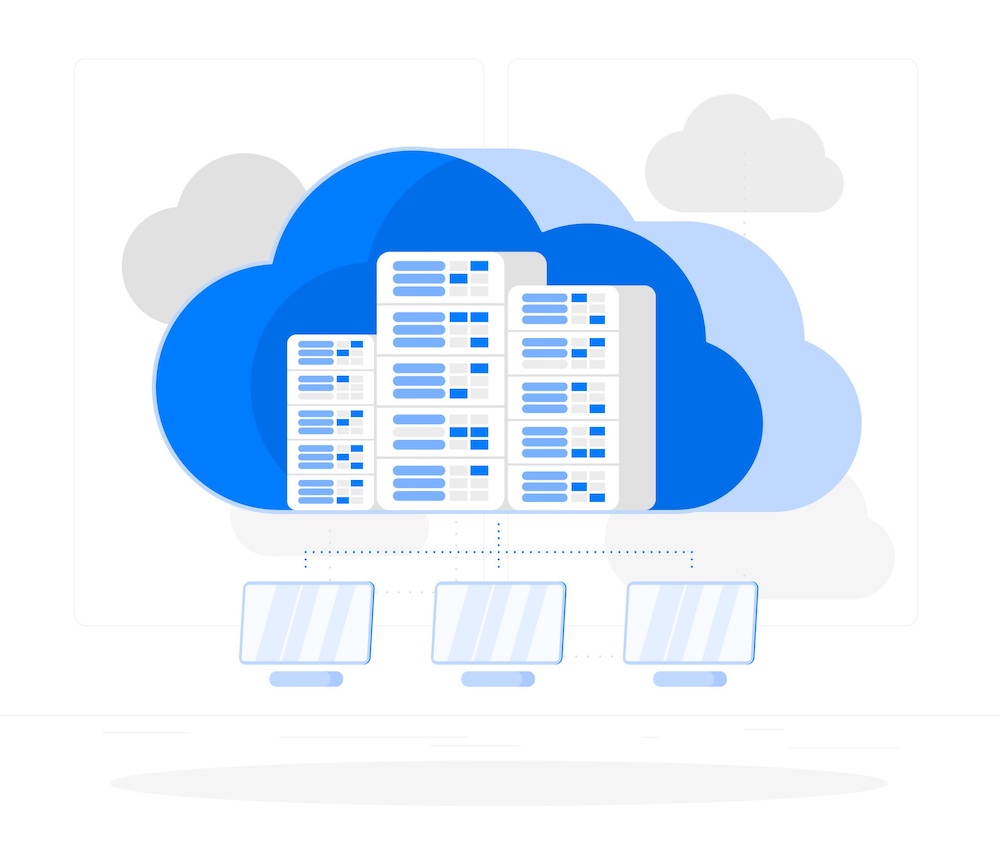

8. クラウドストレージ

クラウドストレージとは、インターネットを通じて利用できるクラウド上のストレージのことです。データはクラウドサービス提供事業者のデータセンターに格納されています。クラウドストレージを使えば、動画などの大容量ファイルの共有も簡単です。また、運用管理も提供事業者がやってくれるため、社内リソースを割く必要はありません。クラウドストレージはクラウドサービスの1つといえるでしょう。

これらの理由で近年、ファイルサーバからクラウドストレージへ切り替える企業が増えています。クラウドストレージのセキュリティレベルは高いといわれていますが、事業者を選ぶ際には、自社のセキュリティポリシーにかなっているか、きちんとチェックする必要があるでしょう。

クラウドストレージについてもっと知りたい方はこちら

クラウドファイル共有サービスとは、クラウドストレージを使ってファイル共有すること、またはその仕組みのことです。インターネットを通じてファイルを共有するため、社内だけでなく、社外ともやり取りが可能です。

.jpg)

クラウドファイル共有サービスの主な機能を4つご紹介します。

ファイル共有

いうまでもなく、主な機能はファイル共有です。

企業規模が小さく、従業員全員がオフィスに出勤しているのであれば、ファイルの共有も従来のように「USBメモリにファイルを入れて相手に渡す」ような方式でもよかったかもしれません。

しかし、今ではどの企業もDX(デジタルトランスフォーメーション)に力を入れていますし、より生産性の高い働き方を目指しています。また、上述したようにテレワークが増えたり、扱うデータが大きくなり、やりとりする頻度も高くなっていることから、インターネットを経由したファイル共有の仕組みが必須となっています。

データのバックアップ

必要なデータを個人の端末やローカルサーバだけに保管していると、ウィルス感染や老朽化などで起動しなくなり、貴重なデータが失われてしまうリスクがあります。しかし、クラウドファイル共有サービスを利用し、被害を受けにくいデータセンターにデータを格納しておけば災害やサイバー攻撃からデータを守るバックアップとしての機能も期待できます。

もっとも、万全を期すためには、ファイル共有の仕組みとは別に、データのバックアップ体制を構築することをおすすめします。

セキュリティ体制の構築

クラウドファイル共有サービスには自社のセキュリティポリシーを満たすだけの機能が求められます。具体的にはアクセス制限、通信経路、ファイルの保存、送受信においてセキュリティ体制を構築しておくことが必要でしょう。

アクセス制限

企業によって資産ともいうべき大切なデータを格納している場所へのアクセスは厳しく制限されなければなりません。その中にはID認証や2要素認証設定、ファイルやフォルダの操作権限を管理するアクセスコントロールなどが含まれます。

通信経路

通信を暗号化し、不正な通信を監視・検知するシステムの構築が必要です。その中にはAES、DESなどの暗号化アルゴリズムの採用や、ウェブ管理画面のSSL化が含まれます。

ファイルの保存、送受信

ファイルの保存、送受信に関わるセキュリティチェックには、アップロード履歴やログイン履歴の記録、送受信の際のウイルスチェックなどが含まれます。

情報の一元管理

企業が扱う情報量は膨大なものになっているため、情報の一元管理がますます重要になっています。そうすることで業務を効率化し、迅速にアクションを起こし、機動力を高められるのです。

例えば、情報が部門・部署ごとに管理されている場合、単純なデータのやりとりや作業でもそのたびに工数が増えてしまいます。また、多くのプロジェクトは部門や部署を越えて行われるため、横断的なコミュニケーションが求められます。

クラウドファイル共有サービスであればこうしたニーズにも応えることができます。

.jpg)

クラウドでファイルを共有するメリットは、ファイルの大きさやユーザ数、働く場所・時間帯に関係なくファイルを共有できる点です。これまで抱えていた時間的・空間的制限から開放され、より自由な働き方が可能になります。具体的には以下の7つのメリットに集約できます。

1. 場所を問わずどこからでもデータにアクセスできる

2. 容量無制限のサービスがある

3. アクセス権限の範囲が詳細

4. データのバックアップに役立つ

5. データの一元化が可能になる

6. 人的・金銭的コストの軽減

7. BCP・DR対策に有効

1. 場所を問わずどこからでもデータにアクセスできる

インターネットを使って情報共有するため、社内外・場所を問わずどこからでもデータにアクセスできます。多くの企業が導入しているテレワークやワーケーションにも対応し、新しい働き方を可能にします。

2. 容量無制限のサービスがある

現在、一般的なデータ共有方法である、メールにファイルを添付する方法だと容量に制限があります。その点、クラウドでファイルを共有する方法であれば、基本的に容量を気にせずに使えます。ストレージの容量はサービス提供事業者によってさまざまですが、中には容量無制限のサービスもあります。

3. アクセス権限の範囲が詳細

クラウドを使ってファイル共有すれば、アクセス権限の範囲も細かく設定できます。社外のコラボレータと情報を共有する場合はこの機能は必須です。クラウドを活用することで幅広く情報を共有できるゆえに、人為的なミスやデータ紛失、情報漏えいが心配、という方も少なくないでしょう。アクセス権限によって、そのリスクを軽減できます。

4. データのバックアップに役立つ

社内のファイルサーバにすべての情報を集約しておくと、サイバー攻撃を受けたり、災害に遭ったりした場合に情報が失われる可能性があります。そのリスクを回避するためには、データのバックアップが役立ちます。

クラウドでデータを共有しておけば、社内と社外でデータを分散させることが可能になります。万が一、メインのファイルサーバにトラブルが発生しても、バックアップしておいたデータで支障なく業務を続けられます。

5. データの一元化が可能になる

ファイルをメールやUSBメモリで相手に共有していると困ることがあります。それは自分の手元のファイルを編集したり更新したりした場合に、その都度ファイルを送り直さなければならないということです。その作業を繰り返していると、どのファイルが最新データなのか分からなくなり、ミスが発生することも考えられます。しかし、クラウド上にファイルを保管していれば、ユーザ全員が常に最新のデータにアクセス可能です。

6. 人的・金銭的コストの軽減

社内サーバを準備し、構築し、保守管理するためには、金銭的コストだけでなく人的コストもかかります。データが増えれば、サーバを増設するのにもさらに追加コストがかかるでしょう。この点、クラウドサービスであれば低コストで導入でき、自社で保守点検する手間もかかりません。また、ユーザ数無制限(容量課金制)のサービスを選べば、企業の成長に応じて柔軟にプランを調整し、安心して利用することができます。

7. BCP・DR対策に有効

新型コロナウイルスで非常時における企業の対応力が問われましたが、災害の多い日本では今後もBCP(事業継続計画)に基づいて常に備えをしておくことが重要です。この点、自社でファイルサーバを設置する場合、災害時に事業所と同時にデータも失われてしまう可能性は高いですが、クラウドサービスの場合は災害リスクも考慮し、被害を受けにくい場所にデータセンターを設置しているところを選ぶと安心です。

BCP対策について知りたい方はこちら

.jpg)

クラウドでファイルを共有するデメリットは「セキュリティ面の不安」「カスタマイズ性に欠ける場合がある」点です。

クラウドを使ったファイル共有には多くのメリットがありますが、注意すべき点についてそれぞれ説明します。

1. セキュリティ面の不安

クラウドを使ったファイル共有のデメリットとして多くの方々が心配するのがセキュリティです。社内LANであれば、そもそも限られた範囲内でネットワークを構築していますが、クラウドはインターネットを経由するため情報漏えいのリスクは付き物です。この点、クラウドサービスを提供している会社も暗号化や認証強化など様々な対策を講じていますので、比較検討してセキュリティ強度の高いものを選ぶことが大切です。

2. カスタマイズ性に欠ける場合がある

自社でサーバを構築していれば、きめ細やかな設計やカスタマイズが可能ですし、トラブルが発生した場合も社内スタッフがすぐに原因を調査し、対応できます。しかし、クラウドはあくまでも提供会社によるサービスの範囲内で利用するものですので、自社のニーズや状況に合わせた細やかな対応や完全なカスタマイズが難しくなる場合があります。

クラウドファイル共有サービスを選ぶ際のポイントは以下の通りです。

・許容可能なデータ容量は十分か

・社内で利用する端末と相性が良いか

・セキュリティ対策がなされているか

・操作はスムーズにできるか

クラウドファイル共有サービスを提供している事業者はたくさんあります。上記のポイントを参考にして、自社に最適なサービスを選びましょう。

許容可能なデータ容量は十分か

企業規模や業務形態、保存するデータの種類などによって、クラウドファイル共有サービスに求めるデータ容量は異なるでしょう。

小規模な事業所で見積書や請求書など、テキストファイルを中心に共有する場合はそれほど多くのデータ容量は必要ないかもしれません。しかし、扱うデータに画像や動画が多く含まれていたり、クラウドファイル共有サービスにバックアップ機能も求める場合はTB(テラバイト)クラスの容量は確保しておく必要があるでしょう。場合によっては容量無制限のサービスの活用も検討できるかもしれません。

社内で利用する端末と相性が良いか

社内で利用する端末との相性も重要です。オフィス内をメインにクラウドファイル共有サービスを使うなら、パソコンからのアクセスが中心になるでしょう。しかし、テレワークや社外からのアクセスも考慮に入れるなら、スマートフォンやタブレット端末との相性も考えておかなければなりません。

セキュリティ対策がなされているか

上述したように、クラウドファイル共有サービスの最大の懸念点はサイバー攻撃やウイルス感染です。そのため、「アクセス制限」「通信経路」「ファイルの保存、送受信」を中心に十分なセキュリティ対策がなされているかの検証が不可欠です。また、データセンターが海外か国内か、国内なら災害の影響を受けにくい場所なのかもチェックしておきましょう。

操作はスムーズにできるか

クラウドファイル共有サービスは、生産性、業務効率化を向上させるものであるべきです。もし、サービスそのものの操作に手こずったり、習熟するのにかなりの時間を要して本来の業務に支障をきたすとすれば本末転倒です。現在自社で導入しているOSと親和性があり、スムーズに操作できるかも重要なポイントだといえるでしょう。

|

サービス名

|

月額(プラン)

|

特徴

|

セキュリティ

|

|

使えるファイル箱

|

スタンダードプランの場合

21,230円~(税込、1年契約の場合)

|

・ユーザ数無制限

・IDやパスワード管理の一元化

・共有リンクの作成

|

・AES256ビット暗号化

・2要素認証

・サーバ内シークレットキー

・ウェブ管理画面のSSL化

・ランサムウェア対策

|

|

Google Workspace

|

Business Starterの場合

680円〜(1ユーザあたり、1年契約の場合)

|

・Googleアプリと連携

・ユーザ1人あたり30GBのストレージプール

|

・2段階認証プロセス

・エンドポイント管理

・高度な保護機能プログラム

|

|

Dropbox Business

|

Standardの場合

1,500円~(1ユーザあたり、年間払いの場合)

|

・大容量ファイル転送(2GB)

|

・AES256ビット暗号化

・SSL/TLS暗号化

・多要素認証

|

|

Fleekdrive

|

Teamの場合

600円〜(税込、1ユーザあたり)

|

・ユーザの一括登録

・期限付きアカウントの発行

・管理者設定

|

・電子監視システム

・多要素アクセスコントロールシステム

|

|

NotePM

|

プラン8の場合

4,800円〜

|

・チャット連携 、 API対応

・全文検索

|

・変更履歴を自動記録

・柔軟なアクセス制限

|

|

OneDrive for Business

|

Plan 1の場合

630円〜(税込、1ユーザあたり)

|

・ユーザ1人あたり1TBのクラウドストレージ

・シームレスな共同編集

|

・ダウンロード防止

・データの暗号化

|

|

Box

|

Businessの場合

1,881円〜(税込、1ユーザあたり、年一括払い)

|

・ストレージ容量無制限

・テクニカルサポート

・1,500以上のアプリ統合

|

・7段階のユーザ権限設定

・AES256ビット暗号化

|

|

MEGA

|

ProⅠの場合

1,602円〜 ※ユーロでの取引となるため為替レートにより変動

|

・20GBまで無料

・ユーザ数、ストレージ容量、転送容量を自由に設定(ビジネスの場合)

|

・エンドツーエンド暗号化

|

※記載の月額はサービスにより契約期間(月払い、年払い)などの区分が異なります

ここでは、上記のポイントに基づいておすすめのクラウドファイル共有サービスを8つ紹介します。おすすめ8選は以下の通りです。

1. 使えるファイル箱

2. Googleドライブ

3. Dropbox Business

4. Fleekdrive

5. NotePM

6. OneDrive for Business

7. Box

8. MEGA

1. 使えるファイル箱

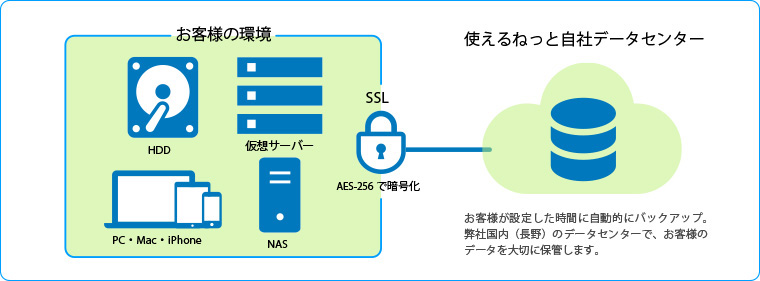

使えるねっとのクラウドファイル共有サービス「使えるファイル箱」の最大の特徴はユーザ数無制限な点です。そのため、利用者数によって課金することなく、事業規模に合わせてストレージ容量を拡張できます。また、エクスプローラーやFinderなど慣れた画面で使用できる分かりやすいインターフェースのため、操作性にも優れています。

また、使えるファイル箱は24か国語で利用できるため、生産拠点やコラボレータが海外にいる場合でもビジネスのスピードを落とさずにスムーズにデータのやりとりができます。

容量は1TBのスタンダードプランと、3TBのアドバンスプランがあります。どちらのプランも1年契約では、業界初の初年度全額返金保証が付帯します。

機能

・普段通りの操作で利用可能

・IDやパスワード管理の一元化

・共有リンクの作成

・モバイル端末との連携

・ユーザごとに権限設定

・999世代まで復元可能な世代管理

・スキャンしたデータを自動でアップロード

・他のアプリケーションからも直接保存可

・ブラウザ上でOfficeファイルを直接編集&同時編集可

・共有フォルダへのアクセス権限の取り消し可

・発行したパブリックリンクの無効化が可能

・WebDAV連携(アドバンス)

セキュリティ

・AES256ビット暗号化

・2要素認証設定

・サーバ内シークレットキー対応

・ウェブ管理画面のSSL化

・ランサムウェア対策

・管理者権限で遠隔データを削除可能

・ISO認証データセンター(長野)

・指定のグローバルIPアドレス以外からのアクセスを制限(アドバンス)

・新しいデバイスでの初回アクセス時は認証された場合のみアクセス可(アドバンス)

・ダウンロード回数制限など、高度な共有リンク設定(アドバンス)

|

プラン

|

スタンダード

|

アドバンス

|

|

1ヵ月契約

(月額、税込)

|

25,080円

|

75,680円

|

|

1年契約

(月単価、税込)

|

21,230円

|

60,500円

|

|

ストレージ容量

|

1TB

|

3TB

|

公式HP:使えるファイル箱

2. Googleドライブ

Google Drive(グーグルドライブ)は、多くの個人ユーザに利用されています。Googleアカウントがあれば、15GBまで無料です。

法人向けのサービスはGoogle Workspace(グーグルワークスペース)と呼ばれており、「Business Starter」「Business Standard」「Business Plus」「Enterprise」の4つのプランがあり、事業規模に応じて選べます。

「Business Starter」はユーザあたり30GB、「Business Standard」はユーザあたり2TB、「Business Plus」はユーザあたり5TB、「Enterprise」はユーザあたり5TB(追加リクエスト可能)のストレージプールが提供されます。

Google Workspaceの強みは他のGoogleのサービスと連動できる点です。ドキュメントやスプレッドシート、スライドなどのビジネスソフトに加え、ビデオ会議システムであるGoogle Meetとも連携が容易です。大容量ファイルもアップロード可能であるため、テレワークを導入している企業など従業員の拠点がバラバラだとしても、情報の共有がスムーズです。

セキュリティに関しては、2段階認証プロセス、エンドポイント管理、高度な保護機能プログラムを有しており、企業にとって重要な情報資産をしっかり保護します。

|

プラン

|

Business

Starter

|

Business Standard

|

Business

Plus

|

Enterprise

|

|

料金

(1ユーザ、月額)

※1年契約の場合

|

680円

|

1,360円

|

2,040円

|

応相談

|

公式HP:Google Workspace

3. Dropbox Business

Dropbox(ドロップボックス)には個人向けの無料クラウドストレージサービス「Basic」以外に、有料サービスがあります。

具体的には個人用の「Plus」、プロフェッショナル向けの「Professional」、チーム向けの「Standard」、企業向けの「Advanced」です。利用可能容量が異なり、個人事業主向けのPlusとProfessionalはユーザ1人の使用を前提にそれぞれ2TBと3TB、Standardは3人以上のユーザでの使用を前提にチームの容量が5TB、Advancedはチーム全体で15TBから購入可能です。

機能

・「Professional」と「Standard」のファイルのバージョン履歴は180日間(「Plus」は30日間、「Advanced」は1年間)

・転送サイズ2GBのDropbox Transferで大容量のファイルも送信可能

・Dropbox Backupを使用することで、重要なファイルやフォルダを安全に保てる

セキュリティ

・AES256ビット暗号化

・SSL/TLS暗号化

・多要素認証

・ダウンロード許可

・チーム外のユーザとリンクを共有する場合、アクセス権を取り消し可

|

プラン

|

Plus

|

Professional

|

Standard

|

Advanced

|

|

料金

(1ユーザ、月額)

※年間払いの場合

|

1,200円

※ユーザは1人

|

2,000円

※ユーザは1人

|

1,500円

※ユーザは3人~

|

2,400円

※ユーザは3人~

|

公式HP:Dropbox Business

4. Fleekdrive

Fleekdriveの特徴はインターフェースです。フォルダの階層が確認でき、管理や表示が容易です。ブラウザプレビューにも優れており、大容量のファイルもその都度ダウンロードせずに、ブラウザ上で閲覧できます。また、ファイルを共有するだけでなく、コメントや指示のやりとりもすべてFleekdrive上で作業できるため、別アプリやソフトで送る必要もありません。

機能

・ユーザの一括登録や期限付きアカウントの発行、管理者設定など細やかな指定が可能

・アクセス権限管理

・IPアドレスによりアクセス元を制限

・PDFファイルのコピーや印刷を制限することで情報漏えいを防止

セキュリティ

・電子監視システム

・多要素アクセスコントロールシステム

・ファイルはアップロードした時点でコピーされ、国内複数拠点のデバイスに保管

プランは企業の規模に合わせて、以下の2つの中から選べます。どのプランも30日間無料でお試しできるのも特徴の1つといえるでしょう。

|

プラン

|

Team

|

Business

|

|

月額料金

(1ユーザ、税抜)

|

600円

|

1,800円

|

|

年額料金

(1ユーザ、税抜)

|

7,200円

※最低10ユーザ〜

|

21,600円

※最低10ユーザ〜

|

|

ストレージ容量

|

10GB×契約ユーザ数

|

200GB×契約ユーザ数

|

公式HP:Fleekdrive

5. NotePM

NotePM(ノートピーエム)は情報共有に特化した社内wikiツールです。

いくらクラウドストレージの容量が無制限でも、ただそこにファイルやデータを保存するだけでは、欲しいときに必要な情報を取り出すことはできません。NotePMはそうした悩みを解決するために生まれたサービスといえるでしょう。

例えば、ストレージの中に情報はあるものの、検索機能が不足しており、欲しい情報が得られないことがあります。また、同じファイル名のものがたくさん見つかり、どれが最新か判別できないこともあるでしょう。さらに、マニュアルは作成されているものの、人によって作り方や完成度がバラバラで、更新されてないこともよくあります。

NotePMは、容量やユーザ数によって使い分けられるようプランが細かく分けられています。ただ、共有するデータは文書ファイルがメインであることを前提にしているため、最大のプランでも2TB、最小のプランは80GBです。

機能

・ファイルの中身を全文検索

・チャット連携・API対応

・マルチデバイス対応

・レポート機能

セキュリティ

・変更履歴を自動記録

・柔軟なアクセス制限

|

プラン

|

プラン8

|

プラン15

|

プラン25

|

プラン50

|

プラン100

|

プラン200

|

|

月額料金

(税込)

|

4,800円

|

9,000円

|

15,000円

|

30,000円

|

60,000円

|

120,000円

|

|

ユーザ数

|

8人まで

|

15人まで

|

25人まで

|

50人まで

|

100人まで

|

200人まで

|

|

ストレージ量

(チーム全体)

|

80GB

|

150GB

|

250GB

|

500GB

|

1TB

|

2TB

|

|

無料枠

|

ユーザ数の3倍まで、見るだけのユーザは無料

|

公式HP:NotePM

6. OneDrive for Business

OneDrive for Business(ワンドライブフォービジネス)は、ビジネス向けに設計されたOneDriveクラウドストレージサービスです。最大の特徴は、総合ビジネスアプリケーションであるMicrosoft 365やTeamsとの連携で、シームレスに共同作業が行える点です。

一般法人向けには合計3つのプランが用意されており、ファイル共有とストレージの使用を目的としたサービスは「Plan 1」のみで、Microsoft 365も含んだサービスは「Microsoft 365 Business Basic」と「Mirosoft 365 Business Standard」に分けられています。

ここでは「OneDrive for Business(Plan 1)」の機能とセキュリティについて紹介します。

機能

・合計ストレージはユーザ1人あたり1TB

・ファイルサイズ最大250GB

・ファイルオンデマンドでストレージのスペースを節約

・差分同期

・320種類以上のファイルを忠実にWeb上で再現

セキュリティ

・共有ファイルのダウンロードを防止できる

・転送中、保管中のデータを暗号化

・共有のファイルやフォルダのアクセス有効期限を設定可

・カスタムパスワードを設定して共有リンクを保護

|

プラン

|

OneDrive

for Business

(Plan 1)

|

Microsoft 365 Business Basic

|

Microsoft 365 Business Standard

|

|

料金

(1ユーザ、月額、税抜)

※年間サブスクリプションの場合

|

630円

|

750円

|

1,560円

|

|

合計ストレージ

|

ユーザ1人あたり1TB

|

公式HP:OneDrive for Business

7. Box

Box(ボックス)の法人向けプランは3人以上から導入できます。どのプランも容量無制限であるため、拡張性が高いサービスといえるでしょう。ただ、ファイルアップロードの容量上限や外部コラボレータの制限の有無によって、以下のように分類されます。

・Business:ファイルアップロードの容量上限5GB

・Business Plus:ファイルアップロードの容量上限15GB、外部コラボレータ無制限

・Enterprise:ファイルアップロードの容量上限50GB、外部コラボレータ無制限

・Enterprise Plus:ファイルアップロードの容量上限150GB、外部コラボレータ無制限

ここでは、もっともスタンダードなBusiness Plusの機能とセキュリティについて紹介します。

機能

・ストレージ容量無制限

・業務時間内のテクニカルサポート

・Microsoft OfficeやSlack、Salesforceなど1,500以上のアプリケーションと統合

・Box Sign:Webアプリでの電子サイン(数量無制限)

・Box Relay:標準ワークフロー自動化

セキュリティ

・柔軟で詳細な7段階のユーザ権限設定

・AES256ビット暗号化

・データ損失防止(DLP)

|

プラン

|

Business

|

Business

Plus

|

Enterprise

|

Enterprise Plus

|

|

料金

(1ユーザ、月額、税込)

※年払いの場合

|

1,881円

|

3,135円

|

4,620円

|

応相談

|

|

ファイルの

アップロード容量上限

|

5GB

|

15GB

|

50GB

|

150GB

|

公式HP:Box

8. MEGA

MEGAは、ニュージーランドのMega Limitedが提供しているクラウド型ファイル共有サービスです。最大の特徴は20GBまで無料で利用できる点です。さらに容量を増やしたい場合は有料プランも準備されています。

個人向けの有料プランは1ユーザで利用することが前提であり、「ProⅠ」「ProⅡ」「Pro Ⅲ」に分かれています。それぞれのストレージ容量は2TB、8TB、16TBに設定されています。

チーム向けの有料プランは3人以上のユーザで利用することが条件で、ストレージ容量は3TBからですが、ユーザ数は300人まで、ストレージ容量は10,000TB(10PB)まで、転送容量も10,000TB(10PB)まで自由に設定可能です。ちなみに3ユーザ、ストレージ容量、転送容量それぞれ3TBだと月額費用は2,404円(2024年2月8日時点、請求はユーロ)です。

セキュリティ面については、MEGAはエンドツーエンド暗号化を採用しています。これは、ファイルをアップロード前に暗号化し、ダウンロード後に復号する形式であり、ユーザ本人以外は誰もデータにアクセスできません。MEGAのサービス提供会社もアクセス不能のため、高い安全性を誇ります。

公式HP:MEGA

.png)

「使えるファイル箱」はクラウド活用によるファイル共有のメリットを最大限に引き出し、デメリットを最小限に抑えた製品設計が魅力です。

例えば、端末・場所を問わず全てのファイルの閲覧が可能なので、デバイスさえあればテレワークを始めることができます。クラウドに保存したファイルを編集・整理し、Webリンクを使用してファイルやフォルダを無制限に他のユーザに共有できます。また、データの量に応じてストレージを柔軟に追加していただくことも可能です。心配なセキュリティに関しても2要素認証認定、暗号化、ログ記録、ISO認証データセンターなどで安心、大切なデータを情報漏えいからしっかり守ります。

容量1TB、ユーザ数無制限で月単価21,230円(税込、スタンダードプランで1年契約の場合)からご利用いただけます。セキュリティ対策を強化し、容量を3TBにしたアドバンスプランなら月単価60,500円(税込、1年契約)です。例えば、スタンダードプランをお選びいただいた場合、従業員数100人の中小企業であれば月額1人210円程度、300人では月額1人70円程度で済みます。

30日間の無料トライアルも実施していますので、まずは使い勝手の良さを体感してみてください。

使えるファイル箱の詳細はこちら>>

(1)クラウド型ファイル共有の特徴は?

クラウド型ファイル共有の特徴は、インターネットさえあればいつでもどこでもアクセスできることです。また、導入に手間がかからず、コストが削減できる点も魅力といえるでしょう。さらに業務拡大に合わせて、自由にストレージを拡張可能です。

(2)クラウドでファイル共有するときの注意点は?

クラウドでファイル共有をするときの注意点は、インターネットを経由して情報を共有するため情報漏えいのリスクがあることです。各自がパスワードの管理に注意することはもちろんのこと、アクセス権限を細かく設定でき、ログ履歴などを確認できるサービスを選ぶことも必要です。

.jpg)

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)

2014年に初めて確認され、全世界に脅威をもたらしたマルウェア「Emotet(エモテット)」。2021年前半に無害化されたと思われていましたが、同年11月後半より活動の再開が確認されました。その後、再び沈静化したように思われましたが、2023年3月から攻撃が活発化しています。

Emotet(エモテット)とは、非常に強い感染力を持つマルウェアです。今回はこのEmotet(エモテット)について、その実態や攻撃方法、感染するとどんな被害をもたらすのかについて説明します。また、もし感染した場合に自社の機密情報を守るために取るべき対策、さらに重要な点として感染しないために今すぐできることについても解説します。

目次

Emotet(エモテット)とは?

Emotet(エモテット)の主な攻撃手法2つ

Emotet(エモテット)が深刻化した3つの理由

感染するとどうなる?Emotet(エモテット)の被害

Emotet(エモテット)の攻撃事例4つ

Emotet(エモテット)に感染した際の対処法5つ

Emotet(エモテット)に感染しないための対策5つ

Emotet(エモテット)の感染対策に「使えるクラウドバックアップ」

FAQ

Emotet(以下「エモテット」)とは、情報の窃取などを目的とし、悪意のある攻撃者によって送られる不正なメールから感染が世界的に拡大しているマルウェアです。エモテットが最初に検出されたのは2014年ですが、2019年頃から流行が拡大し、広く認知されることになりました。一度無力化したかと思われましたが、2023年4月現在も感染は拡大し続けています。

参考:SoftBank 「マルウェア「Emotet(エモテット)」の脅威を分かりやすく解説」

マルウェア対策について知りたい方はこちら

エモテットは主にメールを介して感染することが報告されていますが、その具体的な攻撃方法は以下の2つです。

・メールの添付ファイルを用いて感染させる

・なりすましメールを用いて感染させる

1. メールの添付ファイルを用いて感染させる

添付ファイルにマクロの実行を促す文面が記載されており、受信者がそれに気づかず「コンテンツの有効化」をクリックすることでマクロが起動し、エモテットに感染してしまいます。

添付ファイルはWordやExcelのことも多く、日常的にやりとりされるメールに紛れてしまいます。そのため、受信者は何気なくクリックしてしまい、気づかないうちに被害を拡大させてしまいます。

2. なりすましメールを用いて感染させる

公的機関や企業を装ったメールを送信し、本文に記載したURLをクリックさせることでマルウェアへの感染を誘導する攻撃方法もあります。

受信者がうっかりメールを開くのには理由があります。例えば、件名に公的機関などを装い「重要連絡」と記載してあったり、「Re:」や「Fwd:」などの文字が含まれたりしているため正規の業務メールと勘違いしてしまうのです。場合によっては、冒頭にメールの受信者の名前が書かれていることもあります。

そして、メール本文に記載されたURLを開くと、不正なファイルのダウンロードが始まり、マルウェアに感染してしまいます。

参考:サイバーセキュリティ.com 「危険なマルウェア「Emotet(エモテット)」とは?脅威や手口・対策まで解説」(https://cybersecurity-jp.com/column/34114)

.jpg)

いったん感染が収束したように思えたエモテットの被害が再び拡大し、深刻化したのはなぜでしょうか?主に3つの理由が考えられます。

1. 本体は不正なコードを含まず感染しやすい

2. 巧妙な手口で不正メールであることがわかりにくい

3. 不正ファイルのダウンロードを誘導する

1. 本体は不正なコードを含まず感染しやすい

一般的なマルウェアの場合、端末にインストールされているウイルス対策ソフトにより検知されます。しかし、エモテットは感染した端末にほかのマルウェアを感染させる「プラットフォーム」のような役割を持ち、マクロなどの正規の機能を悪用して端末に侵入します。そのため、ウイルス対策ソフトでも検知することが難しいといわれています。中には検知できるものもありますが、ハッカー側も次々と亜種(すでに出回っている不正プログラムの一部を改変したマルウェアのこと)を送り込むため、攻撃を防ぐのは容易ではありません。

例えば、独立法人情報処理推進機構(IPA)が2023年3月9日に公表した情報によると、セキュリティソフトなどの検知を回避するため、メールにZIPファイルが添付され、解凍するとファイルサイズ500MBを超えるWord文書ファイルが展開されるものがありました。

また、2023年3月17日には、Microsoft OneNote形式のファイルが添付された、新たな攻撃方法も発見されました。添付ファイルを開くと、ファイルに「偽の指示」が表示され、それに従って「View(閲覧)」ボタンをクリックすると、エモテットに感染する仕組みです。

参考:独立行政法人情報処理推進機構 「Emotet(エモテット)と呼ばれるウイルスへの感染を狙うメールについて」

2. 巧妙な手口で不正メールであることがわかりにくい

上述したようにエモテットの感染経路として用いられるメールの件名には、「Re:」や「Fwd:」などの文字が含まれていたり、当事者が通常やりとりでつかうような件名が付けられていたりします。

ほかにも2019年12月には賞与についての連絡、2020年1月には新型コロナウイルスに関連した保健所からの連絡を装うメールもありました。受信者が違和感なくメールを見て、クリックに誘導するような巧妙な手口がエモテットの被害を深刻化させています。

3. 不正ファイルのダウンロードを誘導する

正規サービスを装ってユーザ自身に不正なファイルをダウンロードさせる手口も被害拡大の要因として挙げられます。

具体的には、メール本文中のリンクをクリックすると、PDFファイル閲覧のためにはファイルのダウンロードが必要だと促され、知らず知らずのうちに不正ファイルをダウンロードさせるのです。

エモテット感染による被害は多岐に渡ります。各企業では社内外に被害が及ぶことを認知しておくことが大切です。

・重要な個人情報や企業秘密を盗み取られる

・ランサムウェアなどのマルウェアに感染する

・社内のほかの端末に感染拡大する

・エモテットばらまきの踏み台にされる

顧客の個人情報を盗み取られれば、企業の信用問題にかかわります。1つのパソコンからほかの端末へと感染し、被害が拡大することもあるでしょう。エモテットの感染対策を徹底するためにも、まずは組織内で感染リスクを周知しておくことが重要です。

重要な個人情報や企業秘密を盗み取られる

そもそも個人情報とは、生存する個人に関する情報のことです。氏名や生年月日、住所のほか、学歴やメールアドレスなども含まれます。

従業員の個人情報はもちろん、顧客の個人情報の漏えいは企業の信頼低下につながりかねません。従業員が企業に対し、不信感を抱くケースもあるでしょう。

エモテットに感染すると、認証情報やネットワーク内にある機密情報が外部へ流出する恐れがあります。企業の大小にかかわらず、事業所には個人情報保護法が適用されるため、漏えいが発覚した場合は「指導」または「勧告」処分を受けなければいけません。

盗み取られた個人情報や企業秘密が悪用されれば、被害が拡大するだけでなく損害賠償責任が発生する可能性も考えられます。

ランサムウェアなどのマルウェアに感染する

エモテットの感染をきっかけに、端末を人質に取るランサムウェアなどに感染する可能性があります。ランサムウェアは、感染した端末内のファイルを暗号化し、そのファイルを元に戻すことと引き換えに金銭を要求するマルウェアです。

エモテットに感染し、機密情報を窃取されたあとに端末がランサムウェアに感染すれば、端末内のどの情報が盗まれたのか、経緯や原因を調査することも不可能になるのです。

ランサムウェアとは何かを知りたい方はこちら

社内のほかの端末に感染拡大する

エモテットは自己増殖する機能を持っているため、組織内で爆発的に感染が拡大する恐れもあります。エモテットがいったん企業や組織のネットワーク内に侵入すれば、端末内に潜伏しながらアップデートを試み続けます。ネットワークで脆弱な部分があれば、そこを起点として感染を拡大させようと虎視眈々と狙っているのです。

Emotet(エモテット)ばらまきの踏み台にされる

エモテットに感染した端末から盗んだ認証情報が悪用され、メールのやり取り履歴がある宛先へ正規のメールを装ってエモテットのばらまき攻撃が行われます。各方面に送られたメールには同じようにエモテット感染を誘導するファイルやリンクが付けられており、被害はますます拡大していきます。

送り先の企業がエモテットばらまきの踏み台にされたことに気づけばすぐに注意喚起のメールを送らなければなりませんし、実際に被害が発生した場合には損害賠償にも発展します。被害者はすぐに加害者へと転じ、企業ブランドの低下にもつながります。

参考:大塚商会 「マルウェア「Emotet」に感染するとどうなる? 感染経路、確認方法について解説」

エモテットの被害はさまざまな企業に広がっており、民間企業だけでなく、教育機関や公的組織も標的になっています。また、大企業に限らず、中小企業も含めてエモテットから情報資産を守るための施策を講じることが必要です。

ここでは、実際にどのような被害があったのか、攻撃事例を紹介します。

1. 首都大学東京│メールの添付ファイルを教員が開封し感染

2019年10月、首都大学東京の教員のもとに実在する雑誌社を騙るメールが届きました。当該教員がメールに添付されたファイルを開封したところ、端末がエモテットに感染してしまいました。被害範囲はメールボックス内に保存されていた18,843件のメールに及びました。首都大学東京は学内に向けて同日に注意喚起を実施し、3日後には学外に向けてもホームページにより、注意喚起を掲載しました。

2. ライオン株式会社│従業員のPCがEmotet(エモテット)に感染

2022年2月、ライオン株式会社グループに所属する従業員のパソコンがエモテットに感染しました。結果として、同社メールサーバからメール情報が窃取され、同従業員を騙った不審メールが複数人に発信されてしまいました。ライオンはすぐに不審メールが同社の正規ドメインとは異なるものを使用していることを説明し、注意喚起を行いました。

3. テスコム電機株式会社│サーバからメール情報が窃取される

2022年2月、テスコム電機株式会社の従業員の端末がエモテットに感染し、メールアドレスを含むメール情報が窃取されました。調査の結果、同従業員を装った不審メールが送信されていることが分かりました。テスコムも正規ドメインを使用しているため、エモテットのドメインがそれとは異なることで見分けられることを情報発信しました。その結果、二次被害の拡大を抑えることができたようです。

4. NTT西日本│受託業務に使用しているPCがEmotet(エモテット)に感染

2022年3月、NTT西日本が受託している業務に使用しているPCがエモテットに感染しました。その後、過去のメール送受信情報として保存されていたメール情報が流出、不審メールが発信されている事実が確認されました。原因は添付されていたファイルで、受信した社員がマクロの実行を許可したところ、社内PCがエモテットに感染してしまいました。NTT西日本は端末をネットワークから切り離し、誤送信メールを開かないように注意喚起を行いました。

ここでは、エモテットに感染してしまったらどうすればよいのか、対処法を解説します。主な対処法は5つです。

1. 感染した端末をネットワークから切り離す

2. ネットワーク内の被害状況を調査する

3. メールアカウントのパスワードを変更する

4. ほかのマルウェアへの感染状況を確認する

5. すぐに公表し関係者へ注意喚起する

1. 感染した端末をネットワークから切り離す

エモテットは企業や組織のネットワーク内で爆発的に被害を拡大させていく可能性があります。そのため、感染したことが分かったら、直ちにその端末をネットワークから切り離しましょう。

2. ネットワーク内の被害状況を調査する

感染した端末をネットワークから切り離した上で、被害状況の調査を開始します。といっても、中小企業や情報セキュリティの専門部署がない企業の場合、自分たちでネットワーク内の被害状況を調査するのは事実上困難です。逆に専門的な知識がないにもかかわらず、調査しようとすれば、かえって感染被害を広げてしまうことにもなりかねません。

おすすめは専門業者に「フォレンジック調査」を依頼することです。フォレンジック調査とは、コンピュータなどの電子機器に残る記録の証拠保全や調査、分析を行うことです。エモテットに感染したことが分かった時点でできるだけ早くフォレンジック調査を行い、被害と影響の範囲を特定することで、原因を究明し、その後の対応もスムーズに行えます。

3. メールアカウントのパスワードを変更する

上述したようにエモテットの主な感染経路はメールです。そのため、感染拡大を抑えるためには感染が疑われる端末で使用していたメールアドレスのパスワードを変更する必要があります。ただ、同じ端末でパスワード変更すると、変更後のパスワードも窃取される可能性があるため、別の端末を使用しましょう。

4. ほかのマルウェアへの感染状況を確認する

エモテットはほかのマルウェア感染に誘導するためのプラットフォームの役割を果たします。そのため、エモテットだけでなく、ランサムウェアなどのほかのマルウェアに端末が感染して被害が拡大しないように調査を行わなければなりません。

5. すぐに公表し関係者へ注意喚起する

上述した感染事例はいずれもエモテット感染が発覚した時点で、いち早くプレスリリースなどを活用し、感染事実を公表したため、被害を最小限に抑えることができました。自社がエモテットに感染したことを公表すると、ブランド毀損や信用失墜につながるのでは、と不安に感じるかもしれません。しかし、その事実を隠蔽しようとし、後で被害が拡大した場合の影響ははかり知れません。とにかくすぐに関係者に公表し、注意喚起しましょう。

2022年4月1日には個人情報保護法が改正され、個人情報の漏えいが発生、または発生した可能性がある場合は、個人情報保護委員会への報告や本人への通知が義務化されました。報告義務は速報と確報(報告が求められている事項をすべて報告)に分かれており、速報は事態を把握した時点から5日以内、確報は事態を把握した時から30日以内に報告しなければなりません。

報告すべき項目は「漏えいが発生した、もしくは発生した可能性がある個人情報の項目(氏名、電話番号、メールアドレスなど)」、「漏えいした人数」、「原因」、「二次被害が発生するおそれ及びその内容」などであり、それらをできるだけ正確に把握するためには専門家への調査依頼が不可欠でしょう。

エモテットから企業が保有する情報資産を守るためには、普段からの対策が欠かせません。主な対策5つについて解説します。

1. OSやアプリケーションは常に最新の状態に更新する

2. マクロの自動実行を無効化する

3. メールの送信元を確認するよう心がける

4. 社内でエモテットへの共通認識を持つ

5. セキュリティ対策ソフトを導入する

1. OSやアプリケーションは常に最新の状態に更新する

マルウェアは古いOSの脆弱性を狙って攻撃することが多いため、OSやアプリケーションは常に最新の状態に更新しておきましょう。

OSにWindowsを使用しているのであれば、定期的にWindows Updateを実行しておくことが大切です。また、Windowsでは、セキュリティ更新プログラム(セキュリティパッチ)を公開しています。これは、ソフトウェアで発見された脆弱性や問題点など不具合を解決するプログラムです。ハッカーは常に企業のシステムやソフトウェアの脆弱性を狙うため、面倒だと感じてもセキュリティパッチを更新することは非常に重要です。

2. マクロの自動実行を無効化する

上述したように、エモテットへの感染経路は主にメールです。また、メールに添付されたファイルはWordやExcelファイルの「マクロ実行」によるものが多く確認されています。もし、WordやExcelのマクロ自動実行が有効であれば、無効化しておきましょう。

例えば、Wordであれば以下の手順でマクロの自動実行を無効化できます。

1. Wordを開いて「ファイル」をクリックする

2. 「オプション」を選択する

3. 「トラストセンター」もしくは「セキュリティセンター」を選択する

4. 「トラストセンター(セキュリティセンター)の設定」をクリックする

5. 「マクロの設定」を選択する

6. 「警告を表示してすべてのマクロを無効にする」を選択する

7. 「OK」をクリックする

3. メールの送信元を確認するよう心がける

エモテットの感染経路であるメールを不用意に開かないことが感染を防ぐために非常に重要です。ただ、件名やメールの文面は巧妙に偽装されているため、見分けるのは簡単ではありません。

見分けるための1つのポイントは、メールの送信元を確認することです。エモテットのばらまきメールは、送信元の「@」以下がフリーアドレスになっているなど、正規のメールアドレスではありません。そのため、いくら件名がそれらしいものであっても、メールの送信元と照らし合わせれば判別は可能です。

4. 社内でEmotet(エモテット)への共通認識を持つ

エモテットはビジネスパーソンなら普段の業務で頻繁に使っているメールやWord、Excelなどのビジネスツールを経由して広がります。そのため、経営層やセキュリティ担当者だけでなく、従業員ひとり一人がエモテットについて正しい知識を持つことが大切です。

具体的にはエモテットの感染経路や、疑わしいメールの見分け方、添付ファイルの扱い方や、もし万が一感染した場合の対処法などについて社内で共通認識を持っておくようにしましょう。

5. セキュリティ対策ソフトを導入する

セキュリティ対策ソフトの導入が必要なのはいうまでもありませんが、導入後も定期的なアップデートや、セキュリティパッチの配布をチェックするなどして、最新の状態に保つようにします。

セキュリティ対策ソフト以外にも、クラウドサービスのランサムウェアスキャン機能を活用するのもおすすめです。クラウド上でウイルスチェックをすることで、端末への負担が少なくなり、パフォーマンスの低下を防げます。また、セキュリティパッチをダウンロードして対処する方法だと新たな脅威に対してどうしてもタイムラグが生じてしまいますが、クラウド上のウイルスチェックであれば、より迅速に対応できます。つまり、セキュリティ面ではクラウドサービスのウイルス対策に軍配が上がるのです。

参考:サイバーセキュリティ.com 「ウイルスチェックはスピードが重要!クラウド上でウイルスチェックするメリット」(https://cybersecurity-jp.com/security-measures/8547)

セキュリティ対策について知りたい方はこちら

.png)

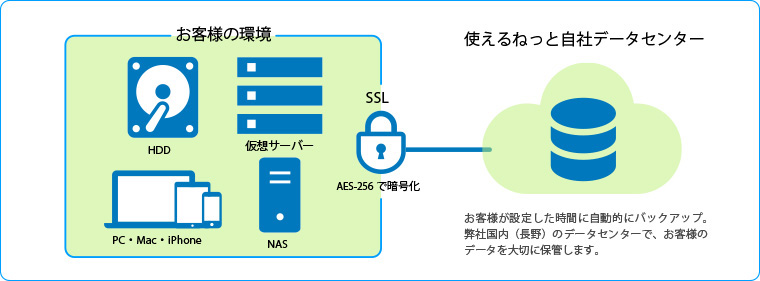

使えるねっとが提供する「使えるクラウドバックアップ」は、バックアップ機能だけでなく、企業にとって資産ともいうべき情報を保護し、使うための機能を1つにまとめたサービスです。

使えるクラウドバックアップはエモテットの感染対策にも有効です。その理由はAIベースのテクノロジーである「アクティブプロテクション」により、ファイルやバックアップデータ、バックアップソフトへの疑わしい改変を即座に検出できるからです。

また、脆弱性診断でシステムに問題がないかもチェックします。さらに、Petya、WannaCry、Osirisなど最新のランサムウェアからもシステムとデータを保護するため、既知のランサムウェアはもちろん、未知のランサムウェア攻撃を識別する際にも効果的です。

用途や容量に合わせて多彩なプランから選べる使えるクラウドバックアップは、月単価1,870円(税込)から利用可能です。30日間の無料トライアルも実施しているため、是非お気軽にお試しください。

.jpg)

(1)Emotet(エモテット)の主な感染経路は?

エモテットの主な感染経路は、メールの添付ファイルです。添付ファイルの多くはWordやExcelファイルなど、通常のメールで頻繁にやりとりすることから、感染を防ぐのが難しいと言われています。

(2)Emotet(エモテット)の新たな手口とは?

2023年3月にはMicrosoft OneNote形式のファイルを悪用してエモテットに感染する新たな手口が確認されました。ファイルの指示に従って「View」ボタンをダブルクリックすると、不正なファイルが実行されてしまいます。これまでエモテットの主な感染経路がWordやExcelファイルだったため、うっかりクリックしないように注意する必要があります。

(3)Emotet(エモテット)に感染した端末からウイルスを駆除する方法は?

エモテットによって端末がウイルスに感染した場合、最初にすべきなのは感染拡大を防ぐためにインターネット接続を切断することです。その後、PCをセーフモードで再起動し、すべての一時ファイルを削除します。この段階で、セキュリティ製品を使ってウイルススキャンを実行し、ウイルスを削除または隔離します。その後、PCを再起動し、今後攻撃を受けることがないようにすべてのパスワードを変更し、ソフトウェア、ブラウザ、OSも更新しましょう。

.jpg)

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)

今日、「ヒト」「モノ」「カネ」に加えて重要な経営資源として挙げられるのが「情報」です。中小企業が利益を最大化するためには、情報セキュリティ対策が欠かせません。

ここでは、情報セキュリティとは何か、中小企業が情報セキュリティに取り組まなければならない理由や企業が行うべきセキュリティ対策とそのポイントについて解説します。

クラウドバックアップについて知りたい方はこちら

目次

情報セキュリティ対策とは「情報の安全を守ること」

中小企業が情報セキュリティ対策を行う必要性

セキュリティトラブルの実例

企業が必ず行うべき5つのセキュリティ対策

企業が情報セキュリティ対策を行う際のポイント

情報セキュリティ対策にも役立つ「使えるクラウドバックアップ」

FAQ

.jpg)

情報セキュリティ対策とは「情報の安全を守ること」です。

企業はかつては情報を紙ベースで管理していたため、物理的に遮断することで情報の安全を確保できました。しかし、IT化が進み、情報はすべて電子的に管理されるようになりました。結果として、情報を保存した端末がインターネットにつながっている限り、常に外部から安全を脅かされるという状況に陥っています。

情報セキュリティを構成する3大要素

情報セキュリティは3つの要素から構成されています。

.png)

参考:「安心してインターネットを使うために 国民のためのサイバーセキュリティサイト」(総務省)

(https://www.soumu.go.jp/main_sosiki/joho_tsusin/security/business/executive/02.html)を加工して作成

セキュリティ対策を怠ることで企業が被るリスク

セキュリティ対策を怠ることで企業が被るリスクには以下のようなものがあります。

・経済的不利益

・業務の停滞

・従業員のモラル低下

経済的不利益

セキュリティ対策を怠り、機密性が脅かされると企業が保有する顧客データや機密情報が流出する恐れがあります。それにより顧客や取引先が不利益を被れば、企業は膨大な額の損害賠償を請求されることになります。

また、情報セキュリティがかつてなく重視されているにもかかわらず、情報流出や不正アクセスが知られれば企業の信頼は失墜するでしょう。

業務の停滞

企業のシステムに外部から不正にアクセスされ事故が発生すると、被害拡大の防止や事故原因の調査が優先されます。その結果、インターネットを遮断したり、業務システムを停止したりすることになり、毎日の業務は停滞します。業務の停滞は納期の遅れや営業機会の損失につながり、企業は甚大な経済的不利益を被ります。

従業員のモラル低下

企業が一体になってセキュリティ対策に取り組まなければ、内部の従業員のモラル低下につながります。例えば、従業員による機密情報の不正持ち出しや不正操作、改ざんが発生するリスクを高めてしまいます。

また、セキュリティ上の事故が発生した際に管理職が責任をとらなければ、従業員エンゲージメントも低下するでしょう。

.jpg)

中小企業が情報セキュリティ対策を行うべきなのは、自ら不利益を被らないようにするためだけでなく、社会経済全体のためでもあります。

例えば、近年増加しているサイバー攻撃の一つに「サプライチェーン攻撃」があります。これは中小企業が大企業に比べてセキュリティ対策が希薄であることを利用した攻撃です。大企業のサプライチェーンである中小企業を踏み台にして、サイバー攻撃者は親会社や関連会社に攻撃の矛先を向けます。

2022年2月、大手自動車会社のサプライチェーンが攻撃されてマルウェア感染被害を受け、それに伴って国内14工場全28ラインが停止した事例は、中小企業にとって情報セキュリティ対策が喫緊の課題であることを突き付けました。

情報セキュリティトラブルの発生率

情報処理推進機構(IPA)セキュリティセンターが、2021年11月に全国の中小企業従業員1,000名を対象に実施した調査によると、過去3年間(2018年10月~2021年9月)にサイバーセキュリティ上の事故やトラブルを職場で経験した人は10.5%に上りました。

同調査によると、企業として事故やトラブルを社外に報告した事例は41%にとどまるとのことで、中小企業のセキュリティトラブルの発生率は、明るみに出ないものを含めればかなり高いことが想定できます。

情報セキュリティトラブルは規模の小さい企業ほど起こりやすい

2021年4月に行われた調査に基づき、日本政策金融公庫が2022年2月に公表したデータによると、社内ネットワークの不正アクセス対策は使用しているパソコンの台数が増えれば増えるほど進んでいることが明らかになりました。

パソコンの使用が1台のみの企業の場合、社内ネットワークの不正アクセス対策を講じている企業は41.3%で、「とっていない」と回答した44.2%を下回っていました。それに対し、パソコンを10台以上使用している場合、対策を「とっている」と回答した企業は全体の77.8%に達しました。

パソコンの台数と企業規模が必ずしも一致する訳ではありませんが、規模が小さい企業であればあるほど、情報セキュリティトラブルのリスクは高まることが伺えます。

.jpg)

ここでは、情報セキュリティ対策を怠ったために発生したトラブルの実例を4つ取り上げ、トラブルの内容、原因、被害について説明します。原因を把握することで、自社で同じセキュリティトラブルに巻き込まれないよう対策を講じることができるはずです。

顧客の氏名や住所・クレジットカード情報が流出した事例

【トラブルの内容】

アクセサリーを専門に扱う企業は、2022年9月に第三者による不正アクセスを受けた。

【原因】

同社が運営するオンラインショップのシステムの脆弱性が狙われ、ペイメントアプリケーションの改ざんが行われた。

【被害】

317件の顧客のクレジットカード情報が流出、オンラインショップは運営停止に追い込まれた。

標的型攻撃メールにより企業の重要情報が流失した事例

【トラブル】

端末のパソコンがウイルス感染し、企業の重要情報が流出した。

【原因】

従業員の電子メールアドレスに知人を装ったウイルス付きのメールが送られてきたが、それを不審なメールと疑わずに業務用のパソコンで開封した。

【被害】

重要な組織情報が盗まれた。

エモテットについて知りたい方はこちら

ファイル共有ソフトが原因でデスクトップが公開された事例

【トラブル】

インターネット上に業務用パソコンのデスクトップが公開され、顧客情報が流出した。

【原因】

業務用パソコンでファイル共有ソフトを使用。ダウンロードした音楽ファイルを開いた際にウイルス感染した。

【被害】

顧客情報が流出した。

サーバに外部から不正アクセスが行われ機密情報が流出した事例

【トラブル】

中学受験学習指導を行う進学塾は、Webサーバに対する不正アクセスを受けた。

【原因】

SQLインジェクションを利用した外部からの不正アクセス。

【被害】

最大約28万件のメールアドレスが流出。さらに流出したメールアドレスが悪用され、スパムメールやフィッシング詐欺メールなどが送付されるリスク。

参考:「安心してインターネットを使うために 国民のためのサイバーセキュリティサイト」(総務省)

(https://www.soumu.go.jp/main_sosiki/joho_tsusin/security/business/case/index.html)を加工して作成

.jpg)

企業が必ず行うべきセキュリティ対策には以下の5つがあります。

1. パソコンやスマホなど端末機器への対策

2. ブラウザへの対策

3. サーバへの対策

4. 社員への対策

5. パスワード設定や共有制限など社内ルール上の対策

1つずつ解説します。

1. パソコンやスマホなど端末機器への対策

1つ目は端末機器のセキュリティを高めることです。

働き方改革やコロナ禍で導入されたテレワークにより、従業員が社内で使用している端末を持ち帰ったり、タブレットやスマホを出先で使用したりすることが増えました。従業員が使用するパソコンやスマホはネットワークの終端であり、「エンドポイント」と呼ばれます。エンドポイントはウイルスの入口となりやすく、ユーザのITリテラシーにも依存するため、不正アクセスやサイバー攻撃のリスクが高まります。

昨今の業務環境の変化を前提にしてセキュリティルールを策定し直し、セキュリティソフトのインストール、ソフトウェアのアップデートの徹底、パスコードやコード認証などを導入しましょう。

2. ブラウザへの対策

2つ目は安全なWebブラウザを実現することです。そのためには、企業側と従業員双方の対策が不可欠です。

企業としては、従業員が使用するWebブラウザの安全性を担保するために定期的にWebアプリケーション診断を実施し、自社のセキュリティ状況を把握しなければなりません。その上で第三者の不正アクセスを防ぐための適切なツールの導入を検討しましょう。

従業員側としては、使用しているWebブラウザのバージョンを定期的に確認・更新したり、パスワード等の自動入力の無効、ブラウザを閉じる際のキャッシュや履歴を自動でクリアするなどの設定をしたりしておきましょう。

参考:株式会社セキュアイノベーション 「セキュアなWebブラウジングを実現するには」

3. サーバへの対策

自社サーバを運用している場合、サーバのセキュリティ対策も不可欠です。サーバには業務システムやメールの送受信データ、顧客情報、生産管理情報など重要情報が保存されているからです。

サーバのセキュリティを高めるために定期的に更新されるセキュリティパッチを適用することで、新たなサイバー攻撃に対処できます。OSやソフトウェアの定期的な更新を忘れないようにしましょう。

また、サーバシステムのログ管理を行うことで、不正な操作や不審なエラーがないかを定期的にチェックします。

さらに退職者などの不要アカウントを定期的に削除することで、アカウントの不正利用による機密情報へのアクセスを未然に防げます。

4. 社員への対策

セキュリティ対策は企業の情報管理担当者だけが行うものではありません。全社一体となって取り組むためには、社員ひとり一人のセキュリティに対するリテラシーの向上が必要です。定期的に研修を行うなどして、すべての社員に当事者意識を持ってもらうようにしましょう。

5. パスワード設定や共有制限など社内ルール上の対策

パスワード設定や共有制限に関しては個人任せにするのではなく、社内ルールを策定しておきましょう。

例えば、ファイルを共有する際に機密性の高いデータに誰がアクセスできるのか、「閲覧のみ可能」、「閲覧・編集が可能」などの権限をどのような基準で付与するのかも決めておきます。また、ルールを策定しておくことで、IDやパスワードが人為的な原因で流出するのを防げます。

ただ、セキュリティを万全にしようとして厳しすぎる、非現実的なルールを作らないように気を付けましょう。現場にそぐわないルールを作っても、形骸化してしまい、結局セキュリティに穴が生じ、情報漏えいのリスクが高まるだけです。大切なのは、「なぜそうするのか」について、ルールの目的や趣旨について従業員が理解できるように周知することです。

企業が情報セキュリティ対策を行う際のポイントを3つ挙げます。

・セキュリティ対策は経営者主導で進める

・委託先の情報セキュリティトラブルも考慮して対策をとる

・会社に適したセキュリティツールをうまく活用する

セキュリティ対策は経営者主導で進める

情報セキュリティ上の事故が発生した場合、管理義務がある経営者は損害賠償を請求されるだけでなく、刑事罰の責任を問われる可能性もあります。例えば、個人情報やマイナンバーに関する違反の場合は個人情報保護法、マイナンバー法違反に問われますし、個人情報保護委員会による立ち入り検査を受ける責任もあります。

加えて、経営者はセキュリティ対策を怠ったゆえに業績悪化などの経営責任も問われます。責任を負うべきなのは主に経営者なのですから、セキュリティ対策は経営者主導で進めるのが筋でしょう。

委託先の情報セキュリティトラブルも考慮して対策をとる

生産性向上や業務拡大を目的として、業務の一部を委託するビジネスモデルも増えていますが、その場合、委託元は委託先の情報セキュリティトラブルの管理も行う必要があります。

そのためには委託先と委託元との統一したセキュリティポリシーやルールを策定しておくことが必要です。また、委託する前には委託先が本当に信頼できるか十分な調査が必要ですし、委託することを決定した場合には委託契約、秘密保持契約書を締結し、自社が求めるセキュリティ上の要求事項を明確にしておきましょう。

参考:株式会社日本パープル 「委託先管理の基本。情報セキュリティ事故を防ぐために」

会社に適したセキュリティツールをうまく活用する

セキュリティツールは会社に適したものを選びましょう。

例えば、会社の業態や規模、従業員数、パソコンの台数などによって、適切なセキュリティソフトは異なります。また、一般的にセキュリティソフトは機能が多ければ多いほど、サポートが厚ければ厚いほどコストがかかります。初期コストだけでなく、ランニングコストも考慮して費用対効果を検証する必要があるでしょう。

(1).png)

使えるねっとの「使えるクラウドバックアップ」は情報セキュリティ対策にも効果的です。その特徴をご紹介します。

脆弱性診断やマルウェア対策など万全のセキュリティ対策

使えるクラウドバックアップの「アクティブプロテクション」は、ファイル、バックアップデータ、バックアップソフトへの疑わしい改変を即座に検出・遮断します。既知のランサムウェアはもちろん、未知のランサムウェアの攻撃も識別してくれます。

ランサムウェアに感染!アクティブプロテクションを使用した場合/使用しなかった場合の、検証ビデオはこちら

サイバー攻撃対策やパッチ管理まで、クラウドバックアップの多彩な機能を知りたい方はこちら

障害発生時もボタンひとつでデータを復元

使えるクラウドバックアップは、データが不正アクセスやウイルスの被害を受けた場合、ボタンひとつでデータを復元してくれます。追加コストは復旧データサーバの稼働した時間だけです。

※データ復元は、使えるクラウドバックアップのオプション機能(ディザスタリカバリオプション)で利用可能な機能です。

ディザスタリカバリについて知りたい方はこちら

管理者アカウントから社内の別デバイスを一元管理

使えるクラウドバックアップでは、社員が使用するデバイスのアプリケーションやシステム、データの状態を把握し、管理者はWeb管理画面上で設定変更を行えます。

中小企業にとって、情報セキュリティ対策は急務です。

用途や容量に合わせて多彩なプランから選べる使えるクラウドバックアップは月単価1,870円(税込)から、30日間の無料トライアルも実施していますので、お気軽にお問合せください。

使えるクラウドバックアップのサービス詳細ページはこちら>>

.jpg)

(1)情報セキュリティ対策を強化するメリット・デメリットは?

情報セキュリティ対策を強化する最大のメリットは、情報を安全に守れることです。また、情報セキュリティを強化するプロセスで、社内の業務フローや組織を見直すことになり、無駄を減らし、コスト削減にもつながります。

デメリットは、ルールが増えることで、業務の遂行が滞る可能性がある点です。

(2)セキュリティ管理者の役割は?

セキュリティ管理者の役割は、経営方針に基づき、情報セキュリティに関する組織全体のルールや施策を現場の実態に合わせて推進することです。

(3)一般的な情報セキュリティの組織体制は?

上述したように情報セキュリティの責任者は情報管理部門ではなく、経営者です。大規模な組織の場合は、経営者が策定した方針に従って、情報管理部門が施策をきちんと推進しているかチェックするための内部監査責任者や外部の専門家を置きます。

.jpg)

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)

企業が取り組むべきリスクマネジメントとして、最上位に挙げられるのがサイバー攻撃対策です。

ここでは、サイバー攻撃の定義や目的、最新動向や代表的種類を理解した上で、企業がとるべき効果的な対策について解説します。

クラウドバックアップのおすすめサービスについて知りたい方はこちら

クラウドバックアップについて知りたい方はこちら

目次

サイバー攻撃とは?

攻撃者がサイバー攻撃を行う目的

サイバー攻撃の最新動向

【2022年最新】日本企業のサイバー攻撃の被害事例

サイバー攻撃の代表的な種類

企業が必ず行うべきサイバー攻撃への対策

サイバー攻撃対策に役立つ「使えるクラウドバックアップ」

FAQ

サイバー攻撃とは、パソコンやスマートフォン、サーバなどに対し、システムの破壊、データの改ざんや窃取を目的として、ネットワークを通じた悪意をもってなされる行為のことです。

サイバー攻撃の対象は企業だけに限らず、個人のほか不特定多数を無差別に攻撃する場合もあり、その目的や手段もさまざまです。

企業が保有する個人情報や機密情報がますます膨大になり、資産としての価値も増していることから、サイバーセキュリティは担当部署だけの取り組みではもはや不十分です。むしろ、企業は経営課題としてとらえ、各部署が連携して一体となって対策を講じるべきです。

サイバー攻撃は誰によって行われるのか

サイバー攻撃を行う主体はさまざまです。金銭の窃取や詐取を目的とした犯罪者・犯罪グループ、機密情報を狙う諜報員や産業スパイ、悪意ある組織(ハッカー集団など)のメンバーなどが含まれます。

サイバー攻撃は金銭目的以外にも、企業のイメージダウンを狙った犯行もありますし、自らの政治的、社会的主張に基づき政府機関を攻撃するケースもあります。さらには、単に世間を騒がせる愉快犯的なものも見られます。

警察庁「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」(2021年3月発表)によると、不正アクセス行為の被疑者(令和2年)の44.8%が20~29歳、20.9%が14~19歳で、犯行が低年齢化しているのが近年の特徴です。

かつては専門的な知識が必要とされたサイバー攻撃ですが、最近では、ランサムウェア攻撃に必要なツールがすべて含まれたキット「RaaS(サービスとしてのランサムウェア)」が安価で手に入るようになりました。そのため、特別なスキルがない素人でも企業を脅かすサイバー攻撃が行えるようになり、その敷居は年々下がっています。

サイバー攻撃の対象

サイバー攻撃の対象は、大きく分けて組織と個人の2つに分けられます。サイバー攻撃が金銭目的の場合、企業が攻撃対象になることが多いですが、別の社会的、政治的目的を持って、政府や行政機関など公的組織が攻撃されることもあります。

また、個人を対象にする場合は、特定個人だけでなく不特定多数を狙ったサイバー攻撃もあります。

参考:「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」(警察庁)

(https://www.npa.go.jp/cyber/pdf/R030304_access.pdf)を加工して作成

上述の通り、攻撃者がサイバー攻撃を行う目的はさまざまですが、主な3つについて具体的に説明します。

情報・金銭の窃取や売買により利益を収奪する

攻撃者がサイバー攻撃を行う目的の多くは、情報・金銭を収奪し、売買などにより利益を得ることです。

前出の警察庁「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」(2021年3月発表)によると、令和2年に検挙された不正アクセス禁止法違反の動機別内訳で最も多かったのは、「不正に経済的利益を得るため」(46.8%)で、「顧客データの収集等情報を不正に入手するため」(23.6%)、「好奇心を満たすため」(13.3%)、「嫌がらせや仕返しのため」(9.7%)と続きます。

この調査結果から分かるように、サイバー攻撃のほぼ半分は経済的利益を得るために行われます。令和元年度版の「情報通信白書」は、米国シンクタンクの戦略問題研究所がMcAfeeの協力を得て行った分析結果を引用していますが、それによると2017年にサイバー攻撃により生じた損害は全世界で6,080億ドルになったとのことです。

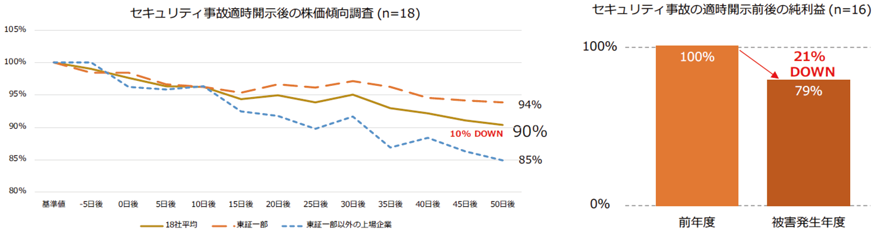

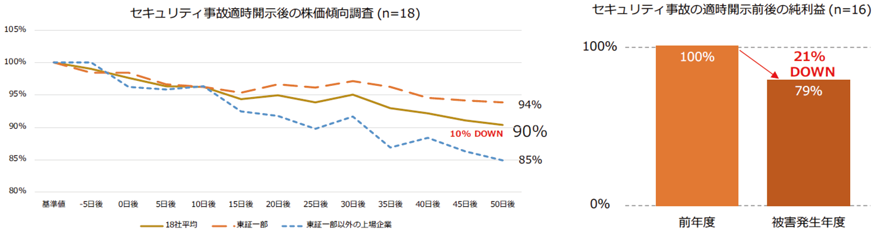

また、同白書によると、企業がサイバー攻撃を受け、情報流出等の適時開示を行ったところ、企業の株価は平均10%下落し、純利益は平均21%減少しました。

参考:「令和元年版情報通信白書 サイバー攻撃等の経済的損失」(総務省)

(https://www.soumu.go.jp/johotsusintokei/whitepaper/ja/r01/html/nd113320.html)を加工して作成

競合や敵対する組織の信用を失墜させる

サイバー攻撃は、企業が競合他社の、あるいは国家が敵対する組織の信用を失墜させるためにも行われます。

例えば、近年ランサムウェア攻撃で身代金を支払わない企業が増加しているため、盗んだデータを競合企業に販売するサイバー攻撃グループもあるとのことです。

また、2010年に米国とイスラエルがStuxnet(スタックスネット)というマルウェアを使用してイランの核施設を攻撃して以来、国家も間接的に資金を提供してハッカーを雇い、敵対する組織を標的にしたサイバー攻撃を行っています。具体的には、スパイ活動や敵対する国家の重要インフラや企業を攻撃したり、国内の政治的意見を混乱させるために偽情報を拡散したりしています。

人々の認知や意思決定に対して影響を与える

さらにサイバー攻撃によって、人々の認知や意思決定に影響を与えようとする集団もいます。ハッキングによって政治的意思表示を行う「ハクティビスト」と呼ばれる人たちです。

2010年代初め「アノニマス」などのハッカー集団で知られたハクティビストですが、国家間の機密文書を窃取し、流出させるなどの手法で言論の自由を守ると主張しています。

また、敵対する国家によって同様のサイバー攻撃がなされることもあります。例えば、2019年の英国総選挙の際に、米英自由貿易協定に関する政府の機密文書が盗み出され、SNSを通じて情報が流出しました。英国政府は、ロシアが同選挙に干渉しようとしていたことは間違いないと結論したとのことです。

最近増加しているサイバー攻撃として、個人を対象にしたものではフィッシング詐欺、企業を対象にしたものではランサムウェア攻撃が挙げられます。

フィッシング詐欺とは、実在するECサイトの名前などで電子メールやショートメッセージを使ってリンクを送信し、偽のWebサイトに接続させてクレジットカード番号などの個人情報を窃取する手法です。

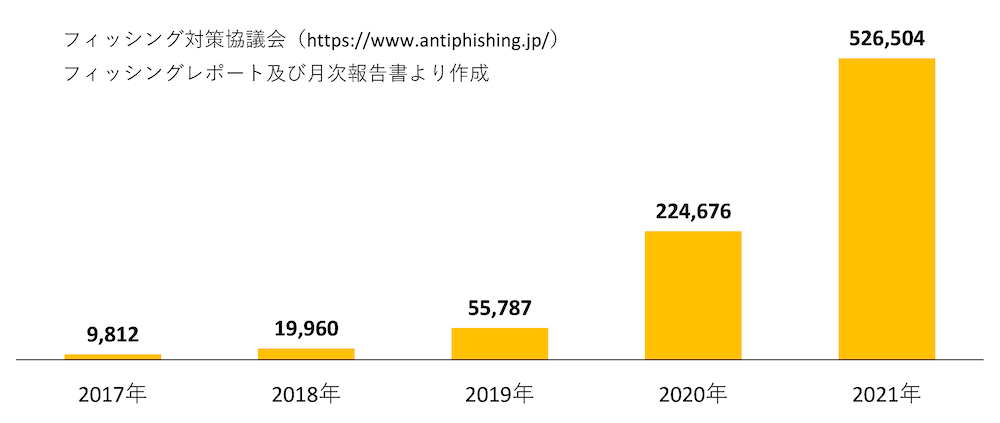

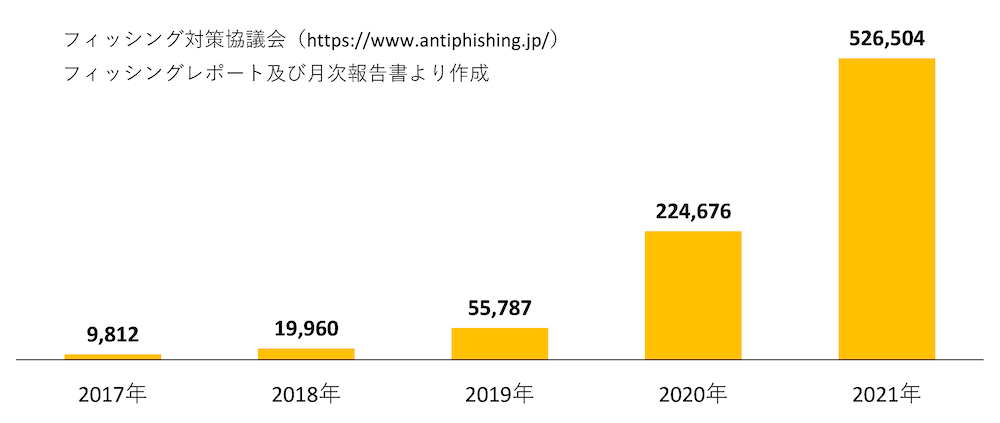

フィッシング対策協議会が公表している「フィッシングレポート」等によれば、2021年中のフィッシング報告件数は52万6,504件で、2020年の22万4,676件に比べて倍以上に増加しています。

出典:日本サイバー犯罪対策センター

ランサムウェアとは、サイバー攻撃によって対象組織のシステムやデータを使用できなくした上で、復旧と引き換えに多額の身代金を要求するサイバー攻撃のことです。

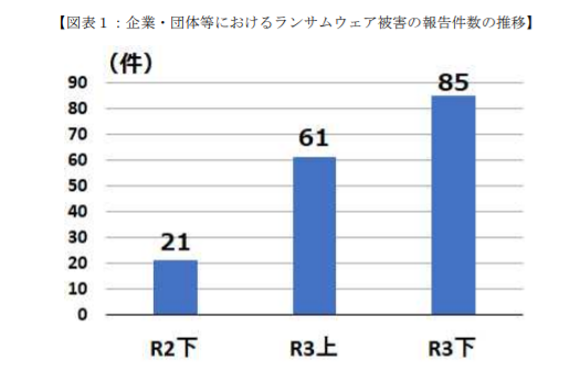

警察庁が2022年4月に公表した「令和3年におけるサイバー空間をめぐる脅威の情報等について」によると、企業・団体等におけるランサムウェア被害は、2021年中に都道府県警察から警察庁に報告があった件数は146件(上半期61件、下半期85件)で、2020年下半期の21件から右肩上がりで増加しています。

参考:「令和3年におけるサイバー空間をめぐる脅威の情勢等について」(警察庁)

(https://www.npa.go.jp/publications/statistics/cybersecurity/data/R03_cyber_jousei.pdf)を加工して作成

サイバー攻撃関連の通信がこの10年間で約33倍に

サイバー攻撃関連の通信は2012年からの10年間で約33倍になりました。

国立研究開発法人情報通信研究機構(NICT)サイバーセキュリティネクサスによると、2021年に観測されたサイバー攻撃関連通信は合計5,180億パケットに上り、1IPアドレス当たり約175万パケットが1年間に届いた計算になります。これは2012年の53,206パケットの約33倍にあたります。

リモートワーク環境の脆弱性を狙った攻撃が急増

コロナ禍で増えたリモートワーク環境の脆弱性を狙ったサイバー攻撃も急増しています。

IPA(情報処理推進機構)が毎年発表している「情報セキュリティ10大脅威」によると、「テレワーク等のニューノーマルな働き方を狙った攻撃」は2021年は第3位、2022年は第4位にランクインしました。

リモートワークがセキュリティ環境の脆弱性を生む一つの理由は、個人所有の端末の利用です。オフィスで使用していた企業所有の端末ほどセキュリティ環境が高くなく、マルウェア感染のリスクが高くなります。

また、脆弱性対策が不十分なVPN機器を利用し続けると、サイバー攻撃の対象となるリスクが高まり、認証情報や組織の機密情報が外部に流出する被害に遭う恐れがあります。

2022年に発生した国内企業・組織を標的にしたサイバー攻撃のうち、注目すべきなのは3月に発生した大手自動車メーカーへのサプライチェーン攻撃です。自動車部品メーカーがランサムウェア攻撃を受け、データが暗号化されました。それをきっかけとして国内大手自動車メーカーへの部品供給が滞り、結果的に国内14工場28ラインの稼働が1日ほど停止しました。

中小企業であった部品メーカーへの攻撃をきっかけとして、親会社や取引先にまで影響を与えた事例で、どの企業でもサイバー攻撃を受ける可能性があり、セキュリティ対策を経営課題としてとらえるべきことを銘記させられました。

また、市民の健康を支えるインフラである医療機関を狙ったサイバー攻撃も増加しています。2022年10月には、沼津市の医療機関の電子カルテアプリがランサムウェアによって暗号化され起動しなくなりました。また同月には大阪府にある大阪急性期総合医療センターが、同じくサイバー攻撃により電子カルテが閲覧不能になりました。

参考:株式会社サイバーセキュリティクラウド 「【2022年最新】日本企業のサイバー攻撃被害事例|トレンドや対策を知ろう」

ここでは、代表的なサイバー攻撃を紹介します。サイバー攻撃の種類を理解しておくことで、適切な対策を講じることが可能になるはずです。

マルウェア感染

マルウェアとは、ユーザの端末に不利益をもたらすソフトウェアやコードの総称です。マルウェアに社内のパソコンやサーバが感染すると、データが破壊され、閲覧・使用が不能になります。また、端末内の機密データや顧客情報が抜き取られる可能性もあります。そうなると、被害者からの損害賠償請求や刑事罰に課されることにもなりかねず、被害は甚大です。

マルウェアについて知りたい方はこちら

エモテットについて知りたい方はこちら

ランサムウェア攻撃

上述した通り、ランサムウェアとは、サイバー攻撃によって対象組織のシステムやデータを使用できなくした上で、復旧と引き換えに多額の身代金を要求するサイバー攻撃のことです。

ランサムウェアについて知りたい方はこちら

標的型攻撃

標準型攻撃とは、「高度サイバー攻撃」とも呼ばれ、明確な目的を持って特定のターゲットを狙って行われるサイバー攻撃を指します。従来型が不特定多数を対象にしていたのとは対照的に、特定の企業や組織を対象に段階的かつ執拗に攻撃する点が特徴で、従来のセキュリティソフトでは検知できず、対策が困難だといわれています。

DoS攻撃・DDoS攻撃

DoS(ドス)攻撃とは、悪意をもってサーバに大量のデータを送り付け、アクセスを集中させることでサーバをパンクさせる攻撃のことです。 DDoS(ディードス)攻撃は、DoS攻撃の進化版で、複数のIPから大量のアクセスを送るため、犯人を特定することが難しく、対策がより困難です。

ビジネスメール詐欺

ビジネスメール詐欺とは、海外の取引先や自社の職位の高い経営層になりすまして、偽の電子メールを送り、送金を促す詐欺のことです。近年、金銭被害が多額になる傾向があり、日本国内でも増加しています。

SQLインジェクション

SQLとは「Structured Query Language」の略称で、多くのWebサイトやECサイトで使用されているデータベースサーバを操作する「命令文」のことです。そのため、SQLインジェクションの脆弱性が攻撃されると、外部からデータベースを操作され、個人情報や機密情報が漏えいしたり、Webサイトが改ざんされたりします。

ゼロデイ攻撃

ゼロデイ攻撃とは、ソフトウェアの脆弱性が発見され修正パッチが公開される前(ゼロデイ)のタイミングで仕掛けられるサイバー攻撃です。修正プログラムが適用されていない状態で攻撃を受けるため、対策は困難です。

クロスサイト・スクリプティング(XSS)攻撃

クロスサイト・スクリプティング(XSS)攻撃とは、Webサイトの脆弱性を狙い、ターゲットを悪質なサイトへ誘導するスクリプトを埋め込むことで個人情報を窃取したり、マルウェア感染させたりする攻撃です。

フィッシング

フィッシング詐欺とは、実在するECサイトの名前で電子メールやショートメッセージを使ってリンクを送信し、偽のWebサイトに接続させてクレジットカード番号などの個人情報を窃取する手法です。上述したように個人を対象にしたフィッシングは年々増加しています。

IPAが公開した「(個人を対象にした)情報セキュリティ10大脅威2022」の第1位が「フィッシングによる個人情報の詐取」であり、2021年も第2位でした。

サプライチェーン攻撃

サプライチェーン攻撃とは、標的とする企業を直接標的とするのではなく、サプライチェーンを狙うことです。その理由は、一般的にサプライチェーンは親会社よりもセキュリティ対策が手薄だからです。事例の部分で取り上げたようにその被害はグループ企業や取引先全体に拡大し、甚大になります。

Webサイトへの不正アクセス・改ざん

サイバー攻撃者はWebサイトの脆弱性を狙い不正アクセスを試みると、その中の情報を改ざんしたり、情報を窃取したり、データを消去したりします。また、Webサイトのリンクやファイルの参照先を不正に書き換え、訪問者をウイルスに感染させます。

今やホームページは企業の「顔」ともいうべき存在ですから、その中の情報が不正確だったり、利用者が被害を受けたりすることになれば、企業のイメージダウンは避けられません。

リモートワークを狙った攻撃

リモートワークを狙った攻撃は増加しており、VPN機器や端末の脆弱性を狙ったもの以外にも、RDP(リモートデスクトップ)使用もマルウェアなどの感染のリスクを高めます。RDPは離れた場所で端末にアクセスできる便利な機能ですが、内部の利用者だけでなく、外部の第三者の侵入経路にもなってしまいます。

パスワード関連の攻撃

パスワード関連の攻撃にはいくつかのパターンがありますが、よく知られているものに「ブルートフォースアタック(総当たり攻撃)」があります。

パスワードはアルファベットや数字、記号などの組み合わせのため、そのあらゆる組み合わせを試せば必ずログインできます。現在は誰でも手に入れることができるツールが普及しており、単純なパスワードではあっという間にパスワードが解析されてしまいます。

例えば、数字+アルファベット大文字+小文字の6文字の組み合わせであれば、約1秒で解析されてしまいますが、記号を加えて10文字の組み合わせにすれば解析には5年かかります。

内部不正による故意の情報漏えい

サイバー攻撃は外部の犯罪者によるものとは限りません。企業や組織の内部の人間が経済的利益を得ることを目的として、あるいは個人的な恨みを動機として、故意に情報漏えいさせることもあります。

参考:サイバーセキュリティ.com 「サイバー攻撃とは?その種類・事例・対策を把握しよう」

(https://cybersecurity-jp.com/column/14651#05)

サイバー攻撃への対策は、企業の経営課題でも優先事項に置くべきものです。ここでは、企業が必ず行うべき3つの対策について説明します。「備えあれば患いなし」という言葉が示す通り、前もって対策を講じておくことで、取り返しのつかない被害が発生することを未然に防ぐことができます。また、各従業員にサイバー攻撃に対する危機意識を持たせることも可能です。

パソコンやブラウザへの対策

経営層は今一度自社のセキュリティポリシーを見直し、社内のセキュリティ体制を万全にするためにどの分野にどれだけの投資をするかを決めるべきです。明確な方針の策定があってはじめて、情報管理担当者は具体的な対策をとることができます。

その中には、端末で使用しているOSやソフトウェアのアップデート、セキュリティポリシーに適合するセキュリティソフトの導入、安全な無線LAN機器の管理などが含まれます。

サーバへの対策

自社でサーバを運用している場合、情報管理担当者はWebサーバで利用しているOSやソフトウェアの脆弱性対策、運用アカウントの管理の徹底、ログ監視の強化などの対策も必要です。

また、定期的にセキュリティ診断を実施することで、サーバやネットワークの脆弱性をみつけることができ、早めの対策が可能になります。情報セキュリティ専門家による診断サービスを利用するのも一つの方法です。

参考:「安心してインターネットを使うために 国民のためのサイバーセキュリティサイト」(総務省)

(https://www.soumu.go.jp/main_sosiki/cybersecurity/kokumin/business/business_admin_11.html)を加工して作成

社員への対策

全社的にサイバー攻撃対策に取り組むためには経営層や担当者だけではなく、すべての社員のセキュリティ意識を向上させることが不可欠です。定期的なセキュリティ教育や研修を実施し、ひとり一人が当事者意識を持つことが大切といえるでしょう。

.png)

使えるねっとが提供する「使えるクラウドバックアップ」はサイバー攻撃対策にも有効です。その理由を3つ説明します。

データスキャンでウイルスを検出

「アクティブプロテクション」はAIベースのテクノロジーで、ファイルやバックアップデータ、バックアップソフトへの疑わしい改変を即座に検出し、データを復旧することで大切なデータを保護します。

脆弱性診断でセキュリティ対策としても安心

バックアップデータと同時にシステムに問題がないか脆弱性診断も行います。

未知のランサムウェア攻撃を識別する際にも非常に有効

Petya、WannaCry、Osirisなどの最新のランサムウェアからもシステムとデータを保護するので、既知のランサムウェアはもちろん、未知のランサムウェアの攻撃を識別する際にも効果的です。

大企業だけでなく、中小企業にとってもサイバー攻撃対策は喫緊の課題です。

用途や容量に合わせて多彩なプランから選べる使えるクラウドバックアップは月単価1,870円(税込)から、30日間の無料トライアルも実施しています。

※本文の一部について、独立行政法人情報処理推進機構 「情報セキュリティ10大脅威 2022」

(https://www.ipa.go.jp/security/vuln/10threats2022.html)を基に作成

.jpg)

(1)サイバー攻撃の流れは?

2000年代を境にサイバー攻撃の流れは大きく変化しました。以前は個人の攻撃者が不特定多数を攻撃していましたが、現在は標準型攻撃が増え、サイバー犯罪者が組織化されています。

具体的には依頼者の要請に応じて、事前調査、マルウェア作成、マネタイズ、マネジメント担当者がアンダーグラウンドのマーケットで集められ、綿密な計画が立てられ、サイバー攻撃が実行されます。

(2)実際にサイバー攻撃を受けた場合はどう対応するべき?

サイバー攻撃を受けたら、警察・弁護士などに連絡します。また、被害が拡大しないよう技術的な対策が求められるため、外部のセキュリティ専門家にいちはやく連絡することも欠かせません。

(3)2021~22年中、サイバー攻撃が集中した時期は?

帝国テータバンクが2022年3月に発表したデータによると、22年2月中旬から3月中旬にかけてサイバー攻撃を受けた企業が3割に上り、攻撃を受けた時期として最も多かったようです。この時期は、事例の部分で触れた大手自動車メーカーへのサプライチェーン攻撃が発生した時期でもありました。

.jpg)

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)

いまや働き方の「ニューノーマル」としてすっかり定着したテレワーク。Web会議ツールやチャットツール、プロジェクト管理ツールなど、テレワーク導入前に準備すべきツールはたくさんあります。ただ中小企業の場合は、まず最初に「クラウドストレージ」を導入することをおすすめします。

今回の記事では、その理由と、クラウドストレージ導入のメリット・デメリット、自社に最適なクラウドストレージの選び方について解説します。

クラウドストレージのおすすめ比較を知りたい方はこちら

法人向けクラウドストレージの比較を見たい方はこちら

目次

テレワークやサテライトオフィスを導入する際の課題

まず最初に導入すべきは「クラウドストレージ」

テレワークに欠かせないクラウドストレージとは

テレワークでクラウドストレージを導入するメリット

テレワークでクラウドストレージを導入するデメリット

テレワークに活用するクラウドストレージの選び方

中小企業のリモートワーク導入におすすめの「使えるファイル箱」

FAQ

テレワークやサテライトオフィスは、物理的なオフィスに人が集まって仕事をするのではなく、インターネットを経由したオンラインでのやりとりがメインになります。そのため、以下の2つの課題に直面します。

1. コミュニケーションにおける課題

2. セキュリティ面の課題

以下、それぞれについて説明します。

1. コミュニケーションにおける課題

オンラインで行うテレワークでは、以下のような課題があるといわれます。

・言葉にできない雰囲気や「空気」などいわゆる「暗黙知」を伝えにくい

・オフィスではできる雑談や、偶然出会った人との立ち話の機会がなくなり、アイディアやひらめきが生まれる機会が減る

・コミュニケーション効率が下がり、生産性も低下する

2. セキュリティ面の課題

オンラインを前提にしたテレワークの課題として頻繁に指摘されるのがセキュリティ面の課題です。

総務省が約8,200社を対象に、2021年12月~2022年1月に行った「テレワークセキュリティに関する調査」では、全体の51.6%がテレワークの導入にあたり「セキュリティの確保」が課題になったと回答しました。具体的に最も多かった取り組みは「マルウェア対策」(65%)であり、ほかにも「脆弱性管理」(53.4%)、「資産管理」(58.1%)などの回答がありました。

出典:「テレワークセキュリティに関する実態調査(R3年度)」(総務省)(https://www.soumu.go.jp/main_content/000811683.pdf)

「クラウドストレージ」を最初に導入すべき理由は、上に挙げたテレワークの2つの課題に対応するためのソリューションとしてクラウドが効果的だからです。

以下、クラウドストレージとは何か、およびそれがどのようにコミュニケーションとセキュリティの問題を解決できるのかをご説明します。

クラウドストレージとは、インターネット上にデータを保存しておく記憶装置のことです。自社内に情報システムを構築し、サーバを運用する「オンプレミス」とは異なり、インターネットを経由する点が特徴です。

クラウドストレージの仕組み

クラウドストレージは記憶装置であるため、文書や動画、画像などさまざまなデータやファイルを保存できます。アクセス権限を持ったユーザなら、社内の従業員であれ、外部の取引先であれ、クラウドストレージの情報を閲覧したり、アップロード・ダウンロードしたりすることが可能です。

テレワークでのクラウドストレージの活用シーン

テレワークでクラウドストレージを活用すれば、複数のメンバーでプロジェクトを進めるときなどにも共同作業がしやすくなります。ユーザごとに権限を設定できるため、プロジェクトのメンバーには編集権限を与え、取引先からのアクセスは閲覧のみにすることなども可能です。

また、メールに添付するには容量が大きい動画ファイルなども、クラウドストレージがあれば簡単に他のユーザと共有できます。

【事例】株式会社トラステック:ファイル箱のメリットは「共同作業」がしやすいこと

オンラインストレージについて知りたい方はこちら

ファイルサーバのクラウド比較を見たい方はこちら

クラウドファイル共有サービスについて知りたい方はこちら

テレワークでクラウドストレージを導入するメリットとして以下の5つについて説明します。

1. どこからでもファイルにアクセスできる

2. データのバックアップの役割もかねている

3. 社員同士や外部と連携が取りやすくなり業務効率が上がる

4. テレワークにむけた環境構築・整備の手間が省ける

5. データや機器の保守管理の負担が軽減される

以下、ひとつずつ説明します。

1. どこからでもファイルにアクセスできる

クラウドストレージはインターネット環境さえあれば、どこからでもファイルにアクセスできます。そのため、テレワークの実現はもちろん、温泉地や大自然の中のリゾート地で休暇中に時間の一部を仕事にあてる「ワーケーション」とも親和性があります。

2. データのバックアップの役割もかねている

クラウドストレージには業務に必要なあらゆるファイルやデータが集約されており、絶えず更新されています。ユーザが使用している端末からデータが失われても、クラウドストレージには残っているため、バックアップの役割もかねているといえるでしょう。

もっとも、クラウドストレージのデータそのものもサイバー攻撃や災害などで失われるリスクはゼロではないため、クラウドストレージを利用していてもバックアップサービスの利用は別途必要です。

3. 社員同士や外部と連携が取りやすくなり業務効率が上がる

クラウドストレージを導入すれば、社員同士だけでなく、社外の取引先とも連携が取りやすくなり、業務効率が上がります。

例えば、ファイルのやりとりをするにしても、メールに添付したり、USBメモリを使って渡したりするにはどうしても工数が増えてしまいます。その点、クラウドストレージでは指定のフォルダにマウスで「ドラッグ&ドロップ」すれば一瞬のうちに共有が完了します。

4. テレワークにむけた環境構築・整備の手間が省ける

クラウドストレージを使ったテレワーク環境構築・整備はオンプレミスよりも圧倒的にコスト削減になります。

なぜなら、テレワークを前提にオンプレミス環境を整備しようとすると、あらかじめ利用者数や通信量などを予測して容量を選択しなければならず、予測より実際の需要が大きければさらにシステムの追加などが必要になるからです。

クラウドストレージでは、予想外の需要が生じても容量やユーザの上限を自由に拡張できます。

5. データや機器の保守管理の負担が軽減される

クラウドストレージを導入して、テレワーク環境を整備すればデータや機器の保守管理の負担が軽減されます。なぜなら、クラウドストレージサービスの提供業者がそれらの作業を行ってくれるからです。

それに対して、テレワーク環境をオンプレミスを前提に構築しようとすると、保守管理のために自社で人的リソースを割かなければなりません。もし、トラブルが起きたら、解決するまで担当者はつきっきりで対応せざるを得ません。

参考:「テレワークセキュリティガイドライン第5版」(総務省)(https://www.soumu.go.jp/main_content/000752925.pdf)

他方、テレワークでクラウドストレージを導入するデメリットや注意点としては以下の2点があります。

1. 提供業者のセキュリティ対策レベル

2. サービスの利用料金

1. 提供業者のセキュリティ対策レベルに注意が必要

クラウドストレージを利用する際には提供業者のセキュリティ対策レベルが十分に高いことを確認しておく必要があります。

例えば、あるベンチャー系中小企業A社はクラウドストレージ提供業者のレンタルサーバにのみデータを保存していたところ、提供業者B社にシステム障害が発生しました。しばらくすると、「レンタルサーバに保管していた重要なデータが消えてしまっており、復旧できない」とB社から連絡がありました。

サービス規約では、データのバックアップや復旧は利用者の責任であることが明記されていたためなす術はなく、データ消失によりA社は多大の損害を被ってしまいました。

データ消失のリスクを完全になくすことはできないとしても、できるだけそれを減らすためにクラウドストレージの提供業者に関する情報収集を行い、比較検討することが不可欠です。

出典:「安心してインターネットを使うために 国民のためのサイバーセキュリティサイト」(総務省)(https://www.soumu.go.jp/main_sosiki/cybersecurity/kokumin/business/business_case_13.html)を加工して作成

2. 大手のクラウドストレージはサービスの利用料金が高いことも

提供業者によってサービスの仕組みや価格帯が異なるため、大手のクラウドストレージは利用料金が高いことも十分ありえます。「導入するなら大手が安心」と短絡的に考えるのではなく、「自社がテレワーク環境を導入するにあたってクラウドストレージに何を求めるのか」という観点から考えれば、必要以上にコストを払い続けることが避けられるでしょう。

ここでは、テレワークに活用するクラウドストレージの選び方を解説します。以下の4つのポイントを覚えておきましょう。

1. 容量と料金プランが自社に見合っているか

2. 必要な機能を満たしているか

3. ストレスを感じない操作感か

4. 万全なセキュリティ対策がされているか

ひとつずつ見ていきましょう。

1. 容量と料金プランが自社に見合っているか

自社の業務に必要十分な容量を選ぶ

クラウドストレージの容量はさまざまです。「将来性のことを考えると容量無制限」を選びたくなるかもしれませんが、本当にそんなに必要でしょうか?

どのくらいの容量を選ぶかは、主に企業規模と業務内容によります。大企業で数千人のユーザがアクセスする場合と、10人程度の中小企業が使用するクラウドストレージには容量の違いがあってしかるべきです。

また、テキストファイルのやりとりが多い企業と、デザインや映像を扱う企業とでは、クラウドストレージに保存するデータ容量も異なります。

クラウドストレージはオンプレミスに比べて拡張性が高いため、導入時の容量で足りなくなった場合は自由に追加できることも覚えておきましょう。

自社の業務に見合った料金プランを選ぶ

クラウドストレージサービスの料金プランは、大きく分けてユーザ数に基づいて課金されるタイプと、容量に基づいて課金される従量課金タイプがあります。

中小企業では、そもそも従業員数が少ないため、ユーザ課金のほうがコストを抑えやすいでしょう。しかし、一定の容量を確保しつつも、将来の業務規模拡大に備えたい場合はユーザ数無制限で従量課金タイプがよいかもしれません。

容量無制限のクラウドストレージについて知りたい方はこちら

2. 必要な機能を満たしているか

テレワークを前提にクラウドストレージを導入する場合、必要な機能が備わっているかどうかも確認しましょう。例えば、以下のような機能をチェックしておくとよいでしょう。

・ユーザに合わせて権限設定を変えられるか

・共有ファイルのサイズ上限は無制限か

・スマホからも簡単にアクセスできるか

・ブラウザ上でOfficeファイルを編集できるか

クラウドストレージを導入したものの、必要な機能が備わっておらず、結局使われなければ本末転倒です。

3. ストレスを感じない操作感か

ストレスを感じない操作感かどうかもポイントです。いくら万全のセキュリティ対策がされており、テレワークに必要な機能が備わっていても、操作性が普段使っているOSと大きく乖離するようなら、やはり社内で普及は難しいでしょう。

4. 万全なセキュリティ対策がされているか

クラウドストレージを導入する場合、提供業者に企業の重要情報を委託することになります。そのため、提供業者側に万全のセキュリティ対策がされているかは十分な調査が不可欠です。

もっとも、近年は総務省「テレワークセキュリティガイドライン(第5版)」において提唱されている「ゼロトラストモデル」が情報セキュリティにおいては主流になっています。「ゼロトラスト」とは、企業の情報に関与するものは内外問わずすべて「信頼しない」という考え方です。

つまり、「完璧な情報セキュリティ」も、「100%信頼できるクラウドストレージ提供業者」も存在しないという前提で、企業側が主体的かつ積極的にセキュリティ対策を行うべき点は忘れないようにしましょう。

参考:「テレワークセキュリティガイドライン第5版」(総務省)(https://www.soumu.go.jp/main_content/000752925.pdf)

成長期の中小企業がテレワークを導入する際におすすめなのが「使えるファイル箱」です。ポイントは以下の3つ。順を追って説明します。

1. ユーザ数無制限

2. 使いやすい操作性

3. 安心のセキュリティ対策

1. ユーザ数無制限!成長期の会社でも追加費用がかさまない

使えるファイル箱は、ユーザ数が100人でも、1,000人でも料金は一律です。成長期の中小企業では、従業員数が急激に増加する可能性もありますが、その場合でもユーザ課金や権限発行に悩むことはなく、追加費用はかさみません。

2. 普段のパソコンと同じような操作で使えるので講習の必要なし

使えるファイル箱は、専用のインターフェイスを必要としません。WindowsならExploler、MacならFinderで共有フォルダを扱うため、テレワーカーも含めて普段の使い慣れた方法で操作できます。いつもと同じようにデータのアップロード、ダウンロード、共有が可能です。

3. 安心のセキュリティ対策で大事な情報を守る

使えるファイル箱なら、セキュリティ対策も万全です。その中には以下のようなものがあります。安心のセキュリティ対策の一部をご紹介します。

.png)

使えるファイル箱の利用料金は、容量1TB、ユーザ数無制限で月単価18,480円(税込、スタンダードプランで1年契約の場合)からご利用いただけます。セキュリティ対策をさらに強化し、容量を3TBにしたアドバンスプランなら月単価52,624円(税込、1年契約)です。

使えるねっとは、年間契約新規ご契約者の方を対象に最初1年間、プランの契約をいつでも解除可能とし、その場合の全額返金を保証いたします。これにより、使えるファイル箱が本当に満足できるサービスかどうかを、実際に1年間使ってみて、じっくり見定めていただけます。

使えるファイル箱の詳細はこちら>>

(1).jpg)

(1)無料のクラウドサービスにはリスクはある?

A:有料のクラウドサービスと比べると、セキュリティ面での心配があることは否めません。 サイバー攻撃やデータ消失のリスクを減らすために、企業での利用なら無料トライアル後の有料プランに切り替えるのがベストでしょう。

(2)ツールのセキュリティ対策だけでは不安…他の対策方法は?

A:大きく分けて「ルールの整備」と「技術的なセキュリティ対策」があります。「ルールの整備」には、テレワーカーを含めたセキュリティガイドラインの作成が、「技術的なセキュリティ対策」には、データ暗号化や、安全な回線の使用、ウイルス対策ソフトの導入などが含まれます。

(3)テレワークにおすすめの他のクラウドサービスは?

A:例えば以下のようなツールがあります。

1. Web会議システム:テレワークの定番ツール

2. ビジネスチャット:コミュニケーション課題を解決

3. グループウェア:業務で必要なアプリを集約

4. プロジェクト管理ツール:時間管理を効率よく

5. クラウド勤怠管理システム:労務管理を確実に

.jpg)

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)

日常会話ではあまり使いませんが、情報セキュリティについて論じる際には必ずといってよいほど登場する言葉に「脆弱性」があります。

分かっているようで、意外ときちんと理解していない脆弱性が今回のテーマです。そもそも脆弱性とは何なのか、脆弱性を放置しておくことが非常にリスキーなのはなぜか、企業が行うべき対策について事例も含めて説明します。

クラウドバックアップのおすすめサービスについて知りたい方はこちら

クラウドバックアップについて知りたい方はこちら

目次

脆弱性(ぜいじゃくせい)とは

企業が脆弱性を放置しておくリスク

脆弱性を突かれた企業のサイバー攻撃事例

企業が行うべき4つの脆弱性対策

脆弱性対策に役立つ「使えるクラウドバックアップ」

FAQ

脆弱性とは、情報セキュリティ上の欠陥のことです。

建物のセキュリティに不備があれば、不審者が侵入し、金品を奪ったり、施設内の設備を破壊したりするリスクがあります。それと同じように、コンピューターのOSやソフトウェアに情報セキュリティ上の欠陥があれば、不正アクセスやマルウェアなどの悪意ある攻撃にさらされやすくなります。

脆弱性が発生してしまう原因

脆弱性が発生する原因として以下の3つが考えられます。

・コーディングや設定などのミス

・設計上の欠陥や予測不足

・新たな攻撃方法

以下でひとつずつ説明します。

コーディングや設定などのミス

コーディングとは、設計されたプログラムをプログラミング言語で記述することを指します。ソフトウェアやOSの開発過程では、バグ(不具合)が必ず発生するため、テストが繰り返されます。しかし、人為的なミスによりセキュリティ上不可欠な設定が漏れることがありえますし、開発段階で将来起こりうるあらゆる攻撃を想定してテストすることは事実上不可能です。

設計上の欠陥や予測不足

開発の上流工程である「設計」段階でのミスが原因になることもあります。設計から実装、運用と開発の工程は進められていくため、上流工程で脆弱性が発生した場合、下流工程でそれを修正することは困難です。それはあたかも歪んだ土台の上に家を建てていくようなものです。

新たな攻撃方法

バグを完全に排除したソフトウェアが開発されたとしても、開発段階では予想しえなかったサイバー攻撃の手法が生み出されれば対処のしようがありません。それは、免疫のない未知のウイルスに対して私たちの体が無防備なのと同じです。

参考:ベアケア 「脆弱性とは? 脆弱性の原因とリスク、対策について解説」

完全に脆弱性を対策することはできない

ソフトウェアの脆弱性を完全に排除できると考えるのは、病気にかからない身体を期待するようなものです。

上述したように、そもそも完全なソフトウェアを設計したり、プログラミングやコーディングを行うことは実際は不可能です。また、仮に完全なソフトウェアがリリースされたとしても、開発時には予想しようもなかったウイルスが生まれれば、その攻撃には無防備な状態になってしまいます。

プログラムやシステムの脆弱性は完全に排除できませんが、対策をせずにそのまま放置しておくと企業の情報資産はさまざまなリスクにさらされることになります。

ここでは、以下の4つのリスクを取り上げます。

1. ネットワークやクラウドに侵入される

2. マルウェアに感染してしまう

3. 情報を改ざんされる

4. データを盗聴される

ひとつずつ解説します。

リスク1. ネットワークやクラウドに侵入される

プログラムに脆弱性があると、サイバー攻撃者はネットワークやクラウドに侵入します。

具体的には、悪意のあるプログラムが組み込まれた添付ファイルをメールなどで送付するなどしてきます。セキュリティの意識が低いと、安易にそうした添付ファイルは開かれ、プログラムが実行され、内部ネットワークへ侵入されてしまうのです。

侵入後、サイバー攻撃者は以下で説明するマルウェア感染、情報改ざん、データ盗聴などを試みます。

リスク2. マルウェアに感染してしまう

脆弱性を突いた侵入後、企業のシステムやソフトウェアはマルウェアに感染するリスクがあります。マルウェアとは、「malicious(悪意のある)」と「software(ソフトウェア)」を組み合わせた単語であり、不正かつ有害な動作をするように悪意をもって開発されたプログラムやソフトウェアのことです。

具体的には、近年被害が増大しているランサムウェアによって、コンピューターをロックしたり、ファイルを暗号化したりして、企業活動を遂行不能に陥れます。また、企業が保有している重要な顧客個人情報が流出する可能性もあります。個人情報保護に関して企業が求められる責任は年々高まっているため、脆弱性を放置しておくと企業の信用失墜につながり、取り返しのつかない結果になりかねません。

マルウェア対策について知りたい方はこちら

エモテットについて知りたい方はこちら

リスク3. 情報を改ざんされる

マルウェアに感染した企業の端末内の情報は改ざんされる恐れもあります。

近年、FTPアカウントが盗まれることにより、企業のWebサイトが改ざんされるケースが増大しています。FTP(File Transfer Protocol=ファイル転送プロトコル)とは、Webページを公開する際に使用されるもので、作成したファイルをサーバにアップロードすることができます。

つまり、このFTPアカウントが乗っ取られれば、サイバー攻撃者は思いのままにWebページを改ざんしたり、悪意のあるプログラムが組み込まれたファイルをアップロードしたりすることができるというわけです。その結果、攻撃を許した企業は被害者であると同時に、多くのユーザに対する加害者にもなってしまうでしょう。

リスク4. データを盗聴される

企業が保有するデータ量は増大するとともに、その重要性も年々増しています。サイバー攻撃者はその情報資産を盗聴しようと虎視眈々と狙っています。

脆弱性を狙った攻撃手法のひとつに「クロスサイト・スクリプティング」があります。2020年のIPA(情報処理推進機構)の調査によると、Webサイトの脆弱性の種類別届出状況において半数以上の58%がこの「クロスサイト・スクリプティング」だったようです。

これは、脆弱性のあるWebサイトに不正なスクリプトを組み込み、ユーザが開いたときに作動するようにするものです。不正なプログラムが実行されれば、サイバー攻撃者はそのユーザになりすましてログインできるようになります。もし、そのサイトがECサイトであれば、クレジットカード情報を不正利用して、買い物することも可能です。

ここでは実際に脆弱性を突かれ被害を受けた企業の事例を3つ紹介します。脆弱性を狙った攻撃にはトレンドがあることから、情報収集が非常に重要です。

メモリー破損の脆弱性を突いた「ゼロデイ攻撃」

ゼロデイ攻撃とは、ソフトウェアなどの脆弱性が発見されて、ベンダー側が情報公開や対策を講じる前に、行われる攻撃のことです。発見から時間が経過しないうちになされることから「ゼロデイ攻撃」と呼ばれます。

かつてMicrosoft社のInternet Explorer9と10にメモリー破損の脆弱性が見つかりました。現在ではすでにセキュリティパッチが発行されていますが、この脆弱性を突いて、サイバー攻撃者はシステムに侵入、データの改ざんを行ったり、すべての権限を持つユーザを勝手に作成したりしました。

Adobe Flash Playerを悪用した脆弱性攻撃ツール

Webブラウザ上でゲームや動画コンテンツを楽しむためのソフトウェア「Adbe Flash Player」は2020年をもってサポートが終了しましたが、その主な理由がたびたび報告されていた脆弱性でした。

例えば、2015年9月にアドビシステム社は23項目もの脆弱性を修正し、更新版をリリースしたものの、同年10月にはゼロデイ攻撃を受け、サイバー犯罪組織に利用されたといわれています。

巧妙かつ悪質な変化を繰り返す「ランサムウェア攻撃」

近年急増しているサイバー攻撃のひとつがランサムウェア攻撃です。

警察庁が2022年9月に発表した報告によると、2022年上半期に都道府県警察から警察庁に報告があったランサムウェア被害件数は114件で、2021年下半期85件に比べ急増しました。

同報告によると、そのうち12件は復旧まで1カ月以上を要し、27件が復旧や調査に1,000万円以上の費用を要したとのことです。脆弱性を放置するコストは高くつくことがお分かりいただけるでしょう。

参考:大興電子通信株式会社 「【企業が震撼したサイバー攻撃事例】 防ぐことはできたのか? 原因&対策まとめ」

参考:キヤノン サイバーセキュリティ情報局 「Adobe Flashを利用し続けると、どのような危険があるのか?」

出典:「令和4年上半期におけるサイバー空間をめぐる脅威の情勢等について」(警察庁)

(https://www.npa.go.jp/publications/statistics/cybersecurity/data/R04_kami_cyber_jousei.pdf) を加工して作成

完全には取り除けない脆弱性ですが、対策は可能ですし、不可欠です。ここでは、企業が行うべき以下4つの脆弱性対策について説明します。

1. 脆弱性対策ツールやサービスを利用して情報収集を行う

2. 脆弱性診断(セキュリティ診断)を定期的に実施する

3. ハードウェア・ソフトウェアは常に適切に管理する

4. セキュリティツールの力を借りる

ひとつずつ説明します。

1. 脆弱性対策ツールやサービスを利用して情報収集を行う

脆弱性対策ツールやサービスを利用して、自社が使用しているソフトウェアの脆弱性に関する発表、発見された新しいサイバー攻撃などに関して情報収集を行います。

孫子兵法に「彼を知り己を知れば百戦殆(あやう)からず」という言葉がありますが、セキュリティ対策にも当てはまります。サイバー攻撃に適切に対処するためには、自社の脆弱性とともに、敵であるサイバー攻撃者の新たな手法についても、常に気を配っておかなければなりません。

情報収集に活用できるツールとしては以下のようなものがあります。

JVN iPedia(脆弱性対策情報データベース)

JVN(Japan Vulnerability Notes)とは、日本で使用されているソフトウェアなどの脆弱性に関する情報提供を目的としたポータルサイトです。

2004年7月からJPCERTコーディネーションセンターと独立行政法人情報処理推進機構IPAが共同で運営し、脆弱性が確認された製品とバージョン、製品開発者によって提供された対策などを掲載しています。

https://jvn.jp/nav/jvn.html

JPCERT/CC

JPCERT/CCとは、インタ―ネットを介して発生する侵入やサービス妨害などのコンピューターセキュリティインシデントについて、インシデント報告や対応の支援、再発防止のための助言などを行っている組織です。

https://www.jpcert.or.jp/

2. 脆弱性診断(セキュリティ診断)を定期的に実施する

情報の定期的なアップデートと同時に、自社システムの脆弱性を把握するために、セキュリティ診断を実施するのもよいでしょう。

セキュリティ診断には有料、無料のものがあります。有料版のツールはコストがかかりますが、診断後の専門家の知見やアドバイスを提供してもらえるメリットがあります。上述したJPCERT/CCも定期的な脆弱性診断を推奨しています。

3. ハードウェア・ソフトウェアは常に適切に管理する

ソフトウェアだけでなく、ハードウェアにも脆弱性があれば、サイバー攻撃者は容赦なく狙ってきます。ソフトウェアは定期的にアップデートし、パッチが提供されたらすぐに更新するようにしましょう。

脆弱性に関する情報が提供されたとき、すぐに対応できるよう自社で使用しているハードウェア・ソフトウェアの製品情報やバージョンなどを前もって把握しておくことも大切です。

4. セキュリティツールの力を借りる

ゼロデイ攻撃など、発見された脆弱性が狙われるまでの期間が短くなっていることから、セキュリティツールの力を借りて、サイバー攻撃の被害を最小限に抑えなければなりません。

最近は専門的な知識がなくても導入できるクラウド型のセキュリティツールもあるため、活用を検討できるかもしれません。

参考:ベアケア 「脆弱性とは? 脆弱性の原因とリスク、対策について解説」

.png)

使えるねっとが提供する「使えるクラウドバックアップ」も企業をサイバー攻撃から守る安心のツール。脆弱性対策にもおすすめです。

・データスキャンでウイルス検出

・脆弱性診断でセキュリティ対策としても安心

・未知のランサムウェア攻撃を識別する際にも非常に有効

データスキャンでウイルス検出

大切なデータを守るためにデータスキャンを実行。万が一、脆弱性を突かれ侵入されたとしても、ウイルスをすぐに検知します。

脆弱性診断でセキュリティ対策としても安心

情報セキュリティ対策で大切なのは、万が一の侵入のリスクに備えながらも、侵入そのものをかぎりなくゼロに近づけることです。

使えるクラウドバックアップでも、脆弱性診断を行うことで、自社システムの現状を把握できます。

未知のランサムウェア攻撃を識別する際にも非常に有効

未知のランサムウェア攻撃に備えるために、使えるクラウドバックアップが採用しているのが「アクティブプロテクション」。ファイル、バックアップデータ、バックアップソフトへの疑わしい改変を即座に検出・遮断し、即時データを復旧することで大切なデータをランサムウェアから守ります。

ぜひお気軽にお問い合わせください。

使えるクラウドバックアップの詳細はこちら

.jpg)

(1)脆弱性の調査方法は何がある?

A:脆弱性の調査方法には専門家が攻撃者の視点に立って脆弱性の有無を判断する「手動判断」と、Webアプリケーションを使って行う「自動診断」があります。

(2)脆弱性診断はいつやるべき?

A:新規システムのリリース前に行いましょう。プログラムの設定変更などが行われた場合も、脆弱性診断を行うことをおすすめします。

(3)脆弱性診断を行う頻度はどれぐらいがよいの?

A:ゼロデイ攻撃などのケースを考えると、頻繁であれば頻繁であるほどよいですが、コストとの兼ね合いを考えると、最低でも半年に1回は定期的な診断を受けると良いでしょう。

.jpg)

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)

日本で企業が本格的にディザスタリカバリ(災害復旧)に取り組むようになったのは、2011年の東日本大震災からだといわれています。本拠地が被災地から離れていても、データセンターが被害を受けたことで事業停止に追い込まれ、倒産や廃業になった企業も少なくありませんでした。

それから10年の歳月が経過した今、自社のディザスタリカバリについて今一度考えてみませんか?

災害リスクは決して過去のものではなく、今後もいつどこで経験するか分かりません。

今回はディザスタリカバリとは何かと、その必要性や導入ポイントについて徹底的に解説します。

クラウドバックアップについて知りたい方はこちら

目次

ディザスタリカバリとは?

ディザスタリカバリがビジネス環境で必要な理由

企業が遭遇しやすい災害の種類

ディザスタリカバリツールを選ぶ際の5つのポイント

ディザスタリカバリを構築する方法

安心・安全のディザスタリカバリ対策なら「使えるクラウドバックアップ」がおすすめ

「ディザスタリカバリ」とは、自然災害などによって企業のシステムが使用不能になった場合に復旧すること、またはそのためのシステムのことです。

「ディザスタリカバリ」という言葉の意味は分かっても、具体的な内容までは理解していないかもしれません。ここでは、BCPとの違いやディザスタリカバリを論じる際に必ず登場する「RPO」や「RTO」について説明します。

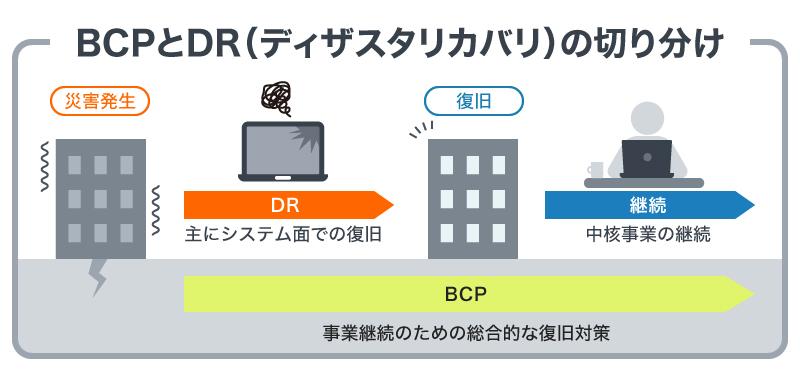

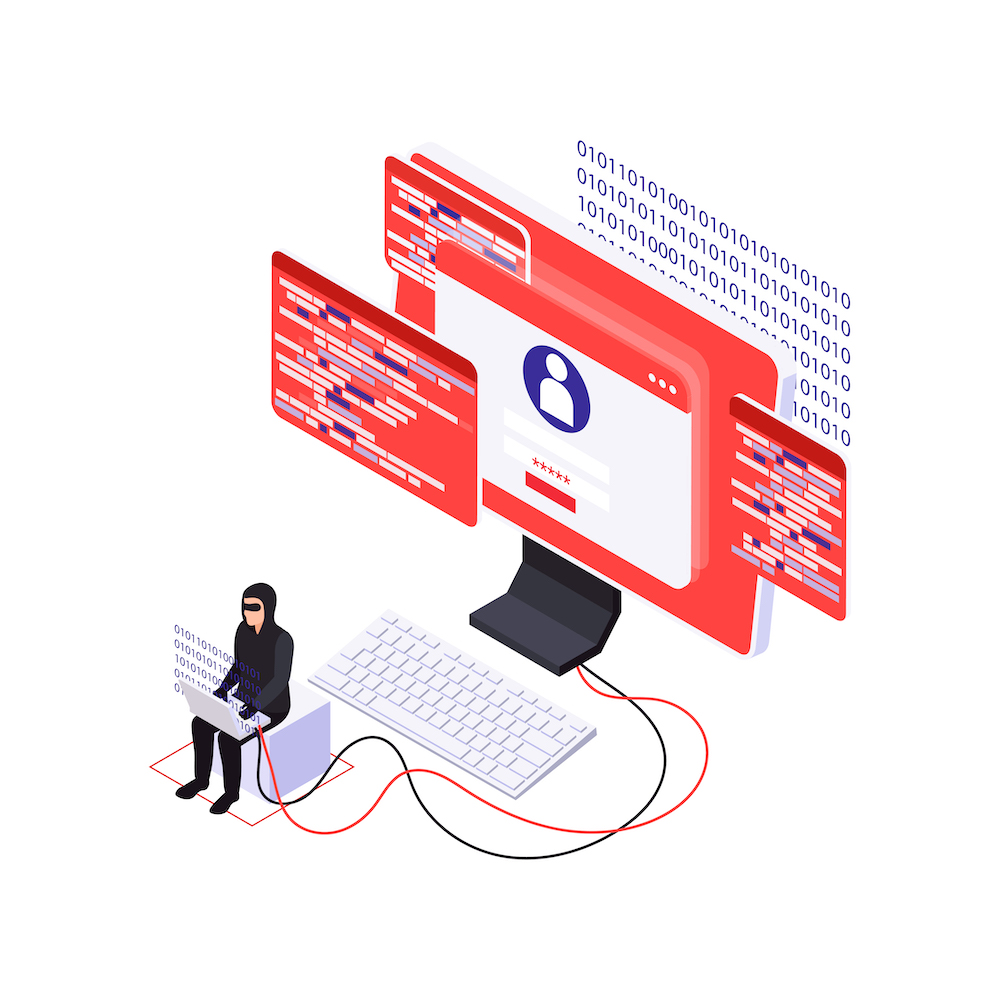

ディザスタリカバリとBCPの違い

「ディザスタリカバリ(Disaster Recovery)」はその頭文字をとって「DR」と略されることもあります。文字通り「災害復旧」のことです。災害復旧の範囲は非常に広いですが、企業にとっては、主に災害時に被害を受けたシステムの「復旧」を指して使われます。

それに対して、「BCP(Business Continuity Planning)」とは「事業継続計画」と訳されます。事業の継続を危うくする要因は災害以外にも考えられます。人的なミスで引き起こされたシステム障害やテロ攻撃なども含まれるでしょう。

BCPとは企業が緊急事態に直面したときに被害を最小限にとどめ、中核となる事業を継続するために平時から方法や手段を取り決めておくことです。つまり、計画の対象はシステムの復旧だけではありません。

また、ディザスタリカバリが主に災害からの復旧を目的としているのに対し、BCPはその後の事業の継続も視野に入れています。

このように考えると、ディザスタリカバリはBCPに含まれていると考えられるでしょう。

リカバリポイント目標(RPO)とは

「RPO(Recovery Point Objective)」は「リカバリポイント目標」、「目標復旧時点」と訳されます。災害が原因でシステムに障害が発生した場合、過去のどの時点までデータを復旧させるのかについての目標値です。

RPOをどのくらいに設定するかは、主に企業の業務内容によって変わってきます。例えば、ECサイトを運営しているなら、「RPO=0秒」が理想です。なぜなら、システムに障害が起きる直前にECサイトで大きな取引がなされる可能性があり、そのデータが失われることで企業は多大な損害を受けるからです。それに対して、通常更新頻度が一日一回の企業であれば、「RPO=1日」でも十分かもしれません。

もちろん、どの企業にとってもRPOが短ければ短いほど良いのですが、そのためには頻繁にバックアップをとらなければならなくなり、その分コストがかかってしまうことに注意が必要です。

リカバリタイム目標(RTO)とは

「RTO(Recovery Time Objective)」は「リカバリタイム目標」、「目標復旧時間」と訳されます。災害が原因でシステムに障害が発生した場合、いつまで復旧させるかを定めた目標値のことです。言い換えると、ビジネスに大きな影響を与えることなく、システムの停止が許される時間を指します。

お気づきのように、RTOもRPOと同じく企業の業務内容によって設定すべき目標値は変わってきます。ECサイトを運営し、平均して1時間当たり何百万円という売上がある企業の場合、RTOが長くなればなるほど損失が大きくなるため、できるだけ「RTO=0秒」に近づけるのが理想です。

といってもECサイトを1つのサーバだけで運営していれば、システム障害による損失は事実上不可避です。そのため、一般的にはサイトやサーバは「冗長化」されています。つまり、障害が起きた場合の予備のサイトやサーバを準備することで、RTOをできるだけ短くする対策がとられているのです。

以下では、ディザスタリカバリがビジネス環境で必要な3つの理由について説明します。

セキュリティが強化される

「災害復旧」と訳されるディザスタリカバリですが、自然災害以外にもシステムに障害をもたらす要因はあります。ランサムウェアやマルウェアなどのサイバー攻撃もそこに含まれます。企業がディザスタリカバリに注力することでセキュリティが強化され、顧客情報や機密情報などが保護されます。

ダウンタイムによるコストの発生を防ぐ

Gartner社が2019年に行った調査によると、データ侵害が発生した場合、平均のダウンタイムは2.2日、1分間あたりの平均コストは5,600米ドル(約78万円)、データ侵害によるコスト総額の平均は392万米ドル(5億4,600万円)に上りました。

多くの調査により、ダウンタイムのコストはその持続時間と直線的な相関関係にあることが裏付けられています。つまり、システム障害自体は避けられないとしても、RTOをできるだけ短くすることこそが企業のディザスタリカバリの生命線ともいえます。Magnaの調査によると、災害を経験してから5日以内に事業を再開できなければ、90%の確率で1年以内に倒産することが明らかになりました。

災害時にも業務を滞りなく行える

ディザスタリカバリに注力することで、災害時にも企業活動を継続でき売上を確保できます。それだけでなく、金融、医療、通信、運輸、製造などの業界が災害時に業務を滞りなく行えるかどうかは、社会インフラやサプライチェーンの維持とも関係しています。

企業がそれら重要業務を早期に復旧させ、災害時にも業務継続することは単に自社の利益を越えた社会的責任(CSR)にもつながります。CSRを果たすために前もってディザスタリカバリのために投資し、計画を策定することで企業はブランド力や、消費者や取引先からの信頼を高めることができます。

企業が備えるべきリスクは多岐に渡ります。ここでは企業が遭遇しやすい災害の種類について3つ取り上げます。

通信障害

通信障害は携帯電話での通話やデータ通信にとどまらず、医療・物流・金融など幅広い範囲で生活インフラに影響を及ぼすことになります。2022年に発生したKDDIの通信障害はそのことを浮き彫りにしたともいえます。

首都直下地震で想定されているシナリオでは、発災直後から電柱など通信ケーブルが寸断され、通信が混乱することが指摘されています。停電が発生すれば非常用電源による基地局などの機能は維持されるものの、商用電源を利用した通信機器は使えなくなるでしょう。

アプリケーションのエラー

アプリケーションのエラーが発生すると作業の継続が困難になり、企業活動に大きなダメージをもたらします。アプリケーションのエラーの原因にはさまざまなものがありますが、文字通りの災害に限らず、ウイルス感染やシステム自体のバグが引き起こすこともあります。

建物の倒壊などの災害

企業が遭遇する災害の中でも、建物の倒壊は文字通りの物理的障害です。考えられるのは地震による建物倒壊ですが、世界有数の地震国である日本では過去の経験も踏まえて、堅牢なファシリティが採用されています。東日本大震災の際も地震によって完全に倒壊した建物はなかった、といわれるほどです。特にデータの保護という観点からは、データセンターが重要ですが、比較的新しい建物の場合は基本的に免震構造であるため、地震により建物が倒壊しデータが消失するリスクは少ないといえます。

もっとも建物を倒壊させる要因として地震以外にもテロや火災、水害なども考えられるため、遠隔拠点にバックアップを保存しておくことが大切でしょう。

「いつ起こるか分からないことのために高いお金はかけられない」という見方は感情的には理解できますが、企業のリスクマネジメントとしては失格です。自社の事業形態やセキュリティポリシーに合わせてRTOやRPOを考慮に入れながら、最適なディザスタリカバリ対策を構築しておきましょう。以下で5つのポイントを挙げておきます。

1. レプリケーションの機能性

レプリケーションとは災害発生に備えた冗長化の手段です。つまり、ハードウェアを含め同じシステム環境を2つ準備しておくことです。通常稼働させているシステムと別に待機用のシステムを構築しておくことで、万が一の場合はシステムの切り替えだけで事業を継続することが可能になります。

「バックアップとどう違うの?」と疑問に思う方がいるかもしれません。レプリケーションが稼働用と待機用のシステムをリアルタイムで同期させるのに対し、バックアップはそれが難しいためシステム復旧までに時間がかかってしまいます。そのため、ディザスタリカバリツールを選ぶ場合にはレプリケーションの機能性を考慮に入れることが必須です。

とはいえ、レプリケーションの導入だけでは不十分です。なぜなら、バックアップのように特定の時点にシステム環境を戻すことはできませんし、リアルタイムに更新される特性上、稼働用システムがウイルスに感染したら、待機用システムも影響を受けてしまうからです。

ディザスタリカバリツールにはレプリケーションとバックアップの両方が不可欠といえるでしょう。

2. 誰でも使用できる操作性

当然のことですが、ディザスタリカバリツールは非常事態に使用します。高度に緊張している状況下で適切に運用するためには誰でも使用できる操作性が求められます。その上で万が一の事態に備えて、社内で繰り返しテストを行っておくとよいでしょう。

3. 理想的なDRサイトの構築の可能性

DRサイトとは、主要なシステム拠点で事業継続が不可能になった場合に代替拠点となる設備を指します。

一般的にDRサイトには「ホットサイト」、「ウォームサイト」、「コールドサイト」の3つの形態があるとされています。

ホットサイト:災害などにより主要システムが使えなくなった場合、最もスピーディにDRサイトに切り替えられるタイプです。メインの車の故障に備えて、エンジンをかけっぱなしで予備の車を待機させているような状態であり、メインシステムと同じ設備が求められるため、最もコストがかかります。

ウォームサイト:メインの車が故障した場合に備えて、エンジンはかけないまでも常にイグニッションキーがセットされているような状態に例えられます。システムの稼働に必要な設備が備わっているため、RTOは数時間から1週間程度で復旧可能です。

コールドサイト:DRサイトの中で立ち上げに最も時間がかかるタイプです。メインの車が故障したことを知って初めて、キーをセットするような状態に例えられるかもしれません。切り替えにかかるRTOは1週間から数週間程度で、生活インフラに直結するような企業には向いていないDRサイトです。

ただ、コールドサイトだから「悪い」という訳ではなく、大切なのは自社が災害に直面した場合でも損失を最小限にとどめながら事業を継続するためにどのタイプが理想的なのか、ということです。

4. 予算に合った導入コスト

上述したDRサイトでホットサイトを選択すれば、「RTO=0秒」に近づけることができますが、如何せんコストがかかります。いくらディザスタリカバリ対策を充実させても、そのためのコストが企業の通常の活動を圧迫するようであれば本末転倒でしょう。

安心できるディザスタリカバリとコストの問題を両立させるためにはクラウドサービスを利用するのも一つの選択肢です。

5. トライアルの有無

繰り返しになりますが、ディザスタリカバリツールは非常事態に稼働させるものです。普段から使うものではないため、緊急時に誰もが操作でき、スムーズにシステムに移行できるかをテストしておくことが必要不可欠です。

そのためには、トライアル期間が設けられるものを選ぶとよいでしょう。トライアルで操作してみて、自社が考える理想的なディザスタリカバリ環境を実現できるのか、導入コストの問題も合わせて検討を重ねられます。

万が一の災害に備えていますぐ対策を講じるようにしましょう。自社に最適化されたディザスタリカバリを構築するための3つのステップを紹介します。

資産を棚卸しする

ディザスタリカバリの目的は緊急時でも企業活動を停止させないことであり、そのために鍵となるのはデータの保護です。ただ、自社にとって「保護したいデータとは何か」、「どこに保管しているのか」、「どのように保護するのか」など要件を明らかにしないことにはディザスタリカバリを構築できません。まず自社が保有するデータ資産の棚卸しから始めましょう。

リスク評価を行う

リスク評価はRPOとRTOに基づいて行います。ECサイトを構築するなどITシステムに依存度が高い企業と、そうでない場合はRPO、RTOの指標は大きく異なります。ダウンタイムやRTOがゼロになることが目標ではありません。目指すべきなのは、できるだけコストを抑えつつ、自社にとってのリスクを最小化するためのソリューション構築です。

コミュニケーションの計画を立てる

緊急事態には指揮命令系統が混乱します。そうした事態を可能な限り回避するために効果的なコミュニケーション計画を立てておきましょう。関係する従業員すべてが緊急時に稼働システムにアクセスできるように前もって研修等を実施し、周知徹底しておくことも大切です。

使えるねっとが提供するディザスタリカバリは、「使えるクラウドバックアップ」のオプション機能として提供されています。「使えるクラウドバックアップ」はファイルバックアップだけでなく、イメージバックアップを採用しているため、万が一データが消失しても高速で復元できます。ディザスタリカバリオプションのお申し込みにより、有事の際にはスピーディに復元サイトへ切り替え業務を継続できるため、大掛かりな設備投資なくDR対策が可能となります。

使えるクラウドバックアップが採用するのは米軍も採用する最高レベルのセキュリティ。すべてのファイル転送をAES-256で保護します。また、ランサムウェア攻撃からデータを守るためのAIベーステクノロジー「アクティブプロテクション」による疑わしい改変を即座に検出・対応し、バックアップデータを保護します。

価格はバックアップの月単価1,682円(税込)~、ディザスタリカバリオプションの月単価6,468円(税込)~、用途や容量に合わせて多彩なプランからお選びいただけます。まずは30日間の無料トライアルで操作性や使い勝手をお試しください。

ディザスタリカバリの詳細ページはこちら>>

使えるクラウドバックアップのサービス詳細ページはこちら>>

.jpg)

無料通話:0120-961-166

(営業時間:10:00-17:00)

「バックアップ」ー業界に関わりなく誰もが一度はこの言葉を耳にしたことがあるはずです。それに最近は「クラウドバックアップ」という言葉もよく聞くようになりました。

では思い返してみてください。今目の前にあるパソコンのデータを「最後に」バックアップしたのはいつでしたか?

目次

ハプニングは突然やってくる

バックアップとは?

クラウドバックアップとは?

クラウドバックアップの種類

クラウドバックアップツールの種類

まとめ

困ったときに「使えるクラウドバックアップ」

FAQ

いつもの朝。オフィスに到着してパソコンのスイッチをON……。

でもここで突然、パソコンが起動しなかったら? またはWordで報告書を書いている最中に、エラーが発生して再起動が必要になったら?

日常生活でも仕事の現場でも、PCエラーに悩まされた経験のある方は多いのではないでしょうか。メーラーを立ち上げてメールを書いている最中に間違えて消してしまって書き直し!ということもあり得ます。

直前の例はバックアップに直結しませんが、予期せぬ「PCの突然クラッシュ」は珍しいことではありません。また故障以外にも、「データ転送時に失敗してファイルが消えてしまった」、「バッテリーが残り少ない状態で作業をしていていきなり電源が落ちてしまった」など、様々な事態が考えられます。このようなハプニングが発生した場合、PC内のデータがすべて消失してしまうこともあり得ます。

クラウドストレージのおすすめ比較を知りたい方はこちら

バックアップとは、万一の場合に備えてコンピュータ上のデータを複製することです。特に重要なファイルや、完成に時間がかかる大容量のファイルなどの場合は、USBメモリやクラウドなど異なる複数の場所に保存しておくといいですね。

またMicrosoft Officeアプリにはオートセーブ機能もありますので、場合に応じて活用してみるのもひとつの手です。

あまり普段から意識していなかったという方は、重要なデータを守るためにまず以下のことからはじめてみてはいかがでしょうか?

1. クラウドやUSBメモリなど、バックアップの手段を持つ

2. 手動で行う場合、バックアップスケジュールを決める

3. オートセーブを活用する(ファイル自体が消えた場合に備えて、1と2の手順は必須です)

バックアップの必要性

(1).jpg)

企業にとってもバックアップの必要性は強調してもし過ぎることはありません。ところが、サイバーソリューションズが2022年6月に行った調査によると、「週1回以上、クラウドメールのバックアップを実施している企業は全体の1/5」に過ぎず、クラウドメールの管理責任の所在を67.4%の企業が未確認でした。必要性は分かっていても、現場の対策はまだまだ遅れているのが現状のようです。

ここではバックアップが必要な3つの理由をあらためて確認しておきましょう。

1. 企業の信頼性を担保するため

企業が保管する情報の中でも顧客情報はとりわけ機密性が高く、徹底して管理しなければなりません。顧客はいわば企業を信頼して個人情報を預けているにもかかわらず、何らかの理由で企業がデータを消失してしまったら、その企業に対する信頼は失墜します。そして、一旦失われた信頼を回復するには長い時間がかかります。

2. データの価値が高まっているため

ビジネスでやり取りされるデータはかつてなく増大しており、その重要度は増しています。多くの企業が「DX(デジタルトランスフォーメーション)」を進めており、データ活用により組織のシステムやプロセス、カルチャーは変容を遂げています。人事や労務、財務、マーケティング、社内コミュニケーションなどあらゆる業務の基盤となるデータが失われたときの企業のダメージは図り知れません。

3. 災害のリスクからデータを守るため

言うまでもないことですが、日本は災害大国でどこにいてもいつ災害に見舞われるか分かりません。特に中小企業は経営基盤が脆弱なため、災害の際にデータが消失し、事業継続が不能になれば、そのまま廃業に追い込まれるリスクが高いといえます。今では、多くの企業がBCP(事業継続計画)を策定していますが、事業資産の損害を最小限にとどめ、事業を回復・継続させるための備えの中にバックアップは欠かせません。

「でもそうは言っても、バックアップっていろいろ面倒なんだよねぇ……」

そんな方も少なくないかもしれません。そこで登場するのが、「クラウドバックアップ」です。

クラウドバックアップとは、クラウド(インターネット上のサーバ、保管スペース)にファイルをバックアップするやり方のこと。「クラウド」なので、自分でUSBメモリやディスクを用意したり、社内にバックアップサーバを設置したりする必要はありません。クラウドバックアップのサービスに登録して初期設定を済ませれば、あとは何も用意しなくていいんです。

データをクラウドにバックアップするメリット

ここで、クラウドバックアップのメリットについて整理してみましょう。

バックアップが簡単

クラウドバックアップは、何よりバックアップするのが簡単。基本的には、「サービスに登録→ソフトウェアをインストール→初期設定(&定期バックアップ設定)」するだけでOKです。あとはソフトウェアが勝手にファイルやフォルダを安全なクラウドストレージにバックアップしてくれます。

価格が比較的安いから、コスト削減になる

月額費用はかかりますが、そのぶん「サーバ構築のためのまとまった初期投資」や「突発的なサーバトラブルへの対応費用」などが必要ないので、トータルで見ればだいぶ安く済むことがほとんど。「バックアップはしておきたい、でもコストはできるだけ抑えたい」という方にぴったりです。

データの復旧が高速

データのバックアップをBCPの一環として捉えた場合、重要なのは単にデータを復元できることではなく、高速で復元して通常業務が再開できるか、ということです。

この点、クラウドバックアップでシステム全体をバックアップしておけば、万が一のときデータを高速で復元することが可能です。

ログデータを残せる

ログデータとは、誰がいつ、どのデータをバックアップ・復元をしたのか、設定を変更したのかがすべて記録されること。このため、社内の人間がデータにアクセスしてデータを盗み出すことを防げます。セキュリティマネジメントの観点からもクラウドバックアップは効果的だといえるでしょう。

データをクラウドにバックアップするデメリット

クラウドバックアップだって良いことばかりではありません。デメリットも確認しておきましょう。

インターネット回線が必要

「クラウド」はインターネット経由でアクセスするサーバなので、インターネットにつながっていないとバックアップできません。それにただつながっているというだけではなく、ある程度安定した高速な回線が必要です。

環境によってはバックアップのスピードが遅くなる事例も

会社のインターネット環境によっては、社内のローカルサーバなどにバックアップする場合と比較して、バックアップスピードが遅くなる可能性があります。

セキュリティに不安がある

クラウドバックアップの場合、データを外部事業者に預けることになります。利用者にとっては情報の保守、運用、管理の負担が減りメリットも大きいですが、その分、情報セキュリティを事業者に任せてしまうことになり、不安も拭えません。

ストレージコストが高くなる

クラウドバックアップでは導入コストが低いのがメリットですが、契約期間中は毎月定額で利用料を支払います。そのため、長期的な視点で考えると、コストはむしろ高くなる可能性もあります。

クラウドバックアップのデメリットを具体的に知りたい方はこちら

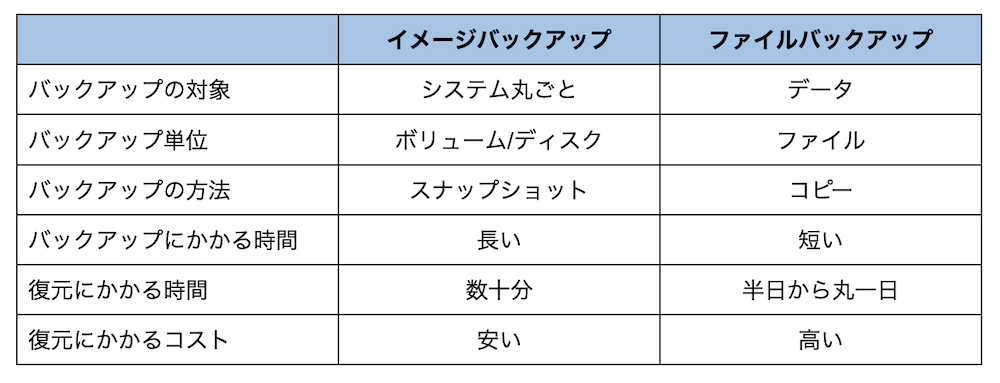

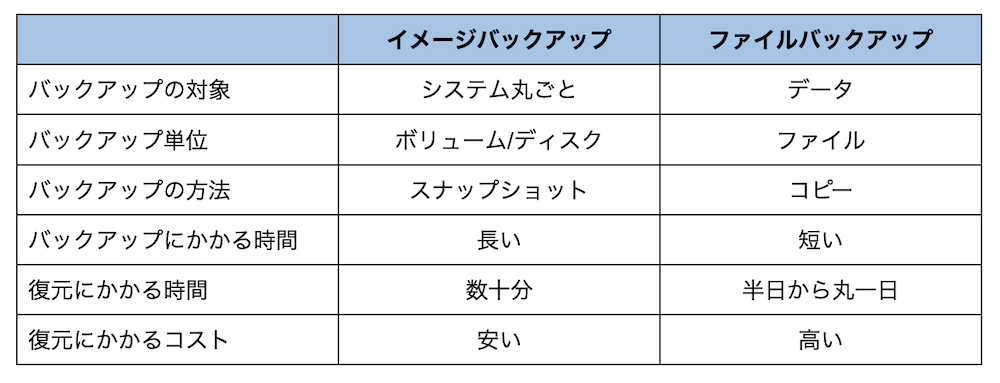

クラウドバックアップに限りませんが、バックアップには大きく分けて「イメージバックアップ」と「ファイルバックアップ」の2種類あります。

イメージバックアップ

イメージバックアップとは、簡単にいうとシステム全体をバックアップすることです。ここでいう「イメージ」とはファイルやフォルダの階層構造を保ったまま複製したデータを指します。

バックアップの対象にはアプリケーション、ユーザーアカウント、ユーザー設定なども含まれます。そのため、イメージバックアップであれば、復元の際にアプリケーションを再インストールしたり、様々な設定を一から行う必要はありません。

ただ、必要か不要か関係なく、とにかく丸ごとバックアップしてしまうため、バックアップに時間がかかってしまうというデメリットもあります。

ファイルバックアップ

ファイルバックアップとは、その名の通り、ファイル単位でバックアップを行うことです。ファイルバックアップのメリットは必要に応じて最小限のバックアップを行うため、復元に時間がかからない点です。

ただ、イメージバックアップと異なり、ファイルやアプリケーション、フォルダを動作させるためのシステムはバックアップしていないため、システム障害が起きた場合はOSの再インストールからアプリケーションの初期設定などを行わなければならないため、復元に時間がかかってしまいます。

オンプレミスの併用

クラウドバックアップには多くのメリットがありますが、万能ではありません。そもそもバックアップはいかにリスクを軽減するかという発想からスタートしており、バックアップ先はできるだけ多いのが理想です。

バックアップの大原則として「3-2-1ルール」があります。これは「データのコピーは3つ」、「2種類の異なるメディアでバックアップを保存」、「バックアップのうち1つは違う場所で保管」という原則です。このルールに基づくと、クラウドバックアップのみに依存するのではなく、クラウドの障害などに備えて、オンプレミスも併用してバックアップをとっておくと良いでしょう。

ここでは個人が活用できるクラウドバックアップツールの種類とバックアップの方法について説明します。

【方法1】iCloudでバックアップする

iPadやiPhoneのデータはiCloudによって簡単にバックアップできます。

Wi-Fiネットワークに端末を接続し、「設定」から「ユーザ名」を選択し、「iCloud→iCloudバックアップ」をタップすればバックアップがスタートします。

iCloudの場合、ストレージの容量が無料プランだと足りなくなる場合がありますので、その場合はデータの量に応じて有料アップグレードしておきましょう。

画像出典:Appleサポートページ

【方法2】Google Oneでバックアップする

Google Oneを利用すると、スマートフォンの「アプリデータ」「通話履歴」「連絡先」「設定」「SMSメッセージ」「写真」「動画」「MMSメッセージ」が保存されます。

Google Oneでは、以下の手順で自動的にバックアップするように設定できます。

1. Google Oneを開く。

2. 画面下部の「ストレージ」をタップ。

3. 「バックアップ」→「表示」をタップし、バックアップの状態を確認、設定を変更するには「データのバックアップを設定」をタップ。

【方法3】Microsoft365でバックアップする

Microsoft365は「Office365」の機能にプラスして、クラウド型のメールサービスである「Exchange Online」、社内ポータルサイトで情報共有ができる「SharePoint Online」、オンラインストレージサービスである「OneDrive for Business」、コラボレーションプラットフォーム「Microsoft Teams」が含まれたツールです。

Microsoft365では画面上の通知領域に表示される「クラウドアイコン」を選択し、「設定」→「ヘルプと設定」→「バックアップの管理」をクリックすれば、フォルダーごとにバックアップが可能です。

Office 365のバックアップデータ方法について知りたい方はこちら

画像出典:Microsoftサポートページ

クラウドバックアップが今後は主流になる!?

IDC Japanの調査によると、2021年の国内クラウド市場規模は4兆2018億円でしたが、2026年には約2.6倍の10兆9381億円になると予測されています。

その背景には多くの企業のビジネスモデルが転換期にあることも関係しています。今後はSIerによるシステム開発に代わって、SaaS(「サービスとしてのソフトウェア」)が主流になるでしょうし、ビッグデータやIoT、AIなどのテクノロジーの活用により、扱われるデータはますます増大していくものと考えられます。クラウドバックアップはそうした新しいビジネスモデルとも親和性があるのです。

使えるねっとでも、「使えるクラウドバックアップ」というクラウド型のバックアップサービスを提供しています。設備投資は不要でPC内のすべてのアプリ、ファイル、アカウント、各種設定、そしてOSに至るまで丸ごとバックアップするイメージバックアップを採用しています。そのため、万が一データが消失してもスピーディにデータを復元し、業務の再開が可能です。

また、気になるセキュリティに関しても、使えるクラウドバックアップは米軍も採用する最高レベルのセキュリティを採用。すべてのファイル転送を、暗号鍵が最も長く安全性が高いとされるAES-256で保護します。

さらにランサムウェア攻撃からデータを守るAIベースのテクノロジー「アクティブプロテクション」を搭載し、サイバー攻撃対策も万全です。

バックアップやクラウドサービスについてお考えの方、既存のサービスからの乗り換えをご検討の方は、お気軽にお問い合わせください。30日間の無料お試しも受付中です。

使えるクラウドバックアップのサービス詳細ページはこちら>>

.jpg)

(1) クラウドバックアップと同期の違いとは?

クラウドバックアップとは、災害やサイバー攻撃、システム障害などによりデータが破損、消失することを想定し、前もって同じデータを複製しておくことを指します。それに対して、同期とは、クラウドストレージにアクセスする複数の端末の状態を同じにしておくことです。

(2)クラウドバックアップの必要性は?

クラウドバックアップが必要なのは、企業にとってデータの価値がますます高まっているからです。そのため、情報は企業にとって資産であり、万が一の場合に備えて、資産を保護する必要があります。例えば、災害やサイバー攻撃にあっても、クラウドバックアップをとっていればすぐにデータを復旧して、事業を継続できます。

(3)クラウドバックアップのセキュリティは大丈夫?

クラウドバックアップのセキュリティは、データや通信の暗号化と暗号鍵によって保護されています。暗号化とは、データや通信を暗号化することで、誰にも盗み見られたり、解析されたりしないようにすることです。また、暗号鍵とは、複雑な暗号を復号するために使われます。

.jpg)

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)

サイバー攻撃が増大する中、民間・行政問わずBCP(事業継続計画)として常識になりつつあるバックアップ。さらに個人でも災害や、突然やってくる機器の故障に備えてバックアップしておくことは必須です。

ただ、一口にバックアップといっても大きく「イメージバックアップ」と「ファイルバックアップ」に分けられることをご存じでしょうか?

今回は特にイメージバックアップにフォーカスし、個人や企業がイメージバックアップを行なったり、導入したりする際のメリット・デメリットを取り上げます。また、ファイルバックアップとの違い、イメージバックアップの仕方、およびバックアップデータを復元する具体的な方法についても解説します。

クラウドバックアップについて知りたい方はこちら

目次

イメージバックアップとは?

イメージバックアップ導入のメリット

導入前に確認すべき注意事項(デメリット)

注意点①バックアップ先

注意点②システムイメージの上書き

注意点③回復ドライブ/システム修復ディスク

注意点④パソコンの動作に問題が生じている場合

注意点⑤ノートパソコン/タブレットパソコンをお使いの場合

バックアップの2つの方法

イメージバックアップとファイルバックアップの違い

イメージバックアップとファイルバックアップの比較表

システムイメージ(イメージバックアップ)のやり方

イメージバックアアップ:windows10の場合

イメージバックアアップ:windows11の場合

イメージバックアップを復元する方法

外付けHDDからシステムイメージを復元

Windows10システムイメージからの復元

Windows11システムイメージからの復元

イメージバックアップなら使えるねっとがおすすめ

イメージバックアップとは、すべてのファイルやアプリ、ソフトウェアだけでなく、ユーザーアカウントや各種設定、さらにオペレーティングシステムを含むシステム全体をバックアップすることです。

ファイルバックアップは名称から「ファイルをバックアップする」ことだと分かりますが、なぜ「イメージ」バックアップと呼ぶのでしょうか?

それはバックアップしたファイルやフォルダを「イメージファイル」、つまりファイルやフォルダを階層構造のまま保存するからです。

例えば、1000ピースのジグソーパズルを完成させたとしましょう。誰かがそのジグソーパズルを盗んだり、壊したりしないように、ピースを一旦バラバラにして、箱にしまっておけば再び作り上げることができますが、それには膨大な時間がかかります。そこで普通は完成作品をそのまま、どこか別の場所に大切に保管しておくのではないでしょうか。

イメージバックアップとは例えるなら、ジグソーパズルの完成品をそのまま保管するようなものです。

サイバー攻撃対策やパッチ管理まで、クラウドバックアップの多彩な用途を知りたい方はこちら

イメージバックアップ導入にはどんなメリットがあるのでしょうか?

イメージバックアップではシステムを含めて全体をまるごとバックアップしているため、復元の際に新しいマシンにOS、ファイルシステムを再インストールしたり、必要なアプリケーションを入れたり、アカウントを設定したりする必要はありません。同様に、バックアップする対象であるファイルなどを吟味し、選択する手間も省けます。

イメージバックアップ導入はメリットばかりのように見えますが、注意すべきポイントもあります。以下で、5つの注意事項を確認してみましょう。

個人がイメージバックアップを行う場合、バックアップ先はハードディスク、DVD/BDなどのメディアやストレージ、ネットワーク上の場所などから選べます。システムやアプリケーションを含めてまるごとバックアップするため、容量の大きな媒体が必要になります。

企業がイメージバックアップを行う場合はバックアップ先として、データセンター内の物理的サーバーか、仮想サーバー、あるいはクラウド型サーバーを選択することになるでしょう。この点、扱うデータ量が年々増加しているため、データ容量が大きくても安心なクラウドへのバックアップを活用する企業も増えています。

イメージバックアップをすでに一度行なった場合、同じハードディスクドライブやデバイスにバックアップしようとするとシステムイメージが上書きされてしまいます。そのため、上書きを避けるためには別のデバイスを選択する必要があります。

個人がバックアップを行おうとする場合に使用するツールとして「回復ドライブ」と「システム修復ディスク」があります。混同されがちなこの2つのツールの違いについても触れておきましょう。

回復ドライブとは、リカバリーディスク(recovery disk)と呼ばれることもありますが、このツールを使うことで、パソコンにトラブルが起きたときでも工場出荷時の初期状態までデータを復元できます。以前はそれらのデータはCDやDVDに収められていましたが、回復ドライブにはOSなどのデータも含まれるため、より容量の大きなUSBメモリや外付けHDDが使われるようになりました。

これに対してシステム修復ディスクとは、Windowsが起動しなくなったときに元の状態に復元するためのツールです。ただ、回復ドライブとは異なり、復元の元になるバックアップデータは含まれていないという違いがあります。

これらいずれのツールを使っても、イメージバックアップができるわけではない、ということに注意しましょう。回復ドライブは単にPCをまっさらな状態に戻すだけですし、システム修復ディスクはそもそも復元するためのバックアップデータを持ち合わせていないからです。

使っているパソコンの動作に不具合が生じている状況でイメージバックアップを行うと、その問題の箇所もそのまま丸ごとバックアップされます。そのため、そのバックアップデータに基づいて問題箇所の履歴もそのまま復元されてしまいます。パソコンの動作に問題が生じている場合はイメージバックアップは避けましょう。

イメージバックアップには時間がかかるため、デスクトップではなくノートパソコンやタブレットパソコンの場合は電源が切れてしまうことが懸念されます。そのため、電源が切れないようにACアダプタを接続しておきましょう。また、液晶ディスプレイを閉じてしまうとスリープモードになり、バックアップが中断する可能性もあるため、開けたままで作業を行なってください。

その他にも注意すべき点はありますが、イメージバックアップを実行する際は以上の5点をまずは一覧しておく必要があります。

ここからは、冒頭で説明したイメージバックアップとファイルバックアップとの違いについてご説明します。

冒頭部分でジグソーパズルの例えを挙げましたが、イメージバックアップが完成品をそのままばらさずに保存するのに対し、ファイルバックアップはいわばジグソーパズルのピースごとに保存するように、ファイル単位でバックアップをとります。

イメージバックアップはハードディスクを丸ごと保存するため、そのバックアップ作業に時間がかかるのに対し、ファイルバックアップは自分が必要とするファイルだけ選択して保存するので、時間も容量も節約できます。

決定的なデメリットは、万が一トラブルが起きて復元作業を行うとき、ファイルバックアップでは、WindowsなどのOSや必要なアプリケーションをまず再インストールしないとせっかくバックアップをとったファイルも開けないという点です。また、細かに行なっていた環境設定なども全部一からやり直さなければならないため、復元に膨大な手間がかかります。

個人で復元作業を行うことも大変ですが、企業であれば場合によって何日も業務に支障が出てしまうため、大きな経済的損失に繋がる可能性もあります。

ここまで説明したことを表にまとめ、イメージバックアップとファイルバックアップを比較しますので、ご参照ください。

イメージバックアップはシステムを対象にデータからアプリケーション、環境設定まですべてをバックアップするため、バックアップ作業に時間がかかります。平常時にかかる時間的、人的コストは高いですが、万が一トラブルが起きた場合には低コスト、短時間で復元作業を行なえます。ファイルバックアップはその逆です。

個人であっても、企業であっても、災害やサイバー攻撃などにより、いつ、どのような形でデータを失うか分からない時代にあって、常に非常事態を想定して対策しておくことはリスクマネジメントとして有効です。その観点から見れば、イメージバックアップに軍配が上がるといえるでしょう。

以下ではイメージバックアップを行う具体的な方法について、MicrosoftのWindowsを例に説明します。いずれの場合も、イメージバックアップ先として専用の外付けHDDを事前にご用意ください。製品にもよりますが、比較的安価で購入できるはずです。